Trend Micro adverte sobre ransomware visando sistemas de controle industrial. A Alemanha é particularmente afetada pelo grayware e está no meio do campo global de malware. O estudo “2020 Report on Threats Affecting ICS Endpoints” serve como base.

A Trend Micro, um dos principais fornecedores mundiais de soluções de segurança cibernética, lança hoje um novo relatório que destaca o risco crescente de tempo de inatividade e roubo de dados confidenciais de ataques de ransomware em instalações industriais.

Sistemas de controle industrial difíceis de proteger

“Sistemas de controle industrial são incrivelmente difíceis de proteger. Isso leva a inúmeras lacunas de segurança que os cibercriminosos estão explorando cada vez mais de maneira direcionada”, diz Udo Schneider, IoT Security Evangelist Europe na Trend Micro. “Dado que o governo dos EUA agora está tratando os ataques de ransomware com a mesma severidade que o terrorismo, esperamos que os resultados do nosso estudo mais recente ajudem os operadores de instalações industriais a priorizar e reorientar seus esforços de segurança”.

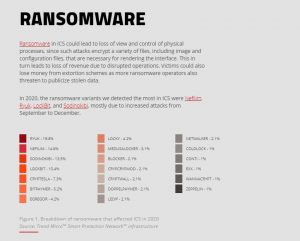

Como parte integrante do fornecimento de energia, fábricas e outras operações industriais, os Sistemas de Controle Industrial (ICS) são usados para monitorar e controlar processos industriais em redes IT-OT. Se o ransomware entrar nesses sistemas, ele pode interromper as operações por dias e aumentar o risco de que rascunhos, programas e outros documentos confidenciais cheguem à dark web. O relatório da Trend Micro mostra que as variantes das famílias de malware Ryuk (20 por cento), Nefilim (14,6 por cento), Sodinokibi (13,5 por cento) e LockBit (10,4 por cento), responsáveis por mais da metade das infecções por ransomware ICS em 2020, são responsáveis.

Famílias de malware conhecidas atacam o ICS

Em comparação com países como o Japão (4,7 por cento) ou os EUA (9,8 por cento), que, juntamente com a Alemanha, estão entre os dez países com maior número de redes IT/OT com terminais ICS, a Alemanha tem 17,3, XNUMX por cento tem um porcentagem comparativamente alta de grayware. Grayware é um termo usado para descrever aplicativos potencialmente indesejados, adware (programas que exibem publicidade indesejada) ou ferramentas de hacking. Além disso, o estudo do provedor de segurança japonês revela que os sistemas de controle industrial na Alemanha estão infectados com o maior número de adware em todo o mundo - principalmente devido a programas agrupados com ferramentas de software.

O estudo contém mais descobertas

- Atores de ameaças infectam terminais ICS para minerar criptomoedas usando sistemas operacionais não corrigidos que ainda são vulneráveis ao EternalBlue.

- Variantes do Conficker se espalham para endpoints ICS com sistemas operacionais mais recentes por meio de compartilhamentos administrativos de força bruta.

- O malware legado, como Autorun, Gamarue e Palevo, ainda é abundante nas redes de TI/OT, espalhando-se por meio de unidades removíveis.

Ransomware tem como alvo o ICS: Ryuk lidera os ataques com quase 20 por cento (Imagem: Trend Micro).

O estudo pede que as equipes de segurança de TI e OT trabalhem mais juntas para identificar os principais sistemas e dependências, como compatibilidade de sistema operacional e requisitos de tempo de execução, para desenvolver estratégias de segurança mais eficazes.

A Trend Micro faz as seguintes recomendações

- A correção imediata de vulnerabilidades é essencial. Se isso não for possível, as empresas devem considerar a segmentação da rede ou a correção virtual.

- As organizações podem combater a pós-infiltração de ransomware contendo as fontes de infecção usando software de controle de aplicativos e ferramentas de detecção e resposta a ameaças para escanear redes em busca de IoCs (indicadores de comprometimento).

- Os compartilhamentos de rede devem ser restritos e combinações fortes de nome de usuário/senha aplicadas para impedir o acesso não autorizado por força bruta de credenciais.

- IDS (Sistemas de Detecção de Intrusão) ou IPS (Sistemas de Prevenção de Intrusão) podem capturar o comportamento normal da rede e detectar atividades suspeitas com antecedência.

- As empresas devem verificar regularmente os terminais ICS com ferramentas autônomas, mesmo em ambientes de gap de ar percebidos.

- O USB Malware Scanner pode escanear unidades removíveis usadas para transferência de dados entre pontos de extremidade isolados.

- As empresas devem aplicar o princípio do menor privilégio aos administradores e operadores de rede OT.

O relatório completo de 2020 sobre as ameaças que afetam os endpoints do ICS está disponível online.

Mais em TrendMicro.com

Sobre a Trend Micro Como um dos principais fornecedores mundiais de segurança de TI, a Trend Micro ajuda a criar um mundo seguro para a troca de dados digitais. Com mais de 30 anos de experiência em segurança, pesquisa de ameaças globais e inovação constante, a Trend Micro oferece proteção para empresas, agências governamentais e consumidores. Graças à nossa estratégia de segurança XGen™, nossas soluções se beneficiam de uma combinação entre gerações de técnicas de defesa otimizadas para ambientes de ponta. As informações sobre ameaças em rede permitem uma proteção melhor e mais rápida. Otimizadas para cargas de trabalho em nuvem, endpoints, e-mail, IIoT e redes, nossas soluções conectadas fornecem visibilidade centralizada em toda a empresa para detecção e resposta mais rápidas a ameaças.