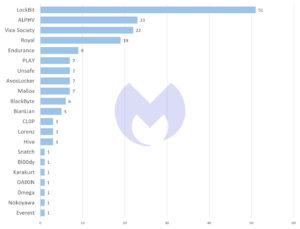

Não são boas notícias do relatório de ransomware Malwarebytes de fevereiro: LockBit está de volta ao número 1. Como em 2022, o grupo de ransomware novamente encabeça a lista de grupos que vendem ransomware como serviço (RaaS) em 2023.

A equipe de inteligência de ameaças da Malwarebytes atribuiu 51 ataques ao LockBit em janeiro (acima dos 55 ataques em dezembro de 2022). Em segundo lugar está o ALPHV com 23 ataques, seguido de perto pelo Vice Society com 22 e Royal com 19 ataques.

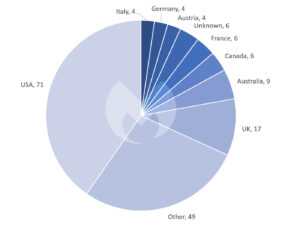

Ransomware: EUA mais comumente afetados

Quando se trata da distribuição de ataques de ransomware por país, os EUA são novamente de longe o alvo mais comum em janeiro de 2023, com 71 ataques. Na Europa, os seguintes países foram afetados: Reino Unido com 17 ataques, França com seis ataques e Alemanha, Áustria e Itália com quatro ataques cada.

Indústrias: visando o setor educacional

Em termos de indústrias, destaca-se o setor de serviços com 53 ataques e o setor de educação com 21 ataques em janeiro de 2023. Somente o grupo de ransomware Vice Society publicou os dados de nove escolas em sua página de vazamento em janeiro. Acredita-se que a Vice Society seja um grupo baseado na Rússia cujos alvos preferenciais são universidades e escolas. Portanto, pode não ser coincidência que os ataques ao setor educacional estejam em seu nível mais alto em três meses.

LockBit: Código-fonte Conti explorado

Em janeiro, a LockBit ganhou fama com seu novo programa de criptografia "LockBit Green", baseado no código-fonte vazado anteriormente do ransomware Conti. Esta nova versão do ransomware - a terceira no grupo depois do LockBit Red (também conhecido como LockBit 2.0) e LockBit Black (também conhecido como LockBit 3.0) - compartilha 89% de seu código com o Conti Ransomware V3 e foi usada em pelo menos cinco ataques.

Considerando o sucesso do LockBit, o Malwarebytes diz que ainda não está claro por que o grupo está oferecendo uma nova variante de seu ransomware. Uma possível explicação pode ser que ele deseja atrair afiliados que se sintam mais à vontade com o ransomware baseado no Conti, como ex-membros do Conti. Nesse caso, a nova versão do ransomware pode ser vista como uma atividade de marketing.

Black Basta: sem atividade em janeiro

Black Basta é notável por sua ausência em janeiro. Nenhuma informação do grupo de ransomware foi publicada nas páginas de vazamento na dark web. A equipe Malwarebytes Threat Intelligence tem rastreado o grupo desde abril de 2022. Desde então, o ransomware apareceu no ranking da equipe Malwarebytes com base em ataques conhecidos.

No entanto, uma coisa também é certa: apenas empresas que não pagaram resgate são exibidas nos sites de vazamento da Darknet. Um mês extremamente bem-sucedido para o grupo de ransomware também pode parecer um mês inativo. No entanto, de acordo com o Malwarebytes, um mês sem ninguém se recusar a pagar seria muito incomum.

Além disso, o site Tor do Black Basta, onde novas vítimas são postadas, está fora do ar há várias semanas. O Malwarebytes observou que o site foi reativado no dia 22 de janeiro, mas já estava offline novamente no dia 23 de janeiro. O back-end do site, usado para entrar em contato com as vítimas, também parece ter falhado.

Hive: rede hacker desmantelada em janeiro

A rede global de hackers Hive foi destruída por autoridades da Alemanha e dos EUA em janeiro. O grupo de ransomware também não era estranho ao Malwarebytes: em 2022, era um dos RaaS mais usados. O Malwarebytes está ciente de 2022 ataques do grupo desde abril de 120. Ele ocupa o quinto lugar depois de LockBit, ALPHV, Black Basta e Conti.

Em janeiro, o Malwarebytes conseguiu atribuir três ataques ao grupo, após 15 ataques em dezembro de 2022. A rede hacker foi então quebrada no final de janeiro. O Departamento de Justiça dos EUA anunciou o sucesso de uma campanha de disrupção que durou meses.

Europol, FBI e sucesso da polícia contra o Hive

Os investigadores teriam tido acesso às redes e infraestrutura de computadores da Hive desde julho de 2022, graças à campanha. O acesso ficou conhecido no dia 26 de janeiro, quando apareceu um aviso no site dos hackers na dark web de que o site havia sido confiscado.

De acordo com as autoridades da Alemanha e dos EUA, o grupo de ransomware tinha como alvo mais de 1.500 organizações em mais de 80 países, incluindo hospitais, distritos escolares, empresas financeiras e infraestrutura crítica, e tentou coletar mais de US$ 100 milhões em pagamentos de resgate de suas vítimas para chantagem.

Mais em Malwarebytes.com

Sobre o Malwarebytes O Malwarebytes protege usuários domésticos e empresas contra ameaças perigosas, ransomware e explorações que os programas antivírus não detectam. O Malwarebytes substitui completamente outras soluções antivírus para evitar ameaças modernas de segurança cibernética para usuários particulares e empresas. Mais de 60.000 empresas e milhões de usuários confiam nas soluções inovadoras de aprendizado de máquina da Malwarebyte e em seus pesquisadores de segurança para evitar ameaças emergentes e eliminar malwares que as soluções de segurança antiquadas deixam escapar. Visite www.malwarebytes.com para obter mais informações.