O relatório de ransomware de julho de 2022 da Malwarebytes mostra poucas novidades. LockBit e Black Basta continuam liderando nas estatísticas de ataque. A novidade, no entanto, é o surgimento do ransomware REvil (também conhecido como Sodinokibi), que se acreditava estar morto.

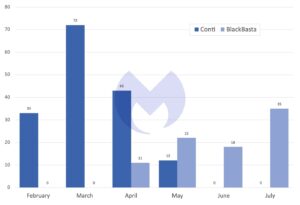

Como nos meses anteriores, o LockBit continua sendo de longe o ransomware mais ativo. A equipe de inteligência de ameaças da Malwarebytes atribuiu 2022 ataques ao grupo de ransomware em julho de 61 (em comparação com 44 ataques em junho de 2022 e 73 ataques em maio de 2022). O Black Basta, uma variante de ransomware relativamente nova que surgiu pela primeira vez em abril de 2022, segue o LockBit com 35 ataques no mês passado. O grupo de ransomware está intimamente associado à gangue Conti e é o que mais se aproxima do grupo como possível sucessor. Dois outros grupos de ransomware associados ao Conti são Hive e Karakurt. Ambos também estiveram muito ativos em julho de 2022 - com 26 e 19 ataques, respectivamente.

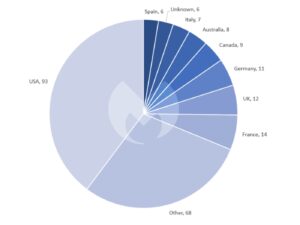

Ransomware: EUA continuam sendo os mais afetados

Quando se trata da distribuição de ataques de ransomware por país, em julho de 2022, os EUA foram repetidamente, de longe, os mais atingidos por ataques de ransomware. Malwarebytes associa 93 ataques aos Estados Unidos. 14 ataques ocorreram na França, 12 ataques no Reino Unido e 11 ataques na Alemanha.

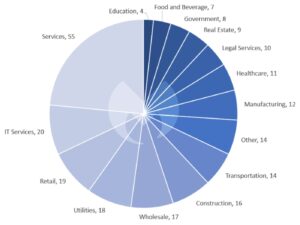

Em julho de 2022, o setor de serviços voltou a ocupar o primeiro lugar entre as indústrias. A equipe Malwarebytes Threat Intelligence atribui quase um quarto de todos os ataques internacionais de ransomware detectados a esse setor. Os serviços são seguidos pelos serviços de TI com 20 ataques, comércio com 19 ataques e utilitários com 18 ataques.

LockBit: Conexão com DarkSide/BlackMatter

No relatório de ransomware de junho, o Malwarebytes informou extensivamente sobre o LockBit e o lançamento do LockBit 3.0. O sucesso do grupo parecia dever-se em parte ao fato de estar totalmente focado em seus negócios, enquanto outras gangues estavam ocupadas com atividades para chamar a atenção. No entanto, essa interpretação pode ter sido prematura.

Em julho, em entrevista ao Red Hot Cyber, a LockBit expressou sua opinião de que os hackers criminosos contribuem para a segurança: “Somos pentesters comuns e tornamos o mundo mais seguro, graças a nós as empresas podem aprender uma lição de segurança e fechar vulnerabilidades. a entrevista também continha algumas informações úteis - por exemplo, que entre 50 e XNUMX por cento das vítimas do LockBit pagam o resgate. Os números de ataque relatados pelo Malwarebytes em seus relatórios mensais de ransomware referem-se apenas às vítimas que apareceram em sites de vazamento porque não pagaram o resgate.

Na entrevista, o LockBit também confirmou a suspeita de relação entre o LockBit 3.0 (também conhecido como LockBit Black) e o ransomware DarkSide/BlackMatter. O entrevistado revelou que o LockBit pagou pelo código-fonte DarkSide e com base no qual o LockBit 3.0 foi desenvolvido.

DarkSide é o ransomware usado no ataque Colonial Pipeline de maio de 2021. O grupo DarkSide desapareceu logo após o ataque, supostamente devido à pressão dos EUA. Ela reapareceu como BlackMatter em julho de 2021 antes de desaparecer novamente em outubro de 2021.

Black Basta: Conexão com Conti

O Black Basta apareceu pela primeira vez no relatório de ransomware da Malwarebytes em abril de 2022 com 11 ataques. Em maio, o grupo ficou em segundo lugar com 22 ataques, em terceiro em junho com 18 ataques e em segundo novamente em julho com 35 ataques. O fato de o grupo de ransomware ter feito tantas vítimas no início de abril levou alguns a suspeitar que isso deve ser obra de uma gangue estabelecida com uma rede de parceiros experientes. Desde então, Black Basta está associado a Conti.

Este ano, o Grupo Continental traçou um plano para fingir sua própria morte. A reaproximação do grupo com o estado russo provavelmente levou ao esgotamento dos pagamentos de resgate. Os membros do grupo foram supostamente distribuídos para outras "marcas" da Conti ou para outros grupos de ransomware aos quais a Conti está associada.

Os beneficiários óbvios incluem três das cinco variantes de ransomware mais prevalentes em julho: Black Basta, Hive e KaraKurt.

REvil retorna

Além de LockBit e Black Basta, julho também foi marcado pelo reaparecimento de REvil (também conhecido como Sodinokibi). Pela primeira vez desde maio, uma vítima apareceu no site Tor Leak do grupo em julho. Enquanto muitos outros grupos eram muito mais ativos, a reputação desse grupo de ransomware garante que qualquer sinal de vida deve ser levado a sério.

O REvil é responsável por dois dos ataques de ransomware mais significativos da história, ambos ocorridos em 2021: o ataque à JBS, maior produtora de carne do mundo, e o ataque à cadeia de suprimentos Kaseya VSA. O ataque à Kaseya terminou quando a empresa anunciou que havia adquirido a chave de descriptografia necessária para libertar as vítimas sem pagar o resgate de $ 70 milhões do REvil. Mais tarde descobriu-se que o FBI era a fonte da chave.

Desde então, REvil viveu uma vida errática. Sob pressão das agências policiais dos EUA, o grupo desapareceu de cena em julho de 2021. Ele ressurgiu alguns meses depois, antes de finalmente ser retirado do ar em outubro, quando sua infraestrutura foi sequestrada por uma operação policial em vários estados. Em janeiro de 2022, o FSB prendeu oito de seus membros. Mas mesmo isso não foi suficiente para manter a gangue de castigo por muito tempo.

Novos grupos de ransomware estão surgindo

Vários novos grupos de ransomware também surgiram em julho. Novas adições incluem BianLian, Yanluowang, RedAlert, Omega e Cheers. Com 11 vítimas conhecidas, a estreia de BianLian é comparável em tamanho ao lançamento de Black Basta em abril de 2022, então Malwarebytes ficará de olho no grupo.

Mais em Malwarebytes.com

Sobre o Malwarebytes O Malwarebytes protege usuários domésticos e empresas contra ameaças perigosas, ransomware e explorações que os programas antivírus não detectam. O Malwarebytes substitui completamente outras soluções antivírus para evitar ameaças modernas de segurança cibernética para usuários particulares e empresas. Mais de 60.000 empresas e milhões de usuários confiam nas soluções inovadoras de aprendizado de máquina da Malwarebyte e em seus pesquisadores de segurança para evitar ameaças emergentes e eliminar malwares que as soluções de segurança antiquadas deixam escapar. Visite www.malwarebytes.com para obter mais informações.

Artigos relacionados ao tema

[id da caixa de estrelas=USER_ID] <🔎> ff7f00