O phishing geralmente é explicado apenas teoricamente. Os especialistas da Kaspersky explicam um ataque usando um exemplo ao vivo. Uma análise detalhada de um site de phishing e suas tentativas de se disfarçar como um scanner de e-mail e usá-lo para atrair vítimas.

Nos últimos anos, tem havido notícias bastante regulares sobre infecções baseadas em e-mail de redes corporativas (e ransomware em geral). Não é surpresa, portanto, que os golpistas gostem de usar o medo de tais ataques para colocar as mãos nas credenciais de e-mail da empresa, enganando os funcionários da empresa para que "escaneem" suas caixas de correio.

O truque é destinado a pessoas que estão cientes da ameaça potencial de malware em e-mails, mas não sabem como lidar com isso. De qualquer forma, a equipe de segurança de TI deve explicar os truques dos fraudadores aos funcionários e usar exemplos para ilustrar o que os funcionários devem observar para não se tornarem vítimas de cibercriminosos.

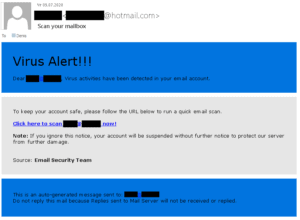

O e-mail de phishing disfarçado

Esta mensagem enganosa usa o truque testado e comprovado de intimidação da vítima. Você já pode ver os sinais logo no cabeçalho: assunto "alerta de vírus" seguido de três pontos de exclamação. Por mais insignificante que a pontuação possa parecer, é provavelmente a primeira coisa que deve dar ao destinatário uma pista de que algo pode estar errado. Pontuação desnecessária em um e-mail de trabalho é um sinal de drama ou falta de profissionalismo. De qualquer forma, é muito inadequado para uma notificação que deseja protegê-lo de uma ameaça.

Todo destinatário deve primeiro se perguntar quem enviou a mensagem em primeiro lugar. O e-mail informa que, se nenhuma ação for tomada pelo destinatário, a conta será suspensa. Seria lógico supor que foi enviado pelo serviço de TI que gerencia o suporte ao servidor de correio da empresa ou pelos funcionários do provedor de serviços de correio.

onde ocorre a infecção

No entanto, deve-se notar que nenhum provedor ou serviço interno exigiria qualquer ação por parte do usuário para verificar o conteúdo da caixa de entrada. A digitalização ocorre automaticamente no servidor de correio. Além disso, "atividade de vírus" raramente ocorre em uma conta. Mesmo que alguém enviasse um vírus, o destinatário teria que baixá-lo e executá-lo. A infecção ocorre no computador, não na conta de e-mail.

Voltando à primeira pergunta: uma olhada no remetente deve disparar dois alarmes. Primeiro, o e-mail foi enviado de uma conta do Hotmail, enquanto uma notificação legítima mostra o domínio da empresa ou do provedor. Em segundo lugar, diz-se que a mensagem veio da "equipe de segurança de e-mail". Se a empresa do destinatário usar um terceiro, seu nome deve aparecer na assinatura. E se o servidor de correio estiver na infraestrutura da empresa, a notificação vem da equipe interna de TI ou do serviço de segurança de TI. É altamente improvável que uma equipe inteira seja a única responsável pela segurança do e-mail.

URLs ocultos no link

A seguir o link. A maioria dos clientes de e-mail modernos mostra o URL oculto atrás do hiperlink. Se o destinatário for solicitado a clicar em um scanner de e-mail hospedado em um domínio que nem sua empresa nem o provedor de e-mail possuem, é quase certo que é phishing.

O site parece uma espécie de scanner de e-mail online. Para dar a aparência de autenticidade, ele exibe os logotipos de vários fornecedores de antivírus. O cabeçalho ainda inclui o nome da empresa do destinatário, o que deve eliminar qualquer dúvida sobre de quem é a ferramenta. O site primeiro simula uma verificação e depois a interrompe com a mensagem incomum "Verifique sua conta abaixo para concluir a verificação de e-mail e excluir todos os arquivos infectados". A senha da conta é obviamente necessária para isso.

site de phishing

Para determinar a verdadeira natureza de um site, primeiro examine o conteúdo da barra de endereços do navegador. Primeiro, como já mencionado, não é o domínio certo. Em segundo lugar, o URL provavelmente contém o endereço de e-mail do destinatário. Isso é bom por si só - o ID do usuário pode ter sido passado pela URL. No entanto, se houver alguma dúvida quanto à legitimidade do site, substitua o endereço por quaisquer caracteres (mas mantenha o símbolo @ para manter a aparência de um endereço de e-mail).

Sites desse tipo usam o endereço fornecido por meio do link no e-mail de phishing para preencher os espaços em branco no modelo do site. Para fins experimentais, usamos o endereço inexistente [email protegido], e o site substituiu devidamente “suaempresa” no nome do scanner e todo o endereço no nome da conta, após o que aparentemente começou a digitalizar anexos inexistentes em e-mails inexistentes. Quando repetimos o experimento com um endereço diferente, descobrimos que os nomes dos anexos eram os mesmos em cada "varredura".

O site falso finge ser uma varredura

Outra contradição é mostrada pelo fato de que o scanner supostamente verifica o conteúdo da caixa de correio sem autenticação. Então para que ele precisa da senha? Mas existem maneiras e meios de proteger seus funcionários.

A Kaspersky analisou minuciosamente os sinais de phishing no e-mail e no site do scanner falso. Simplesmente mostrar aos funcionários esta postagem dará a eles uma ideia aproximada do que procurar. Mas isso é apenas a ponta do proverbial iceberg. Alguns e-mails falsos são mais sofisticados e difíceis de detectar.

A Kaspersky recomenda, portanto, aumentar continuamente a conscientização dos funcionários sobre as ameaças cibernéticas mais recentes - por exemplo, com nossa plataforma automatizada de conscientização de segurança Kaspersky.

Além disso, use soluções de segurança capazes de detectar e-mails de phishing no servidor de e-mail e evitar que as estações de trabalho sejam redirecionadas para sites de phishing. O Kaspersky Security for Business pode fazer as duas coisas. Além disso, oferecemos uma solução que amplia os mecanismos de proteção integrados do Microsoft Office 365.

Leia mais no blog em Kaspersky.com

Sobre Kaspersky A Kaspersky é uma empresa internacional de cibersegurança fundada em 1997. A profunda inteligência de ameaças e experiência em segurança da Kaspersky serve como base para soluções e serviços de segurança inovadores para proteger empresas, infraestrutura crítica, governos e consumidores em todo o mundo. O abrangente portfólio de segurança da empresa inclui proteção de endpoint líder e uma variedade de soluções e serviços de segurança especializados para se defender contra ameaças cibernéticas complexas e em evolução. Mais de 400 milhões de usuários e 250.000 clientes corporativos são protegidos pelas tecnologias da Kaspersky. Mais informações sobre Kaspersky em www.kaspersky.com/