Os cibercriminosos estão constantemente introduzindo novas técnicas e táticas em seus ataques de phishing para enganar as vítimas e contornar as medidas de segurança. Barracuda identificou três novas táticas de phishing usadas por cibercriminosos:

Google translate phishing, phishing de imagens e ataques de caracteres especiais.

Depois de analisar dados sobre e-mails de phishing em janeiro de 2023, os pesquisadores de segurança da Barracuda identificaram três novas táticas de phishing usadas por cibercriminosos: ataques que abusam de links do Google Tradutor, ataques com anexos de imagens e ataques usando caracteres especiais. Instruções de segurança do Dr. Klaus Gheri, vice-presidente e gerente geral de segurança de rede da Barracuda Networks.

Novos e-mails de phishing ainda são raros, mas sofisticados

Embora o volume desses ataques seja muito pequeno – cada tipo de ataque representa menos de 11% dos ataques de phishing detectados pelos classificadores de aprendizado de máquina da Barracuda – eles são generalizados, cada um afetando de 15 a XNUMX% das organizações. Portanto, é grande a probabilidade de muitas empresas encontrarem uma dessas mensagens maliciosas antes do final do ano.

Os sistemas baseados em gateway oferecem pouca ou nenhuma proteção contra esses tipos de ataques, e seriam necessários muitos ajustes e regras baseadas em controle para proteger as organizações contra eles. Esses ataques são de natureza mais dinâmica, onde a carga útil pode mudar na entrega, como visto em ataques usando o Google Tradutor. Aqui está uma análise mais detalhada das três novas táticas e práticas recomendadas que as organizações podem usar para se proteger contra elas.

Ataques que abusam de links do Google Tradutor

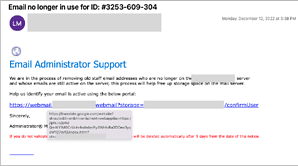

🔎 Via Google Tradutor, as vítimas são encaminhadas por meio de um link irreconhecível (Imagem: Barracuda).

Os pesquisadores da Barracuda estão vendo um número crescente de ataques por e-mail que usam os serviços do Google Tradutor para ocultar URLs maliciosos. Esses ataques são comumente chamados de phishing do Google translate, phishing baseado em tradução ou ataques de engano de tradução. Enquanto apenas 0,7% dos ataques de phishing detectados pelos classificadores de aprendizado de máquina da Barracuda usaram links do Google Tradutor, 13% das organizações receberam esse tipo de e-mail de phishing. Em média, uma empresa recebe cerca de oito desses e-mails por mês.

O Google Tradutor é o serviço mais abusado, mas os analistas de segurança também observaram ataques semelhantes escondidos atrás de outros mecanismos de busca populares. Os ataques são difíceis de detectar porque contêm URLs que apontam para um site legítimo. Como resultado, muitas tecnologias de filtragem de e-mail não são detectadas e acabam nas caixas de correio dos usuários.

Ataques usando a ajuda do Google Tradutor são difíceis de detectar

Nesses ataques, os cibercriminosos usam serviços de tradução para traduzir um URL inofensivo, que enviam por e-mail às vítimas. Após a entrega do e-mail, os invasores modificam a carga em conteúdo malicioso, de modo que as defesas baseadas em gateway oferecem pouca segurança. Os ataques também usam páginas HTML mal projetadas ou um idioma não suportado para contornar a tradução. Nesse caso, o Google simplesmente retorna um link para o URL original, informando que não pode traduzir o site subjacente. Os usuários que clicam na página por engano são redirecionados para um site controlado pelo invasor.

Novos ataques com anexos de imagem

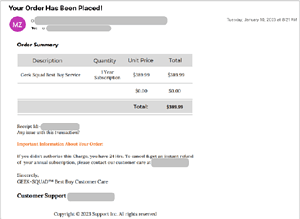

🔎 O uso de ataques de phishing baseados em imagem, aqui uma fatura como imagem, é popular porque muitos ataques são bem-sucedidos com ele (imagem: Barracuda).

Ataques baseados em imagens são comumente usados por spammers. No entanto, os invasores agora também estão começando a usar imagens sem texto em seus ataques de phishing. Essas imagens geralmente contêm um link de retorno de chamada ou número de telefone, levando a ataques de phishing.

Embora apenas 0,2% dos ataques de phishing detectados pelos classificadores de aprendizado de máquina da Barracuda fossem anexos de imagens, 11% das organizações receberam esse tipo de e-mail de phishing. Em média, uma empresa recebe cerca de dois desses e-mails por mês. Como esses ataques não contêm texto, os gateways de e-mail tradicionais não são detectados, tornando mais fácil para os invasores alcançarem suas vítimas. A maioria dos ataques de anexo de imagem descobertos pelos pesquisadores de segurança da Barracuda envolveu faturas falsas, como no exemplo a seguir:

O phishing de imagem visa principalmente empresas

Recentemente, esses tipos de ataques passaram a ser conhecidos como phishing de imagem ou phishing por imagem. Eles estão ganhando popularidade entre os criminosos, pois os usuários geralmente estão mais dispostos a confiar em uma imagem que parece vir de uma fonte legítima. À medida que as medidas de segurança de e-mail se tornaram mais sofisticadas, os cibercriminosos tiveram que desenvolver novas táticas para evitar a detecção. Os ataques de phishing baseados em imagens provaram ser uma técnica eficaz para contornar essas medidas. O uso de ataques de phishing baseados em imagens aumentou significativamente na última década e provavelmente continuará a ser uma tática popular para cibercriminosos no futuro.

Uso de caracteres especiais em ataques

Os hackers costumam usar caracteres especiais, como pontos de código Unicode de largura zero, sinais de pontuação, script não latino ou espaços para evitar a detecção. Enquanto apenas 0,4 por cento dos ataques de phishing detectados pelos classificadores de aprendizado de máquina da Barracuda usaram esse tipo de ataque, os pesquisadores de segurança da Barracuda descobriram que 15 por cento das organizações receberam e-mails de phishing que usavam caracteres especiais dessa maneira. Em média, uma empresa recebe cerca de quatro desses e-mails maliciosos por mês.

Você tem um momento?

Reserve alguns minutos para nossa pesquisa de usuários de 2023 e ajude a melhorar o B2B-CYBER-SECURITY.de!Você só precisa responder a 10 perguntas e tem uma chance imediata de ganhar prêmios da Kaspersky, ESET e Bitdefender.

Aqui você vai direto para a pesquisa

Detectar esses ataques pode ser muito difícil, pois há propósitos legítimos para o uso de caracteres especiais, por exemplo, em assinaturas de e-mail. Uma solução de segurança de e-mail que usa aprendizado de máquina para detectar se o uso de caracteres especiais é uma fraude ou não é a melhor maneira de impedir que essas ameaças cheguem aos usuários.

Caracteres de largura zero são invisíveis para os leitores

O exemplo a seguir mostra vários caracteres de largura zero usados pelos invasores. Esses caracteres não são visíveis para um usuário que recebe uma mensagem, mas são reconhecíveis no HTML:

Esses ataques são comumente referidos como "ataques homógrafos" ou simplesmente "ataques espaciais sem largura". Esse tipo de ataque era comumente usado em typo-squatting, em que um invasor registra um domínio de aparência semelhante com caracteres especiais para enganar os destinatários. Recentemente, no entanto, eles têm sido cada vez mais usados no corpo dos e-mails para induzir os destinatários a acreditar que estão recebendo e-mails de uma fonte legítima.

Mais ataques semelhantes às novas técnicas

Ataques Punycode

Como caracteres especiais ou de largura zero, os ataques punycode usam caracteres não ASCII em nomes de domínio para criar URLs falsificados que imitam sites legítimos e são projetados para induzir os usuários a inserir seu nome de usuário e senha ou número de cartão de crédito.

Ataques de falsificação de URL

Esses ataques usam domínios semelhantes, que não são necessariamente os mesmos sites ou empresas legítimos reais. Assim como nos ataques Punycode, os invasores criam formulários de login que solicitam que os usuários insiram suas credenciais por engano ou baixem arquivos nocivos que instalam ransomware ou malware no computador local.

Ataques de Typo-Squatting

Esta é uma técnica bastante comum contra a qual as soluções de gateway fornecem proteção adequada. Nesse caso, um invasor pode registrar um domínio como yahooo.com para representar o verdadeiro site do Yahoo!.

Ataques de Watering Hole

Nesse tipo de ataque, os cibercriminosos visam intencionalmente um grupo de usuários por meio de um site comprometido que é conhecido por ser visitado por seu público-alvo. Os invasores injetam código malicioso no site e o usam para roubar credenciais de login ou outras informações confidenciais e até mesmo instalar malware ou ransomware.

Como as empresas se protegem contra novos ataques de phishing

Proteção de e-mail adequada

Deve-se garantir que a proteção de e-mail verifique e bloqueie links e anexos maliciosos. Estes são frequentemente difíceis de detectar e a detecção geralmente resulta em um grande número de falsos positivos. As melhores soluções envolvem análise de aprendizado de máquina que examina o contexto da imagem e o assunto dos e-mails e os combina com os dados do remetente para determinar se há ou não um ataque.

treinamento de funcionário

É importante que os usuários sejam treinados para identificar e relatar possíveis ataques. Os ataques de phishing estão em constante evolução, por isso é importante educar os usuários sobre os novos tipos de ataques. As equipes de segurança devem incluir exemplos desses ataques nas campanhas de simulação de phishing da organização e incentivar os usuários a sempre verificar novamente antes de clicar em um link ou compartilhar suas credenciais.

No caso de um e-mail mal-intencionado chegar à caixa de entrada de um usuário, as equipes de segurança devem ter suas ferramentas de correção à mão para identificar e remover rapidamente todas as instâncias de um e-mail malicioso da caixa de entrada. A resposta automatizada a incidentes pode ajudar a responder rapidamente antes que os ataques se espalhem por toda a organização. A proteção contra controle de conta também pode monitorar atividades suspeitas de conta e alertar os responsáveis se as credenciais forem comprometidas.

Mais em Barracuda.com

Sobre a Barracuda Networks A Barracuda se esforça para tornar o mundo um lugar mais seguro e acredita que todas as empresas devem ter acesso a soluções de segurança em toda a empresa habilitadas para nuvem que sejam fáceis de adquirir, implantar e usar. A Barracuda protege e-mail, redes, dados e aplicativos com soluções inovadoras que crescem e se adaptam ao longo da jornada do cliente. Mais de 150.000 empresas em todo o mundo confiam na Barracuda para que possam se concentrar no crescimento de seus negócios. Para mais informações, visite www.barracuda.com.