Os laboratórios da empresa de segurança WithSecure trazem más notícias: a criptografia usada para e-mails no Microsoft Office 365 não é segura porque tem uma falha de segurança. De acordo com a WithSecure, a Microsoft não planeja corrigir a vulnerabilidade, embora o Instituto Nacional de Padrões e Tecnologia NIST liste a vulnerabilidade como grave em seu banco de dados de vulnerabilidades.

O Microsoft Office 365 Message Encryption (OME) usa o modo de operação Electronic Codebook (ECB). Esse modo geralmente é inseguro e pode revelar informações sobre a estrutura das mensagens enviadas, o que pode resultar na divulgação parcial ou total da mensagem. Como no "Anúncio de proposta para revisão da publicação especial 800-38A" O NIST afirma: “No NIST National Vulnerability Database (NVD), o uso do ECB para criptografar informações confidenciais representa uma séria vulnerabilidade de segurança; veja por exemplo CVE-2020-11500 . "

Método de criptografia inseguro

O Microsoft Office 365 fornece um método para enviar mensagens criptografadas. Esse recurso é anunciado para permitir que as organizações enviem e recebam com segurança mensagens de e-mail criptografadas entre pessoas dentro e fora de sua organização. Infelizmente, as mensagens do OME são criptografadas no modo de operação inseguro Electronic Codebook (ECB).

Terceiros mal-intencionados que obtêm acesso às mensagens de e-mail criptografadas podem identificar o conteúdo das mensagens, pois o ECB revela certas informações estruturais das mensagens. Isso leva a uma possível perda de confidencialidade.

Criptografia: anexos de e-mail podem ser analisados

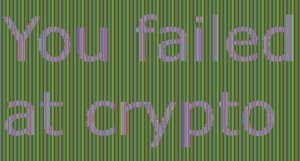

🔎 Impressionantemente enganado: uma imagem extraída de um e-mail protegido por Criptografia de Mensagem do Office 365 (Imagem: WithSecure).

Como as mensagens criptografadas são enviadas como anexos de e-mail normais, as mensagens enviadas podem ter sido armazenadas em diferentes sistemas de e-mail e interceptadas por qualquer parte entre o remetente e o destinatário. Um invasor com um grande banco de dados de mensagens pode inferir seu conteúdo (ou partes dele) analisando as posições relativas de seções repetidas de mensagens interceptadas.

A maioria das mensagens criptografadas pelo OME é afetada e o ataque pode ser executado offline em qualquer mensagem criptografada enviada, recebida ou interceptada anteriormente. Não há como a organização impedir a análise das mensagens já enviadas. Mesmo usando funções de gerenciamento de direitos não resolve o problema.

Dependendo do conteúdo enviado por mensagens criptografadas, algumas organizações podem precisar considerar as implicações legais da vulnerabilidade. É possível que a vulnerabilidade tenha resultado em implicações de privacidade, conforme descrito no Regulamento Geral de Proteção de Dados da UE (GDPR), na Lei de Privacidade do Consumidor da Califórnia (CCPA) ou em legislação semelhante.

Erro: blocos de cifra repetidos

O modo de operação Electronic Codebook (ECB) significa que cada bloco de criptografia é criptografado individualmente. Os blocos repetidos da mensagem de texto simples são sempre mapeados para os mesmos blocos de texto cifrado. Na prática, isso significa que o texto simples real não é revelado diretamente, mas sim informações sobre a estrutura da mensagem.

Mesmo que uma determinada mensagem não revele informações diretamente dessa maneira, com um grande número de mensagens, um invasor pode realizar uma análise da relação dos padrões repetidos nos arquivos para identificar arquivos específicos. Isso pode levar à capacidade de derivar (partes de) texto simples de mensagens criptografadas. O conhecimento da chave de criptografia não é necessário para explorar essa vulnerabilidade e, portanto, Traga sua própria chave (BYOK) ou proteções de chave de criptografia semelhantes não têm ação corretiva.

Nenhum remédio à vista da Microsoft

Após repetidas perguntas sobre o status da vulnerabilidade, a Microsoft finalmente respondeu com o seguinte: "O relatório não foi considerado para atender aos requisitos do serviço de segurança e não é considerado uma violação. Nenhuma alteração de código foi feita e, portanto, nenhum CVE foi emitido para este relatório.”

O usuário final ou administrador do sistema de e-mail não tem como impor um modo de operação mais seguro. Como a Microsoft não planeja corrigir essa vulnerabilidade. A única solução para o problema é parar de usar a criptografia de mensagem do Microsoft Office 365 e usar outra solução.

WithSecure, anteriormente F-Secure Business, tem uma descrição técnica mais detalhada do problema em seu site.

Mais em WithSecure.com

Sobre a WithSecure WithSecure, anteriormente F-Secure Business, é o parceiro confiável em segurança cibernética. Provedores de serviços de TI, provedores de serviços gerenciados de segurança e outras empresas confiam na WithSecure - assim como grandes instituições financeiras, empresas industriais e provedores líderes de comunicação e tecnologia. Com sua abordagem orientada a resultados para segurança cibernética, o provedor de segurança finlandês ajuda as empresas a colocar a segurança em relação às operações e a proteger processos e evitar interrupções nos negócios.