A situação de ameaça de TI na Alemanha e no mundo está se intensificando. A Tetra Defense, uma empresa da Arctic Wolf, coleta e analisa dados de segurança de TI a cada trimestre e os utiliza para avaliar a situação atual de ameaças de TI e desenvolver contramedidas. Os resultados do primeiro trimestre de 1 (janeiro a março).

Para saber como as empresas podem se proteger de forma mais eficaz contra ataques cibernéticos, elas precisam saber como os invasores obtêm acesso aos sistemas. O ponto de entrada inicial de um invasor é chamado de Root Point of Compromise (RPOC). Existem três categorias diferentes:

Saiba de onde vem o ataque

- Ataques Externos – Uma vulnerabilidade conhecida é usada para obter acesso ao sistema.

- ação do usuário – Os próprios usuários atacados tornam-se ativos e, por exemplo, abrem um documento infectado em um e-mail de phishing.

- configuração incorreta – Atores de ameaças obtêm acesso por meio de sistemas mal configurados (por exemplo, um portal da web que não é protegido por senha).

Os dados da Tetra Defense mostram que mais de dois terços de todos os ataques (82%) no primeiro trimestre de 2022 foram "ataques externos", incluindo:

- 57% por meio de uma vulnerabilidade conhecida na rede da vítima

- 25% causados por um Protocolo de Área de Trabalho Remota (RDP)

Correções compensam

A avaliação mostrou que os incidentes em que o RPOC era uma "vulnerabilidade externa" causavam custos adicionais significativamente maiores do que outros. Esses custos podem ser reduzidos com patches instalados ou atualizados em tempo hábil. Portanto, para mitigar o risco de vulnerabilidades externas, as organizações devem entender sua superfície de ataque e priorizar a aplicação de patches com base no risco, além de garantir que tenham as defesas em vigor para proteger seus sistemas.

O perigo de dentro: o ser humano

Os números da Tetra Defense também confirmam uma antiga sabedoria de segurança cibernética: a maior ameaça à segurança de TI são as pessoas.

- Quase um quinto (18%) de todos os incidentes de segurança cibernética nas empresas pode ser rastreado até as ações de funcionários individuais

- Mais da metade (54%) desses incidentes foram causados pela abertura de um documento infectado (por exemplo, anexos de um e-mail de spam).

- 23% dos incidentes foram devido a credenciais comprometidas

- A reutilização da combinação de nome de usuário e senha é o gatilho para os incidentes na maioria desses casos

- Para aumentar a segurança de acesso, recomendamos o uso de autenticação multifator (MFA)

ProxyShell supera Log4Shell

Depois de atrair a atenção em dezembro de 4, a vulnerabilidade Log4J/Log2021Shell foi apenas a terceira ameaça externa mais explorada no primeiro trimestre de 2022 (22% de todos os incidentes). As vulnerabilidades do ProxyShell (uma série de vulnerabilidades do Microsoft Exchange) foram exploradas com uma frequência significativamente maior (33%).

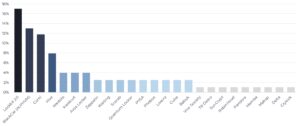

Essas indústrias estão em maior risco

A indústria de maior risco no primeiro trimestre de 2022 foi - por uma ampla margem - a saúde. Finanças, educação, manufatura e construção seguiram e também enfrentaram ameaças crescentes. Os setores de serviços, logística, arte e energia tiveram um risco bastante baixo de se tornar alvo de ataques cibernéticos. No entanto, especialmente em vista da agitação global e das incertezas financeiras, empresas de todos os setores devem permanecer vigilantes.

Graças a essas avaliações trimestrais, a Arctic Wolf e a Tetra Defense podem não apenas compartilhar seus conhecimentos, mas também desenvolver novos métodos de detecção e melhorar os existentes. A Arctic Wolf trabalha XNUMX horas por dia, XNUMX dias por semana, ao lado de seus clientes para antecipar cenários de ameaças, implementar novas soluções e alavancar inteligência e análise de ameaças para melhorar a Arctic Wolf Security Operations Cloud.

Mais em ArcticWolf.com

Sobre o Lobo do Ártico A Arctic Wolf é líder global em operações de segurança, fornecendo a primeira plataforma de operações de segurança nativa da nuvem para mitigar o risco cibernético. Com base na telemetria de ameaças, abrangendo endpoints, redes e fontes de nuvem, o Arctic Wolf® Security Operations Cloud analisa mais de 1,6 trilhão de eventos de segurança por semana em todo o mundo. Ele fornece insights críticos para a empresa em quase todos os casos de uso de segurança e otimiza as soluções de segurança heterogêneas dos clientes. A plataforma Arctic Wolf é usada por mais de 2.000 clientes em todo o mundo. Ele fornece detecção e resposta automatizadas a ameaças, permitindo que organizações de todos os tamanhos configurem operações de segurança de classe mundial com o toque de um botão.