IoT – a Internet das Coisas continua a se expandir. Não só o home office contribui para isso. O hardware inteligente está encontrando aplicações cada vez mais amplas. Mas isso também aumenta a superfície de ataque e o risco. Fabricantes e usuários são solicitados a garantir maior segurança.

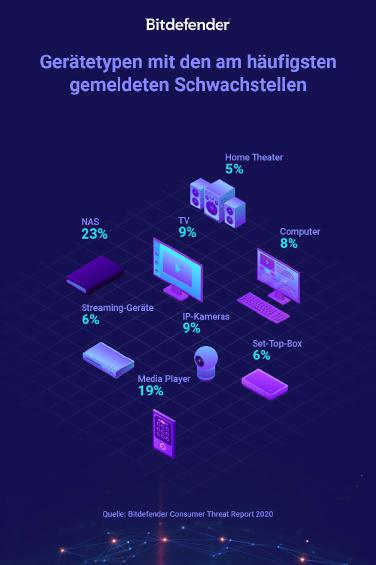

Os perigos da Internet das Coisas estão se tornando mais diversificados: os funcionários estão acessando a rede da empresa com mais frequência de casa, enquanto ao mesmo tempo usam dispositivos inteligentes com mais frequência. Essa tendência continua: de acordo com os analistas da BERG Insight, pode-se esperar um crescimento anual de 20,2% na Europa. Isso também aumenta os riscos. A telemetria da Bitdefender descobriu que 2020% das vulnerabilidades de IoT em 23 foram encontradas no armazenamento NAS, enquanto 19% foram encontradas em players de mídia, nove por cento cada em smart TVs e câmeras IP e seis por cento cada Dispositivos de streaming e decodificadores foram eliminados.

Os clientes devem poder usar seus dispositivos sem hesitação. Garantir isso é tarefa de vários atores, incluindo associações profissionais, autoridades e poder legislativo. Em primeiro lugar, porém, os próprios fabricantes e usuários estão em demanda.

Especificações para provedores: elevar os padrões de segurança

- Desenvolvendo soluções seguras: Ainda há espaço para melhorias quando se trata de segurança para aplicações IoT. Mesmo medidas simples podem reduzir significativamente os riscos. Os perigos geralmente surgem do desenvolvimento descuidado e da falta de transparência. Os desenvolvedores configuram contas de usuário que não documentam e fornecem senhas padrão. Os usuários não estão cientes disso, então eles não alteram essas configurações, embora as contas permaneçam ativas com todas as funções após serem ativadas. Freqüentemente, eles são investidos de direitos significativos. Os cibercriminosos, portanto, tentam descobrir essas senhas padrão e verificar sistematicamente os aplicativos para os usuários correspondentes. Por esse motivo, os fabricantes devem especificar todas as contas de usuário, porque essa é a única maneira de os usuários atribuirem dados de login individuais ou removê-los completamente. Há também outra brecha: quando a configuração está em execução, os aplicativos geralmente enviam dados de login não seguros pela rede. Os fabricantes também poderiam fazer algo sobre isso.

- Exija um comportamento seguro: os fabricantes podem garantir que os usuários sejam mais cuidadosos com suas próprias senhas. Durante a configuração, você pode especificar que o usuário deve alterar os dados de acesso. Dessa forma, eles fornecem com sucesso mais proteção de maneira simples.

- Venda de atualizações: o software deve estar sempre atualizado, especialmente com produtos IoT. No entanto, muitas vezes é muito complicado para os usuários iniciar atualizações ou eles não pensam nisso. Você deseja usar dispositivos e software facilmente sem ter que lidar com configurações. Os fabricantes devem, portanto, importar atualizações automaticamente e salvar as etapas de trabalho indesejadas de seus clientes.

- Use sistemas operacionais padrão: Os sistemas operacionais padrão devem ser usados preferencialmente. Os dados de telemetria da Bitdefender mostram que os sistemas operacionais proprietários são responsáveis por 96% das falhas de segurança encontradas. Eles são usados apenas em 34 por cento dos dispositivos.

Igualmente crucial é a cooperação entre o fabricante e os especialistas em segurança. Frequentemente este é o caso. Infelizmente, algumas empresas ainda não nomearam uma pessoa de contato para segurança. Como resultado, as vulnerabilidades não podem ser corrigidas tão rapidamente.

Trabalho de casa para usuários particulares e empresas

Brechas em dispositivos IoT, Relatório de Ameaças ao Cliente Bitdefender 2020 (Imagem: Bitdefender).

- Esteja ciente dos possíveis perigos: usuários particulares também podem ser alvo de cibercriminosos. Muitas vezes, eles acreditam que sua própria rede doméstica não interessa aos invasores. Mas eles estão errados. Um apartamento luxuoso pode encorajar alguns hackers a controlar a maçaneta digital. E mesmo que os invasores não tenham como alvo os próprios usuários, eles ainda usam brechas em seu hardware para lançar ataques DDoS por meio de sua rede, por exemplo. Outros hackers querem aproveitar a oportunidade para penetrar na rede corporativa dessa forma - e talvez até sem que o usuário perceba, já que não são atacados diretamente.

- Produtos baratos podem custar caro: quem compra produtos baratos tem mais chances de correr riscos maiores. No que diz respeito à segurança, nenhuma marca costuma estar inadequadamente equipada. Além disso, muitas vezes eles não têm uma linha direta. Se assim for, é difícil de alcançar. Um dispositivo de marca de um fabricante estabelecido geralmente cumpre o que promete e oferece melhor suporte.

- Atualizando seu próprio equipamento de IoT: os dispositivos costumam ser usados até que não funcionem mais. Isso pode ser um problema, no entanto, porque muitos fabricantes projetam seus produtos apenas para uma vida útil curta e não para uso a longo prazo. Isso também pode significar que o suporte expirou se o dispositivo ainda estiver em uso - ou que o provedor desapareceu completamente do mercado.

- Pratique a higiene da senha: os usuários devem alterar as senhas fornecidas rapidamente. Mesmo mais tarde, você deve alterá-los regularmente ou usar um gerenciador de senhas. As senhas padrão não são obstáculo para os cibercriminosos, pois eles possuem mecanismos de busca na Internet por meio dos quais podem encontrar dispositivos IoT diretamente e em grande número. Quais informações os hackers têm sobre uma pessoa podem ser encontradas em serviços como https://dehashed.com descobrir. Eles oferecem uma visão geral rápida de um possível comprometimento dos próprios dados de login, que são baratos e sempre atualizados.

- Fique de olho na proteção de seus próprios dados: os dispositivos IoT são feitos para transmitir dados. Se esses dados estiverem localizados em um servidor fora da UE, diretrizes de proteção de dados diferentes e geralmente mais flexíveis se aplicam a eles. Nunca se deve esquecer disso.

Fabricantes e usuários não são os únicos responsáveis quando se trata de segurança IoT. As empresas também fariam bem em monitorar o acesso de seus funcionários à rede corporativa se estiverem trabalhando remotamente. Se o departamento de TI não conseguir alcançar os endpoints, a proteção também pode ser fornecida no nível da rede, se necessário. Da mesma forma, as autoridades e associações do setor não podem mais ignorar a necessidade de avançar na proteção da Internet das Coisas.

Mais do que PDF em Bitdefender.com

Sobre Kaspersky A Kaspersky é uma empresa internacional de cibersegurança fundada em 1997. A profunda inteligência de ameaças e experiência em segurança da Kaspersky serve como base para soluções e serviços de segurança inovadores para proteger empresas, infraestrutura crítica, governos e consumidores em todo o mundo. O abrangente portfólio de segurança da empresa inclui proteção de endpoint líder e uma variedade de soluções e serviços de segurança especializados para se defender contra ameaças cibernéticas complexas e em evolução. Mais de 400 milhões de usuários e 250.000 clientes corporativos são protegidos pelas tecnologias da Kaspersky. Mais informações sobre Kaspersky em www.kaspersky.com/