Novo Relatório de Ameaças Globais da CrowdStrike Mostra Aumento de Ransomware e Operações Disruptivas. O relatório mostra que os invasores estão usando operações de “bloqueio e vazamento” e os provedores de serviços em nuvem estão sendo cada vez mais visados por atores cibernéticos afiliados à Rússia.

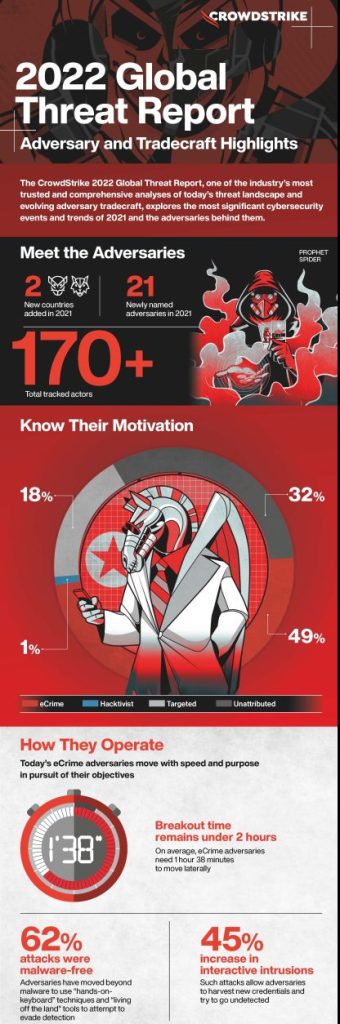

A CrowdStrike Holdings, Inc., fornecedora líder de proteção baseada em nuvem para endpoints, cargas de trabalho, identidade e dados, anuncia o lançamento do Relatório Global de Ameaças CrowdStrike 2022. Entre outras coisas, o relatório não apenas revela um aumento de 82% nos vazamentos de dados relacionados a ransomware, mas também apresenta dois grupos completamente novos de invasores de estado-nação, WOLF (Turquia) e OCELOT (Colômbia). Além disso, os especialistas adicionam 21 novos grupos de todo o mundo à lista de grupos assistidos pelo CrowdStrike. O 8º Relatório Anual de Ameaças Globais também detalha novas operações e técnicas dos Quatro Grandes: Irã, China, Rússia e Coréia do Norte. Além disso, o novo relatório analisa as consequências dos ataques Log4Shell e mostra que os invasores dependem cada vez menos de malware, já que 62% das descobertas mais recentes não continham malware.

Ransomware, operações disruptivas, ataques relacionados à nuvem

O relatório CrowdStrike Intelligence documenta a evolução contínua de invasores afiliados ao estado e criminosos, bem como a crescente sofisticação, velocidade e impacto de ataques de ransomware direcionados, operações disruptivas e ataques relacionados à nuvem em 2021. As principais conclusões do relatório deste ano vêm de organizações os insights necessários para melhorar suas estratégias de segurança e se proteger contra inúmeras ameaças cibernéticas.

Estado-nação e grupos criminosos continuam a se expandir

O cenário de ameaças em 2021 se expandiu com o surgimento de novos adversários. CrowdStrike monitora um total de mais de 170 desses grupos hoje. Desenvolvimentos notáveis incluem:

- A atividade de eCrime motivada financeiramente continua a dominar as tentativas de invasão interativa rastreadas pelo CrowdStrike OverWatch. Os ataques atribuíveis ao eCrime representaram quase metade (49%) de toda a atividade observada.

- Os invasores baseados no Irã usam ransomware e operações de informações disruptivas de "bloqueio e vazamento" - eles usam ransomware para criptografar redes de destino e, em seguida, vazam informações sobre as vítimas por meio de canais que controlam.

- Em 2021, os jogadores pró-China estiveram na vanguarda da exploração de vulnerabilidades, mudando cada vez mais suas táticas para dispositivos e serviços habilitados para Internet, como o Microsoft Exchange. A CrowdStrike confirmou a exploração de 2021 vulnerabilidades publicadas em XNUMX por atores afiliados à China.

- O invasor COSY BEAR, afiliado à Rússia, estendeu seus ataques à TI para provedores de serviços em nuvem para explorar relacionamentos confiáveis e obter acesso a alvos adicionais por meio de movimento lateral. Além disso, a FANCY BEAR aumentou o uso de táticas de coleta de credenciais, incluindo técnicas de varredura em larga escala e sites de phishing personalizados.

- A República Popular Democrática da Coreia (RPDC) tem como alvo empresas relacionadas a criptomoedas para gerar receita ilícita durante as interrupções econômicas causadas pela pandemia de COVID-19.

- Atores do eCrime – incluindo os parceiros DOPPEL SPIDER e WIZARD SPIDER – usaram o Log4Shell como um vetor de acesso para operações de ransomware. Atores pró-nação, incluindo NEMESIS KITTEN (Irã) e AQUATIC PANDA (China), também foram vinculados a uma provável exploração do Log4Shell antes do final de 2021.

Os métodos dos invasores estão se tornando cada vez mais sofisticados

O novo relatório GTR destaca que o imenso crescimento e impacto de ataques de ransomware direcionados, operações disruptivas e um aumento nos ataques relacionados à nuvem em 2021 foram sentidos em quase todos os setores e países.

- A CrowdStrike observou um aumento de 82% nos vazamentos de dados relacionados a ransomware em 2021, distribuídos em 2.686 ataques em 31 de dezembro de 2021, em comparação com 1.474 ataques em 2020.

- O CrowdStrike eCrime Index (ECX) mostra que os ataques de ransomware foram muito lucrativos ao longo de 2021. Demonstrando a força, o volume e a sofisticação do mercado de crimes cibernéticos, o ECX é atualizado semanalmente com base em 20 indicadores exclusivos de atividade criminosa, rastreando coisas como vítimas de caça, vazamentos de dados e demandas de resgate. Ao longo de 2021, o CrowdStrike ECX registrou o seguinte:

- A CrowdStrike observou 2.721 casos de caça grossa no ano passado.

- A CrowdStrike observou mais de 50 eventos de ransomware direcionados por semana, em média.

- Os pedidos de ransomware observados tiveram uma média de US$ 6,1 milhões por resgate, um aumento de 36% em relação a 2020.

- Os invasores estão usando cada vez mais informações e identidades roubadas do usuário para contornar as soluções de segurança existentes - de todas as descobertas indexadas no quarto trimestre de 2021, 62% estavam livres de malware.

O Relatório Global de Ameaças CrowdStrike 2022 completo pode ser baixado online gratuitamente.

Mais em Crowdstrike.com

Sobre o CrowdStrike A CrowdStrike Inc., líder global em segurança cibernética, está redefinindo a segurança na era da nuvem com sua plataforma reprojetada para proteger cargas de trabalho e endpoints. A arquitetura enxuta e de agente único da plataforma CrowdStrike Falcon® aproveita a inteligência artificial em escala de nuvem para proteção e visibilidade em toda a empresa. Isso evita ataques a dispositivos finais dentro e fora da rede. Usando o CrowdStrike Threat Graph® proprietário, o CrowdStrike Falcon correlaciona aproximadamente 1 trilhão de eventos relacionados a endpoints em todo o mundo diariamente e em tempo real. Isso torna a plataforma CrowdStrike Falcon uma das plataformas de dados de cibersegurança mais avançadas do mundo.