Estudo da Trend Micro: O crescente mercado de crimes cibernéticos de acesso como serviço alimenta ataques de ransomware. A Alemanha é um dos países mais afetados.

A Trend Micro, uma das principais fornecedoras mundiais de soluções de segurança cibernética, lança um novo estudo que lança luz sobre a opaca cadeia de fornecimento de crimes cibernéticos que impulsiona o atual aumento de ataques de ransomware. A demanda cresceu exponencialmente nos últimos dois anos, com muitos mercados cibercriminosos agora tendo sua própria divisão de acesso como serviço.

Muitos novos mercados cibercriminosos com Access-as-a-Service

O estudo é baseado na análise de mais de 900 listagens de corretores de acesso de janeiro a agosto de 2021, inclusive em vários fóruns de crimes cibernéticos em inglês e russo.

Com 36% dos anúncios em todo o mundo, a educação é o setor mais afetado. Assim, tem mais de três vezes o número de ofertas do segundo e terceiro setores-alvo mais comuns: os setores de produção e serviços respondem por 11% cada. Os países mais afetados incluem Estados Unidos, Espanha, Alemanha, França e Reino Unido. Na Alemanha, a indústria manufatureira é a mais afetada com 28% das ofertas, seguida de perto pelo sistema educacional com 26%.

As equipes de resposta a incidentes precisam investigar as cadeias de ataque

"Até agora, a atenção da mídia e das empresas concentrou-se principalmente na carga útil do ransomware, ou seja, na transmissão e criptografia dos dados reais do usuário, embora o foco principal deva ser primeiro conter as atividades dos corretores de acesso inicial (IABs)", enfatiza Richard Werner , consultor de negócios da Trend Micro. “As equipes de resposta a incidentes geralmente precisam investigar duas ou mais cadeias de ataque sobrepostas para identificar a causa raiz de um ataque de ransomware. Isso geralmente complica todo o processo de resposta a incidentes. O monitoramento das atividades dos corretores de acesso que roubam e vendem o acesso à rede da empresa pode impedir que os agentes de ransomware se reproduzam. Para conseguir isso, todos os envolvidos na segurança de TI devem trabalhar juntos, porque muitas empresas, inclusive grandes, não conseguem fazer isso sozinhas."

O relatório mostra três tipos principais de corretores de acesso

- Vendedores oportunistas, que se concentram em obter lucro rápido e também atuam em outras áreas do cibercrime.

- corretores dedicados são hackers avançados e habilidosos que oferecem acesso a uma variedade de empresas. Seus serviços geralmente são contratados por atores e grupos menores de ransomware.

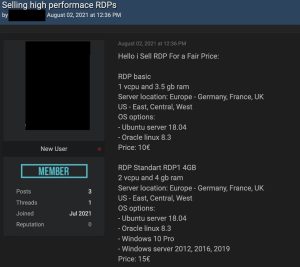

- Lojas onlineque oferecem credenciais de Remote Desktop Protocol (RDP) e Virtual Private Network (VPN). Estas lojas especializadas garantem apenas o acesso a um único computador, mas não a uma rede abrangente ou a toda a empresa. No entanto, isso oferece aos cibercriminosos menos experientes uma maneira simples e automatizada de obter acesso. Eles podem até pesquisar especificamente por local, provedor de serviços de Internet (ISP), sistema operacional, número da porta, direitos de administrador ou nome da empresa.

A maioria das ofertas de corretores de acesso inclui um conjunto simples de informações de acesso, que podem vir de várias fontes. As origens comuns dos dados são violações de segurança anteriores e hashes de senha descriptografados, computadores bot comprometidos, vulnerabilidades exploradas em gateways VPN ou servidores da Web e ataques oportunistas isolados.

Preços baratos para acesso RDP roubado

O preço varia de acordo com o tipo de acesso (uma única máquina ou toda uma rede ou empresa), a receita anual da empresa e a quantidade de trabalho adicional exigido pelo comprador. Embora o acesso RDP possa ser adquirido por apenas dez dólares, o preço médio das credenciais de administrador para uma empresa é de US$ 8.500. Para vítimas particularmente atraentes, os prêmios podem chegar a US$ 100.000.

Para se proteger contra isso, a Trend Micro recomenda as seguintes estratégias de segurança:

- Monitore incidentes de segurança conhecidos publicamente.

- Redefina todas as senhas de usuário se houver suspeita de que as credenciais corporativas possam estar comprometidas.

- Use a autenticação multifator (MFA).

- Procure anomalias no comportamento do usuário.

- Preste atenção à sua zona desmilitarizada (DMZ) e leve em consideração que os serviços baseados na Internet, como VPN, webmail e servidores da web, estão sob ataque constante.

- Implementar rede e microssegmentação.

- Implemente políticas de senha comprovadas.

- Proceda de acordo com o princípio Zero Trust.

Informações adicionais: O relatório completo, Investigando o mercado emergente de acesso como serviço, está disponível no site da Trend Micro em.

Mais em TrendMicro.com

Sobre a Trend Micro Como um dos principais fornecedores mundiais de segurança de TI, a Trend Micro ajuda a criar um mundo seguro para a troca de dados digitais. Com mais de 30 anos de experiência em segurança, pesquisa de ameaças globais e inovação constante, a Trend Micro oferece proteção para empresas, agências governamentais e consumidores. Graças à nossa estratégia de segurança XGen™, nossas soluções se beneficiam de uma combinação entre gerações de técnicas de defesa otimizadas para ambientes de ponta. As informações sobre ameaças em rede permitem uma proteção melhor e mais rápida. Otimizadas para cargas de trabalho em nuvem, endpoints, e-mail, IIoT e redes, nossas soluções conectadas fornecem visibilidade centralizada em toda a empresa para detecção e resposta mais rápidas a ameaças.