Em sua investigação, a Sophos explica como a mineração de liquidez – a última mania de investimento em criptomoedas – está sendo usada como uma plataforma por cibercriminosos. "A mecânica da mineração de liquidez, em sua forma legítima, fornece a camuflagem perfeita para golpes essencialmente antiquados, reimaginados para a era das criptomoedas." Sean Gallagher, Pesquisador Sênior de Ameaças, Sophos.

Com o artigo Liquidity Mining Scams Add Another Layer to Cryptocurrency Crime, a Sophos inicia uma série de como os golpistas estão explorando o hype em torno do comércio de criptomoedas para atrair e enganar potenciais investidores.

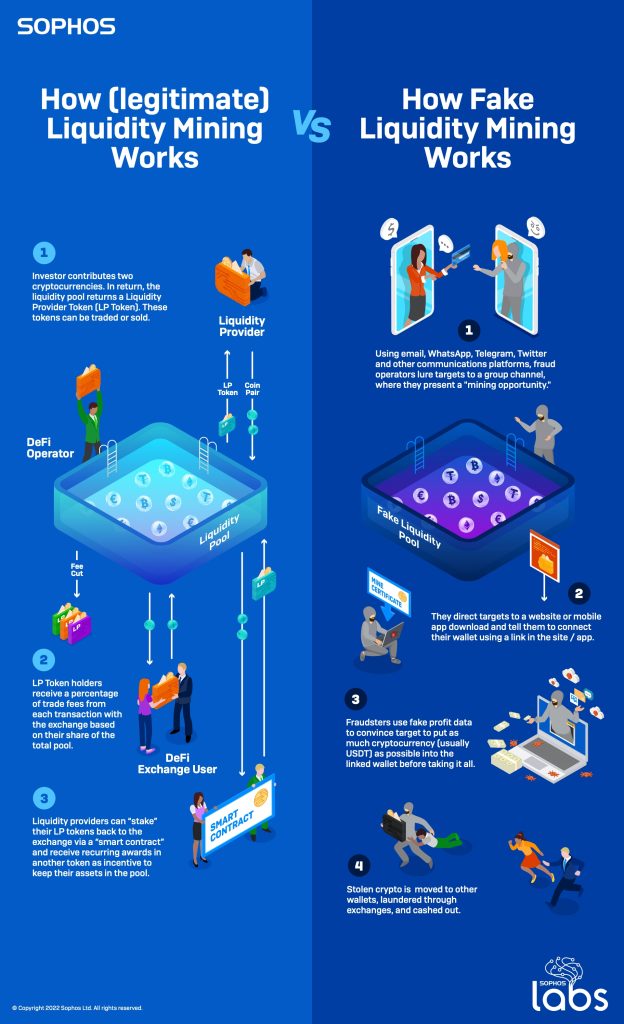

No artigo, a Sophos explica como as complexidades das criptomoedas e das finanças descentralizadas (DeFi) - os fundamentos da mineração de liquidez - criam o ambiente ideal para os criminosos disfarçarem e realizarem suas intenções nefastas. Vítimas em potencial são habilmente direcionadas. Os destinatários recebem proativamente mensagens de spam de mensagens diretas no Twitter, What's App, Telegram e outras plataformas de redes sociais, inicialmente conversando inofensivamente sobre mineração de liquidez. Passo a passo, os criminosos aumentam sua fraude pérfida.

Mensagem direta levou a vários grupos golpistas

Ao investigar as interações dentro de uma única mensagem direta no Twitter, a Sophos descobriu vários grupos golpistas de mineração líquida. "A mineração de liquidez é uma forma de investimento em criptomoeda em DeFi que, mesmo quando 'legítima', é duvidosa e complicada", disse Sean Gallagher, pesquisador sênior de ameaças da Sophos. “As estratégias por trás dos próprios investimentos são complexas e não há regulamentação além do código de 'contrato inteligente' embutido no blockchain da rede DeFi - código que muitas pessoas não conseguem interpretar facilmente, mesmo que seja tornado público.

Além disso, os novos investidores carecem de informações confiáveis sobre como essas redes funcionam. Apesar desses riscos, a mineração de liquidez é a última mania de investimento em criptomoeda, mas esses fatores também a tornam a plataforma perfeita para golpistas. Infelizmente, esperamos que o Criptocrime de Mineração de Liquidez continue; ainda não atingiu seu ápice. Centenas de milhões de dólares estão em jogo."

Como funciona a mineração de liquidez

A mineração de liquidez legítima permite que as redes DeFi liquidem automaticamente negociações em moedas digitais como Ethereum, a criptomoeda preferida para mineração de liquidez. Os contratos inteligentes integrados à rede DeFi precisam determinar rapidamente o valor relativo das moedas trocadas e executar a negociação. Como não há um pool central de criptomoedas para essas trocas descentralizadas (DEX) extrair para fechar negócios, eles contam com o crowdsourcing para fornecer o pool de capital de criptomoeda necessário para fechar um negócio - um pool de liquidez.

Para criar o pool de liquidez que lida com transações entre criptomoedas, como Ethereum e Tether, os investidores colocam o valor igual de ambas as criptomoedas no pool. Em troca de comprometer essa criptomoeda no pool, os investidores recebem uma compensação com base em uma porcentagem das taxas de negociação associadas ao protocolo DeFi.

Os investidores também receberão tokens de pool de liquidez (tokens LP) representando sua parte no pool. Esses tokens podem ser “hedged” ou vinculados à bolsa, vinculando ainda mais a contribuição original e dando dividendos ao investidor na forma de outra criptomoeda associada ao projeto DeFi. O valor desses tokens de recompensa pode variar muito.

A farsa é antiga

“A mecânica da mineração de liquidez, em sua forma legítima, fornece a camuflagem perfeita para o que são golpes essencialmente antiquados reinventados para a era da criptomoeda”, diz Sean Gallagher. “Como os esquemas Ponzi tradicionais, os esquemas criminosos de mineração de liquidez dão aos alvos a ilusão de que podem sacar seus fundos a qualquer momento e até permitir que façam saques antecipados. No entanto, as gangues de golpistas constantemente pressionam os alvos a continuar investindo e 'investir muito', disfarçando as operações reais com aplicativos falsos, relatórios de ganhos falsos e promessas de pagamentos lucrativos.

Na realidade, os golpistas assumiram o controle das carteiras de criptomoedas de seus alvos e retiraram a moeda sempre que quiser. Pouco a pouco, os golpistas esvaziam as carteiras enquanto continuam a garantir aos alvos que está tudo bem antes de interromper a comunicação.”

Os fraudadores esvaziam suas carteiras

A Sophos não prevê que, apesar da recente queda da criptomoeda e da volatilidade atual, a mineração geral de liquidez será prejudicada à medida que o Tether retornar ao par e outras criptomoedas se recuperarem. “A economia criminosa ainda é alimentada por criptomoedas, e há interesse suficiente em criptomoedas para manter a mineração de liquidez e golpes semelhantes à tona”, disse Sean Gallagher.

Mais em Sophos.com

Sobre a Sophos A Sophos tem a confiança de mais de 100 milhões de usuários em 150 países. Oferecemos a melhor proteção contra ameaças complexas de TI e perda de dados. Nossas soluções de segurança abrangentes são fáceis de implantar, usar e gerenciar. Eles oferecem o menor custo total de propriedade do setor. A Sophos oferece soluções de criptografia premiadas, soluções de segurança para endpoints, redes, dispositivos móveis, e-mail e web. Também há suporte da SophosLabs, nossa rede global de centros de análise proprietários. A sede da Sophos fica em Boston, EUA e Oxford, Reino Unido.