Na região DACH, 55% das empresas foram vítimas de um ataque de spear phishing nos últimos 12 meses, de acordo com o novo Barracuda Networks Spear Phishing Trends Report 2023.

O DACH ficou assim ligeiramente acima da média numa comparação internacional (50 por cento). Além disso, 24% de todas as empresas tiveram pelo menos uma conta de e-mail afetada por uma aquisição de conta. Os cibercriminosos enviam em média 370 e-mails maliciosos de cada conta comprometida.

O relatório inclui dados e análises de spear phishing da Barracuda com base em um conjunto de dados que abrange 50 bilhões de e-mails em 3,5 milhões de caixas de correio, incluindo quase 30 milhões de e-mails de spear phishing. O relatório também inclui os resultados de uma pesquisa encomendada pela Barracuda. Conduzido pela empresa de pesquisa de mercado independente Vanson Bourne, o estudo entrevistou profissionais de TI de alto nível em 1.350 empresas com 100 a 2.500 funcionários em vários setores nos EUA, EMEA e APAC. Destes, 150 entrevistados vieram da região DACH.

Ataques de e-mail cada vez mais em massa

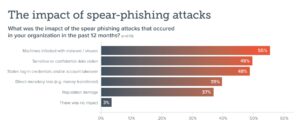

🔎 Que impacto os ataques de spear phishing tiveram em sua organização nos últimos 12 meses? (Imagem: Barracuda).

No geral, o estudo mostra que os cibercriminosos continuam a bombardear as organizações com ataques de e-mail direcionados, e muitas organizações estão lutando para acompanhar. Embora os ataques de spear phishing sejam de pequena escala, eles são generalizados e muito bem-sucedidos em comparação com outros tipos de ataques por e-mail.

- Spear phishing é comum: 50% das empresas pesquisadas internacionalmente foram vítimas de spear phishing em 2022, e uma empresa típica recebeu 5 e-mails de spear phishing altamente personalizados por dia.

- Esses ataques são muito bem-sucedidos: De acordo com os dados da Barracuda, os ataques de spear phishing representam apenas 0,1% de todos os ataques baseados em e-mail, mas são responsáveis por 66% de todas as violações de segurança.

- As empresas sentem os efeitos: 55% dos entrevistados que sofreram um ataque de spear phishing relataram que seus computadores estavam infectados com malware ou vírus (50% no DACH). 49% disseram que dados confidenciais foram roubados (56% no DACH). 48 por cento foram afetados por credenciais roubadas e/ou controle de contas - na região DACH foi de 62 por cento. 39% de todas as empresas pesquisadas também relataram perdas financeiras diretas.

- A detecção e resposta a ameaças continuam sendo um desafio: Em média, as organizações levam quase 100 horas para detectar, responder e remediar uma ameaça de e-mail após a entrega: 43 horas para detectar o ataque e 56 horas para responder e remediar, após a detecção do ataque.

Incidente: 22 horas para descoberta

As empresas DACH tiveram um desempenho um pouco melhor aqui: de acordo com suas próprias declarações, o tempo médio de detecção após um incidente foi de 22 horas e o tempo médio desde a detecção de um ataque até a reação e resolução foi de 44 horas. Os especialistas de TI da DACH apontaram a falta de automação (40 por cento), a falta de conhecimento dos funcionários (38 por cento) e a falta de pessoal (34 por cento) como os maiores obstáculos para uma reação rápida e limitação de danos.

- O trabalho remoto aumenta os riscos: Os usuários em empresas com mais de 50% de funcionários remotos relatam um número maior de e-mails suspeitos - uma média de 12 por dia (13 no DACH), em comparação com 9 por dia (7 no DACH) para empresas com menos de 50% de funcionários remotos .

- Mais trabalhadores remotos retardam a detecção e a resposta em média: As organizações com mais de 50% de trabalhadores remotos também relataram que os incidentes de segurança de e-mail levam mais tempo para detectar e responder: 55 horas para detecção e 63 horas para resposta e mitigação, em comparação com a média de 36 ou 51 horas para empresas com menos funcionários remotos.

Na região DACH, no entanto, essa proporção foi invertida em relação à média internacional. Organizações com mais de 50% de trabalhadores remotos levaram apenas 15 horas para detectar e 30 horas para responder e mitigar, em comparação com 24 horas e 49 horas, respectivamente, para organizações com menos de 50% de trabalhadores remotos.

Spear phishing ainda é bem-sucedido

"Embora o spear phishing seja pequeno em volume, essa técnica, com suas táticas direcionadas e de engenharia social, resulta em um número desproporcional de ataques bem-sucedidos, e o impacto de um único ataque bem-sucedido pode ser devastador", disse Fleming Shi, CTO da Barracuda. “Para ficar à frente desses ataques altamente eficazes, as organizações precisam investir em soluções de proteção contra aquisição de contas alimentadas por inteligência artificial. Essas ferramentas são muito mais eficazes do que os mecanismos de detecção baseados em regras. A eficiência de detecção aprimorada ajudará a interromper o spear phishing e reduzir o esforço de resposta durante um ataque.”

Mais em Barracuda.com

Sobre a Barracuda Networks A Barracuda se esforça para tornar o mundo um lugar mais seguro e acredita que todas as empresas devem ter acesso a soluções de segurança em toda a empresa habilitadas para nuvem que sejam fáceis de adquirir, implantar e usar. A Barracuda protege e-mail, redes, dados e aplicativos com soluções inovadoras que crescem e se adaptam ao longo da jornada do cliente. Mais de 150.000 empresas em todo o mundo confiam na Barracuda para que possam se concentrar no crescimento de seus negócios. Para mais informações, visite www.barracuda.com.