Ao calcular perdas potenciais de riscos cibernéticos, os dados estatísticos são tão importantes quanto interpretá-los. Os especialistas da Kaspersky comentam uma postagem da conferência Black Hat 2020.

Ninguém quer gastar milhões para proteger uma empresa se o dano real no caso de um incidente não ultrapassar os milhares. Igualmente inútil é o corte de custos, quando o dano potencial de um vazamento de dados pode chegar a centenas de milhares. Mas quais informações devem ser usadas para calcular o dano aproximado que uma empresa sofreria com um incidente cibernético? E como você avalia a probabilidade real de tal incidente? Na conferência Black Hat 2020, dois pesquisadores, o professor Wade Baker, da Virginia Tech, e David Seversky, analista sênior do Cyentia Institute, apresentaram sua perspectiva sobre a avaliação de riscos. Vale a pena examinar seus argumentos.

Qualquer curso de segurança cibernética de qualidade ensina que a avaliação de riscos depende de dois fatores principais: a probabilidade de um incidente e suas perdas potenciais. Mas de onde vêm esses dados e, mais importante, como devem ser interpretados? Afinal, a avaliação de possíveis perdas incorretamente leva a conclusões errôneas, que por sua vez resultam em estratégias de proteção não otimizadas.

A média aritmética é um indicador útil?

Muitas empresas realizam estudos sobre possíveis perdas financeiras devido a violações de dados. Seus "resultados principais" são geralmente médias das perdas de empresas de tamanho comparável. O resultado é matematicamente válido e o número pode parecer ótimo em manchetes cativantes, mas pode-se realmente confiar nele para calcular o risco?

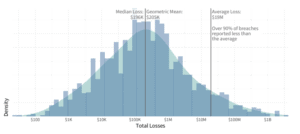

Traçar os mesmos dados em um gráfico (perdas totais ao longo do eixo horizontal; número de incidentes ao longo do eixo vertical) mostra que a média aritmética não é o indicador correto. Em 90% dos incidentes, as perdas médias estão abaixo da média aritmética.

Avaliação de perdas por vários indicadores

Quando se fala em prejuízos que uma empresa média pode ter, então faz mais sentido olhar para outros indicadores, principalmente a mediana (número que divide a amostra em duas partes iguais, de modo que metade dos números reportados são maiores e a outra metade é menor) e a média geométrica (uma média proporcional). A maioria das empresas sofre exatamente essas perdas. A média aritmética pode ser um número muito confuso devido a um pequeno número de incidentes com perdas excepcionalmente altas.

Distribuição das perdas por violação de dados. Fonte: estudo cyentia.com “Information Risk Insights Study – IRIS 2020”

Custo médio de uma violação de dados

Outro exemplo de “média” questionável vem do método de cálculo de perda de violação de dados, que multiplica o número de registros afetados pela quantidade média de dano resultante da perda de um registro. A prática mostrou que esse método subestima as perdas de pequenos incidentes e superestima muito as perdas de grandes incidentes.

Um exemplo: Há algum tempo, uma história circulou em muitos sites de análise alegando que serviços de nuvem mal configurados custaram às empresas quase US$ 5 trilhões. Pesquisando de onde veio essa quantia astronômica, fica claro que o valor de US$ 5 trilhões foi obtido simplesmente multiplicando o número de registros “vazados” pelo dano médio causado pela perda de um registro (US$ 150). O último número vem do estudo do Instituto Ponemon de 2019 sobre o custo de uma violação de dados.

As médias aritméticas nem sempre fornecem informações claras sobre as perdas

A história deve ser vista com algumas ressalvas, no entanto. Em primeiro lugar, o estudo não considerou todos os incidentes. Em segundo lugar, a média aritmética não dá uma indicação clara das perdas, mesmo olhando apenas para a amostra utilizada. Apenas os casos cuja perda causaria danos inferiores a $ 10.000 e mais de 1 centavo foram considerados. Adicionalmente, a metodologia do estudo deixa claro que a média não é válida para ocorrências com mais de 100.000 registros. Portanto, multiplicar o número total de registros vazados devido a serviços de nuvem mal configurados por 150 estava fundamentalmente errado.

Para que este método resulte em uma verdadeira avaliação de risco, deve incluir outro indicador da probabilidade de perdas em função da magnitude do incidente.

o efeito dominó

Outro fator que muitas vezes é negligenciado ao calcular os danos de um incidente é a reação em cadeia dessas violações de dados modernas, que afetam mais do que apenas uma única organização. Em muitos casos, o dano geral causado por empresas terceirizadas (parceiros, contratados e fornecedores) excede o dano à empresa da qual os dados vazaram.

O número desses incidentes aumenta a cada ano, pois a tendência geral de “digitalização” aumenta o grau de interdependência dos processos de negócios em diferentes empresas. De acordo com os resultados do estudo realizado por RiskRecon e Cyentia, 813 incidentes desse tipo resultaram em perdas para 5.437 organizações e empresas. Isso significa que para cada empresa que sofre uma violação de dados, em média, mais de quatro empresas são afetadas pelo incidente.

dicas práticas

Em resumo, especialistas sensatos que avaliam riscos cibernéticos devem seguir os seguintes conselhos:

- Não confie em manchetes chamativas. Mesmo que muitos sites contenham certas informações, elas não são necessariamente corretas. Sempre procure a fonte que apóia a afirmação e analise a metodologia dos próprios pesquisadores.

- Use apenas resultados de pesquisa que você possa entender em termos de conteúdo e que sejam consistentes com sua avaliação de risco.

- Lembre-se que um incidente na sua empresa pode levar a violações de dados para outras empresas. Se ocorrer um vazamento pelo qual sua empresa é responsável, as outras partes provavelmente entrarão com uma ação judicial contra você, aumentando seus danos com o incidente.

- Não se esqueça do caso oposto também. Violações de dados em parceiros, fornecedores e contratados sobre os quais você não tem controle também podem vazar seus dados.

Leia mais no blog em Kaspersky.com

Sobre Kaspersky A Kaspersky é uma empresa internacional de cibersegurança fundada em 1997. A profunda inteligência de ameaças e experiência em segurança da Kaspersky serve como base para soluções e serviços de segurança inovadores para proteger empresas, infraestrutura crítica, governos e consumidores em todo o mundo. O abrangente portfólio de segurança da empresa inclui proteção de endpoint líder e uma variedade de soluções e serviços de segurança especializados para se defender contra ameaças cibernéticas complexas e em evolução. Mais de 400 milhões de usuários e 250.000 clientes corporativos são protegidos pelas tecnologias da Kaspersky. Mais informações sobre Kaspersky em www.kaspersky.com/