Cada vez mais empresas estão migrando ativos digitais para a nuvem. Como resultado, a superfície de ataque de TI está a expandir-se e, intensificada pela multinuvem, está a tornar-se cada vez mais complexa. O Cloud Security Posture Management, ou CSPM, verifica os ambientes em nuvem e notifica os especialistas responsáveis sobre vulnerabilidades de configuração.

As superfícies de ataque são dinâmicas e o seu número aumenta continuamente. Devido à transformação digital e ao trabalho híbrido e localmente flexível, um número cada vez maior de dispositivos, aplicações web, plataformas de software como serviço (SaaS) e outros serviços de terceiros requerem ligação à rede corporativa.

Equipe: Gerenciamento de postura de segurança em nuvem

Ao mesmo tempo, as empresas estão migrando cada vez mais sistemas críticos para os negócios para a nuvem e distribuindo-os entre vários provedores de serviços de nuvem (CSPs) e em data centers. O Cloud Security Posture Management (CSPM) está se tornando uma prioridade em cada vez mais organizações. As tarefas básicas de segurança na nuvem são comparáveis à configuração de segurança na TI tradicional de um data center local.

À medida que os processos mudam para a digitalização e migram para a nuvem, os gerentes de segurança de TI precisam de visibilidade abrangente das superfícies de ataque emergentes. Especialmente em multinuvem, elas exigem ferramentas para controle de segurança consistente, independentemente da infraestrutura subjacente.

A nuvem exige boa segurança

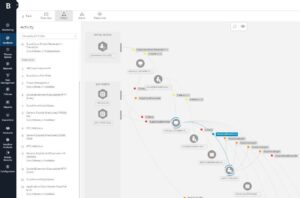

🔎 Visualize eventos relevantes para a segurança em um gerenciamento de postura de segurança na nuvem (Imagem: Bitdefender).

Em comparação com as arquiteturas tradicionais de data center, a importância da proteção contra mecanismos de ataque que se aplicam igualmente à TI na nuvem e no local permanece. O que mudou na nuvem foi a infraestrutura subjacente e o acesso das entidades autorizadas aos recursos digitais.

Um resultado da tendência de migração de sistemas críticos aos negócios para a nuvem e multinuvem é o aumento da complexidade da TI. Monitorar a situação da segurança de TI tornou-se mais difícil. Ao mesmo tempo, paradoxalmente, o principal benefício da nuvem – instalar, configurar e dimensionar a infraestrutura conforme necessário – torna mais fácil para os invasores detectarem vulnerabilidades, a fim de obterem acesso a instâncias na multinuvem.

Limites da segurança de TI convencional

As soluções tradicionais de segurança cibernética estão mal equipadas para proteger as superfícies de ataque dinâmicas que surgem na multinuvem. Eles ainda são projetados para TI estática, onde os aplicativos são executados em um data center reforçado e apenas um número gerenciável de usuários de fora da rede tem um motivo legítimo para solicitar acesso. Portanto, eles não conseguem acompanhar a crescente complexidade e flexibilidade das estruturas de TI atuais.

Na nova confusão, os cibercriminosos podem simultaneamente disfarçar as suas tentativas de comunicação como tráfego legítimo de dados e ocultar as suas manobras evasivas no crescente volume de pedidos de autorização. Por exemplo, os invasores verificam constantemente os IPs da nuvem para encontrar configurações incorretas, identidades com privilégios excessivos e mecanismos de autenticação desatualizados e inadequados. Além disso, muitos cibercriminosos podem baixar uma lista de buckets S3 abertos ou pesquisar chaves de API privadas no GitHub para encontrar acesso aos dados ou à rede.

Novo status de segurança graças ao Cloud Security Posture Management (CSPM)

O CSPM pode ajudar as empresas a gerenciar melhor esses problemas. Aqui estão cinco tarefas principais que uma revisão da segurança na nuvem deve realizar:

1. Veja o cenário digital em sua totalidade

Ninguém pode proteger o que não pode ver. Portanto, as equipes de segurança de TI precisam de visibilidade completa da superfície de ataque – desde a infraestrutura local e ativos gerenciados até aplicações web multinuvem e de terceiros, até endpoints remotos. O CSPM fornece uma visão abrangente do cenário de nuvem de uma empresa. Para utilizar de forma otimizada as informações obtidas, estas devem ser perfeitamente integradas em toda a sua infraestrutura digital. Idealmente, isso é feito em uma plataforma abrangente que abrange tanto a nuvem quanto todos os outros ativos digitais.

2. Aplicar rigorosamente os padrões de segurança

Para implementar os padrões de segurança recomendados em estruturas multinuvem, é importante identificar lacunas nas defesas. Um CSPM deve responder a diversas perguntas. A configuração está correta? Cada endpoint possui um programa antimalware? Os dados são criptografados de acordo com padrões reconhecidos? Um CSPM só cumpre as suas tarefas se fornecer aos agentes de segurança de TI os meios para implementar e fazer cumprir as diretrizes básicas de segurança. Na próxima etapa, você pode colocar na agenda diretrizes e regulamentos adicionais específicos do setor ou da empresa que sejam obrigatórios ou úteis para a empresa.

3. Gerencie identidades e direitos de acesso de forma fácil e transparente

Um CSPM como ferramenta abrangente para estabelecer segurança de TI fornece uma visão geral das diretrizes para gerenciamento de identidade e acesso na multinuvem. As empresas utilizam um enorme número de serviços em nuvem, desde armazenamento até balanceamento de carga, e é quase impossível saber qual entidade está acessando qual ativo e por quê. Não é incomum que políticas ou identidades de máquinas com direitos privilegiados ainda estejam em vigor e, portanto, forneçam acesso que ninguém mais precisa ou que o administrador de TI já esqueceu há muito tempo. Além disso, muitos administradores, movidos pela necessidade de produtividade, recorrem a padrões de políticas de autorização. O resultado final é que eles concedem aos serviços web e a outras entidades muito mais direitos de acesso do que o necessário. A gestão sólida do acesso é, portanto, fundamental para a higiene cibernética com menos privilégios, que é essencial, especialmente em circunstâncias complexas.

4. Detecte e feche lacunas de segurança com eficiência

Proteger uma superfície de ataque cada vez maior depende da capacidade de priorizar os problemas. Nenhuma equipe de analistas de segurança, por maior que seja, consegue acompanhar o atual aumento na área de superfície da rede em infraestruturas dinâmicas de múltiplas nuvens. Não há como evitar o dimensionamento da máquina para cobrir todas as áreas e escalar as vulnerabilidades mais críticas. O CSPM eficaz prioriza os problemas de forma amplamente automatizada. Ele recomenda maneiras de remediar vulnerabilidades que são altamente automatizadas, por um lado, e que o administrador pode monitorar, por outro. Avalia os riscos de acordo com os objetivos da empresa.

5. Fácil de implementar

Raphaël Peyret, vice-presidente de produto, segurança em nuvem da Bitdefender (Imagem: Bitdefender).

Acima de tudo, o CSPM deve reduzir a complexidade. As equipes de segurança devem ser capazes de implementar rapidamente um CSPM e obter imediatamente uma visão abrangente da superfície de ataque. A plataforma deve fornecer insights e recomendações acionáveis para resolver as vulnerabilidades mais críticas o mais rápido possível. Isso o torna um recurso valioso, mesmo que a equipe de segurança tenha pouco conhecimento sobre segurança na nuvem.

Capture a nuvem

Constantemente novas superfícies de ataque estão mudando o cenário de ameaças atual e dando aos invasores amplas oportunidades para detectar e explorar vulnerabilidades nas defesas de segurança. A segurança de TI convencional não consegue colmatar estas lacunas. O CSPM ajuda as organizações a gerenciar melhor suas crescentes superfícies de ataque, fornecendo visibilidade do cenário da nuvem e avaliando riscos emergentes. Ele oferece a oportunidade de fortalecer as estruturas da nuvem. Com processos automatizados, implementa proteção em cenários complexos, mesmo com conhecimento e recursos limitados. Simplesmente implementado, um CSPM rapidamente se torna eficaz.

Mais em Bitdefender.com

Sobre o Bitdefender A Bitdefender é líder global em soluções de segurança cibernética e software antivírus, protegendo mais de 500 milhões de sistemas em mais de 150 países. Desde a sua fundação em 2001, as inovações da empresa fornecem regularmente excelentes produtos de segurança e proteção inteligente para dispositivos, redes e serviços em nuvem para clientes particulares e empresas. Como fornecedor preferido, a tecnologia da Bitdefender é encontrada em 38 por cento das soluções de segurança implantadas no mundo e é confiável e reconhecida por profissionais da indústria, fabricantes e clientes. www.bitdefender.de