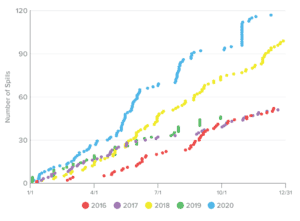

F5 の調査: クレデンシャル インシデントは 2016 年から倍増Credential Stuffing Report は、Credential Abuse を広範囲に調査します。 クレデンシャル関連の年間インシデント数は、2016 年から 2020 年にかけてほぼ倍増しました。 これは、現在の F5 Credential Stuffing Report で示されています。

この種の最大の調査では、同じ期間に盗まれた認証情報の数が 46% 減少しました。 データの平均量は、63 年の 2016 万件から昨年は 17 万件に減少しました。 中央値は、2020 年から 2 年には 234% (2019 万レコード) に増加し、2016 年 (2,75 万レコード) 以来の最高値でした。

侵害された認証情報の取得

Credential Stuffing は、侵害された大量のユーザー名や電子メール アドレスとパスワードのペアを悪用します。 FBI によると、この脅威は、2017 年から 2020 年の間に米国の金融セクターで発生したセキュリティ インシデントの最大の割合 (41%) を占めています。

F5 Labs のシニア ディレクターである Sara Boddy 氏は、次のように述べています。 「盗まれたクレデンシャルは油膜のようなものです。一度流出すると、無防備なユーザーはクレデンシャル スタッフィング ソリューションを使用せず、ほとんどの企業がクレデンシャル スタッフィング ソリューションを使用していないため、クリーンアップは非常に困難です。 したがって、この調査期間中に、主な攻撃タイプが HTTP 攻撃から Credential Stuffing に移行したことは驚くべきことではありません。」

F5 Labs の脅威調査エバンジェリストであり、この調査の共著者でもある Sander Vinberg 氏は、企業に警戒するよう促しています。 「興味深いことに、2020 年には、漏洩した認証情報の全体的な量とサイズが減少しました。 ただし、セキュリティ チームがデータの盗難や詐欺との戦いに勝つ可能性はほとんどありません。 少なくとも、これまで混沌としていた市場は、成熟するにつれて安定しているように見えます。」

貧弱なパスワード ストレージ - より巧妙な攻撃者

この調査によると、不十分なパスワード ストレージは依然として大きな問題です。 ほとんどの企業はパスワード ハッシュ アルゴリズムを開示していませんが、F5 の専門家は 90 件の特定のインシデントを調査することができました。

過去 42,6 年間で、盗まれた資格情報の 1% は保護されておらず、パスワードはプレーン テキストで保存されていました。 これに続いて、適切に定義されていないパスワード ハッシュ アルゴリズム SHA-20 (16,7%) を使用したアクセス データが続きました。 5 位は bcrypt アルゴリズム (XNUMX%) でした。 驚くべきことに、物議を醸している MDXNUMX ハッシュ アルゴリズムは、盗まれた資格情報のごく一部にすぎませんでした。

攻撃者は「ファジング」技術を使用します

また、攻撃者が「ファジング」技術を使用して、資格情報の悪用を最適化することも注目に値します。 ファジングでは、変更された入力を使用してパーサーを繰り返しテストすることで、脆弱性が発見されます。 F5 によると、ほとんどのファジング攻撃は、侵害された資格情報が公開される前に発生します。 したがって、この手法は経験豊富な攻撃者の間でより一般的です。

盗難を検出する

2018 年の Credential Stuffing Report で、F5 は、クレデンシャルの盗難が一般に知られるようになるまでに平均 15 か月かかったと報告しました。 現在、インシデントを発見するまでの平均時間はわずか 120 か月です。 ただし、この結果は、期間が XNUMX 年以上のインシデントによって歪められています。 インシデントを検出する平均時間は XNUMX 日です。 ただし、企業が事件を発表する前に、盗まれたデータがダークウェブで発見されることがよくあります。

ダークウェブのスポットライト

盗難の開示は、通常、ダーク Web フォーラムでの資格情報の出現に関連しています。 2020 Credential Stuffing Report のために、F5 は資格情報の盗難とダーク Web での公開の間の時間差を分析しました。

研究者は、何千ものデータ侵害からの約 9 億の資格情報のサンプルに対して、「コレクション X」と呼ばれる歴史的分析を実行しました。 資格情報は、2019 年 XNUMX 月初旬にダーク Web フォーラムに投稿されました。

被害者の中にはフォーチュン 500 の顧客も含まれています

F5 は、公開日の前後 500 か月で、これらの資格情報を、顧客に対する Credential Stuffing 攻撃で使用されたユーザー名と比較しました。 フォーチュン XNUMX の XNUMX つの顧客の中には、XNUMX つの銀行、小売業者、食料品会社が含まれていました。 Shape Security の技術を使用して、研究者は盗難から販売、悪用まで、盗まれた資格情報を追跡することができました。

12 か月間で、2,9 つの Web サイトに対する正当なトランザクションと攻撃の両方に、900 億の異なる資格情報が使用されました。 ほぼ 35 分の 25 (10 億) の資格情報が侵害されました。 盗まれた資格情報は、銀行との正当な人間の取引中に最も頻繁に出現しました (それぞれ、5% と XNUMX%)。 攻撃の XNUMX% が小売業者を標的とし、約 XNUMX% が食料品会社を標的にしていました。

虐待の XNUMX つの段階

2020 年の Credential Stuffing Report では、Credential Abuse の XNUMX つの段階が特定されました。

- 静かにそして密かに: 侵害された資格情報は、公開の 15 か月前まで秘密裏に使用されていました。 20 つの Web サイトへの攻撃では、平均して、各資格情報が XNUMX 日あたり XNUMX ~ XNUMX 回使用されました。

- 強い増加: リリースの 30 日前に、資格情報がダーク Web で広まりました。 より多くのサイバー犯罪者がそれらを使用したため、XNUMX 日あたりの攻撃数が着実に増加しました。

- 集大成: 資格情報が公開された後、彼らは最大の Web サイトで「スクリプト キディ」や他のアマチュアを試しました。 最初の 130 週間は特に激しく、各アカウントは XNUMX 日あたり平均 XNUMX 回以上の攻撃を受けました。

- 下落: 最初の 5 か月後、F28 では、ユーザー名あたり 15 日あたり約 XNUMX 件の攻撃という新たなレベルが確認されました。 興味深いことに、これは最初のフェーズの XNUMX 回の攻撃の初期ステータスよりも高くなっています。 これは、経験の浅い攻撃者がまだ「古い」情報を使用しているためです。

- 再利用: 多くの Web サイトで Credential Stuffing 攻撃を実行した後、一部の犯罪者が有効な資格情報を再パッケージ化して再利用しようと試みました。

脅威を最小限に抑える

「Credential Stuffing は、ユーザーがオンラインでアカウントにログインする必要がある限り、脅威であり続けるでしょう」と Boddy は付け加えます。 「攻撃者は引き続き不正防止技術に攻撃を適応させ、Credential Stuffing と不正に関連する適応型の AI ベースの制御に対する大きな必要性と機会を生み出します。 すべての攻撃を即座に検出することは不可能です。 ただし、詐欺師があきらめるほどコストのかかる攻撃を行うことは可能です。 同じことがサイバー犯罪者にも当てはまるからです。時は金なりです。」

F5.com のレポートに直接アクセス

F5ネットワークスについて F5 (NASDAQ: FFIV) は、世界最大の企業、サービス プロバイダー、政府機関、および消費者ブランドに、あらゆるアプリを安全に、場所を問わず、自信を持って配信する自由を提供します。 F5 は、企業が速度と制御を犠牲にすることなく、選択したインフラストラクチャを活用できるようにするクラウドおよびセキュリティ ソリューションを提供します。 詳細については、f5.com をご覧ください。 F5、そのパートナー、およびテクノロジーの詳細については、LinkedIn および Facebook にアクセスしてください。