Team1 の XIoT セキュリティ レポートの現状: 2022 年上半期は、IoT の脆弱性、ベンダーが自己特定した脆弱性、および完全または部分的に修正されたファームウェアの脆弱性の増加を示しています。 平均して、毎月 82 件の XIoT 脆弱性が公開され、修正されています。

IoT デバイスの脆弱性の開示は、2022 年上半期にそれ以前の 57 か月と比較して 1% 増加しました。 これは、サイバーフィジカル システム (CPS) のセキュリティのスペシャリストである Claroty の新しい State of XIoT Security Report: 2022H 69 によって示されています。 同時期に、メーカー自身が明らかにしたセキュリティ ギャップは 79% 増加し、独立したセキュリティ研究者からの報告数を初めて上回りました。 完全または部分的にパッチが適用されたファームウェアの脆弱性は XNUMX% 増加しました。これは、ソフトウェアの脆弱性に対するファームウェアのパッチ適用の課題を考えると、顕著な改善です。

OT および ICS 領域も影響を受ける

Claroty の受賞歴のある研究チームである Team82 によって作成されたこのレポートは、強化されたモノのインターネット (XIoT)、運用技術 (OT) および産業用制御システム (ICS) を強化するサイバー物理システムのネットワークで公開されている脆弱性の包括的な分析を提供します。 )、医療用モノのインターネット (IoMT)、ビル管理システム、エンタープライズ IoT。 このレポートには、Team82 によって発見された脆弱性と、信頼できるオープン ソースからの脆弱性が含まれています。 これらには、National Vulnerability Database (NVD)、産業用制御システム サイバー緊急対応チーム (ICS-CERT)、CERT@VDE、MITRE、および産業オートメーション プロバイダーの Schneider Electric と Siemens が含まれます。

その他の主な結果

- IoT デバイス: 脆弱性の 15% は IoT デバイスで発見されました。 これは、9 年下半期の Team82 の前回のレポートでの 2021% から大幅に増加しています。さらに、IoT と IoMT の脆弱性の組み合わせ (18,2%) は、初めて IT の脆弱性 (16,5%) を上回りました。 これは、メーカーやセキュリティ研究者の間で、ネットワークへのゲートウェイとして機能するこれらの接続されたデバイスのセキュリティに対する意識が高まっていることを示しています。

- メーカー自身が公開した脆弱性: メーカーからの開示 (29%) が、独立した研究者からの報告 (19%) を初めて上回り、セキュリティ企業 (45%) に次ぐ第 214 位になりました。 127 件の公開された CVE により、報告された脆弱性の数は、過去半年間 (XNUMX 件) と比較してほぼ倍増しました。 これは、これまで以上に多くの OT、IoT、および IoMT ベンダーが脆弱性公開プログラムを設定し、自社製品のセキュリティ テストにより多くのリソースを投入していることを示しています。

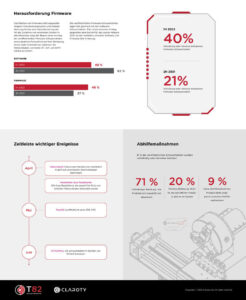

- ファームウェア: 公開されたファームウェアの脆弱性は、ソフトウェアの脆弱性とほぼ同じでした (それぞれ 46% と 48%)。 これは、ソフトウェア (2021%) とファームウェア (62%) の比率がほぼ 37:2 だった 1 年下半期のレポートから大幅に増加しています。 このレポートはまた、完全または部分的に修正されたファームウェアの脆弱性が大幅に増加していることも示しています (40 年上半期の 2022% に対して 21 年下半期の 2021%)。これは、更新サイクルが長くなり、メンテナンス ウィンドウの頻度が低いためにファームウェアにパッチを適用するという課題を考えると注目に値します。 これは、Purdue モデルの下位レベルでデバイスを保護することに研究者の間で関心が高まっているためと考えられます。下位レベルは、実際のプロセスにより直接的に接続されているため、攻撃者にとってより魅力的な標的となります。

- 範囲と重要度: 平均して、125 か月あたり 2022 件の XIoT 脆弱性が公開され、修正され、747 年上半期には合計 46 件の脆弱性が公開されました。 大多数は、CVSS スコアに従って、高 (19%) または重大 (XNUMX%) に分類されます。

- 効果: 脆弱性のほぼ 71 分の 54 (43%) が、システムとデバイスの可用性に大きな影響を与えています。 最も一般的な潜在的な影響は、不正なリモート コードまたはコマンドの実行 (脆弱性の XNUMX% を占める) であり、XNUMX% でサービス拒否 (クラッシュ、終了、または再起動) が続きます。

- 是正措置: 最も一般的な修復手段は、ネットワークのセグメンテーション (脆弱性レポートの 45% で推奨)、安全なリモート アクセス (38%)、ランサムウェア、フィッシング、スパムに対する保護 (15%) です。

- チーム82: Team82 は引き続き OT 脆弱性研究の最前線に立ち、2022 年前半に 44 件の脆弱性を発見し、これまでに合計 335 件の脆弱性を発見しました。

完全な調査結果、詳細な分析、および不正アクセスとリスクから保護するための追加の対策は、Claroty の半年ごとの State of XIoT Security Report: 1H 2022 で確認できます。

詳細は Claroty.com をご覧ください

クラロティについて 産業用サイバーセキュリティ企業である Claroty は、世界中の顧客が OT、IoT、および IIoT 資産を発見、保護、管理するのを支援しています。 同社の包括的なプラットフォームは、顧客の既存のインフラストラクチャおよびプロセスとシームレスに統合され、透明性、脅威の検出、リスクと脆弱性の管理、および安全なリモート アクセスのための幅広い産業用サイバーセキュリティ制御を提供し、総所有コストを大幅に削減します。