VMware ESXi への攻撃は後を絶ちません。 Bitdefender の専門家によると、彼らは何万台ものサーバーを脅かし続けており、最新の VMware ESXi バージョンに更新する必要があります。 ランサムウェアが適応したため、レスキュー スクリプトでさえ機能しなくなりました。

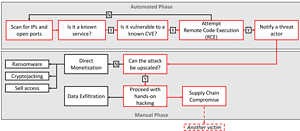

VMware ESXi ハイパーバイザーに対する攻撃は、最近発見された CVE-2021-21974 の脆弱性を悪用し、さまざまなペイロードをリモート コードとして再生する努力をほとんど必要とせず、拡散する大きな可能性を秘めています。 したがって、それらは日和見的なサイバー犯罪者に対する大規模な攻撃に発展しており、ハイブリッド攻撃の現在の例です。

VMware-ESXi : ハイブリッド攻撃の例

最初のフェーズでは、ハッカーは自動的に処理を進め、次に検索結果を評価し、XNUMX 番目のフェーズでは標的型攻撃を手動で実行し続けます。 多くのユーザーがサプライ チェーン攻撃の脆弱性を利用して、実際にサプライヤー経由で通知された企業を攻撃することが予想されます。

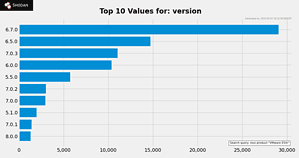

攻撃の範囲はまだ正確に見積もることができません。 攻撃の波は今始まったばかりです。 ただし、影響を受けるシステムの数値的な可能性は計り知れません。 一般に公開されており、ハッカーにも使用されている Shodan ツールの検索結果によると、VMware ESXi ホストのユーザー数は数万にのぼります。 特に ESXi 7.0 より前の古いバージョンから、最大 60.000 のホストがインターネット上で表示されます。 セキュリティ ギャップを開く OpenSLP サービスは、バージョン 7.0 以降のデフォルトでのみ非アクティブ化されます。 OpenSLP は、仮想マシンがハイジャックされた後にハイパーバイザーが引き継ぐための理想的なゲートウェイでもあります。

さらに、60.000 台の脆弱な ESXi 6.x サーバー

「したがって、自分自身を守りたい人は誰でも、基本的な防御手段を取らなければなりません。 そして、それはハイパーバイザーの最新バージョンへの更新のみです。 OpenSLP が通信に使用するポート 427 (TCP/UDP) のファイアウォールによる一般的なブロックでは、ハッカーが仮想マシンを直接攻撃するのを防ぐことはできません。 これは防御の最前線ですが、本当のセキュリティを提供するものではありません。 Bitdefender のテクニカル ソリューション ディレクターである Martin Zugec は次のように述べています。

詳細は Sophos.com をご覧ください

Bitdefenderについて Bitdefender は、サイバーセキュリティ ソリューションとウイルス対策ソフトウェアのグローバル リーダーであり、500 か国以上で 150 億を超えるシステムを保護しています。 2001 年の設立以来、同社のイノベーションは、優れたセキュリティ製品と、デバイス、ネットワーク、およびクラウド サービスのインテリジェントな保護を、個人の顧客や企業に定期的に提供してきました。 最適なサプライヤーとして、Bitdefender テクノロジは、世界で展開されているセキュリティ ソリューションの 38% で使用されており、業界の専門家、メーカー、および顧客から信頼され、認められています。 www.bitdefender.de