Emotet は引き続き活動的です。XNUMX 月には、Emotet を使用した攻撃が XNUMX 倍以上になりました。 ドイツは、世界で最も攻撃された国の XNUMX つです。 最大の問題は、Emotet がスパムを介して拡散することです。

Europol [1] によると、世界で最も危険なマルウェアである Emotet は、現在、破壊されてから 2022 年後の悲しい復活を祝っています。 Kaspersky のテレメトリによると、このボットネットを介した攻撃の数は、2 年 2,2 月から 10 月だけで 2021 倍になりました [XNUMX]。 第 XNUMX 四半期に攻撃された企業と個人の XNUMX% は、影響を受けた上位 XNUMX か国の XNUMX つであるドイツからのものでした。 この増加は、XNUMX 年 XNUMX 月の復活以来初めて、ボットネットの背後にいる脅威アクターが、悪意のある活動を再び大幅に強化するための具体的な措置を講じたことを示しています。

Emotet: ボットネットとマルウェアの両方

Emotet はボットネットとマルウェアの両方であり、2014 年に初めて発見されました。 当初はオンライン バンキングのアクセス データをスパイすることを目的としていましたが、多くの改変を経て危険なボットネットに発展しました [3]。 2021 年の初めに、Emotet は国際的な捜査当局による共同の取り組みによって潰されました。 しかし、ボットネットは 2021 年 4 月に再び出現し、それ以来その活動を増加させています。 最初はバンキング型トロイの木馬 Trickbot [XNUMX] を介して拡散しました。 今ではそれ自体で拡散することができます。

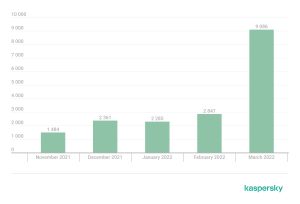

カスペルスキーの遠隔測定データによると、被害者数は 2.843 年 2022 月の 9.086 人から 16.897 月には 48.597 人に増加しています。 したがって、この期間に登録された攻撃の数は、XNUMX 月の XNUMX 件から XNUMX 月の XNUMX 件へとほぼ XNUMX 倍になりました。

Emotet はスパムを介して拡散します

2021 年 2022 月に Emotet が復活して以来、その活動は徐々に増加しています。 2.847 年 2022 月にはまだ 9.086 人でしたが、XNUMX 年 XNUMX 月にはすでに XNUMX 人に達しており、その XNUMX 倍以上です (画像: Kaspersky)。

Emotet の感染は通常、悪意のあるマクロを含む Microsoft Office が添付されたスパム メールを介して発生します。 PowerShell コマンドはローダーをダウンロードします。 コマンド アンド コントロール サーバーによって制御され、さまざまな機能を備えた他の悪意のあるモジュールを感染したデバイスにダウンロードします。 Kaspersky の研究者は、10 個のモジュールのうち 16 個を特定して分析することができました。そのほとんどは、過去に何らかの形で Emotet によって使用されていました。

Emotet の現在のバージョンは自動的にスパムを生成することができ、スパムは感染したデバイスからネットワーク内でさらに広がります。 Thunderbird および Outlook アプリケーションから電子メールと電子メール アドレスが抽出され、Internet Explorer、Mozilla Firefox、Google Chrome、Safari、Opera などの一般的な Web ブラウザのパスワードが収集され、さまざまな E - Capture メール クライアントの電子メール アカウント データが復元されます。

Emotet の新たな勢い

「Emotet は高度に発達したネットワークであり、世界中の多くの企業を悩ませていました。 このように、その解体は、企業ネットワークに対するグローバルな脅威を減らすための重要な一歩を表し、Emotet をサイバー脅威のトップ XNUMX のリストからほぼ XNUMX 年間排除しました」と、Kaspersky のセキュリティ研究者である Alexey Shulmin は結論付けています。 「現在の攻撃数は以前の Emotet の活動に匹敵するものではありませんが、新たな勢いは、ボットネット オペレーターによる活動が大幅に増加していることを示しています。 Emotet が今後数か月でさらに普及する可能性は高いです。」

Emotet や類似のボットネットから企業を保護するための Kaspersky の推奨事項

- Kaspersky Resource Center [5] などで、Emotet の最新の開発状況に注目してください。

- 添付ファイルをダウンロードしたり、スパム メール内の疑わしいリンクをクリックしたりしないでください。 送信者に電話をかけ直して、疑わしい電子メールを確認します。 いかなる状況においても、マクロを実行する要求に応じてはなりませんが、対応するファイルをすぐに削除してください。

- 多要素認証のあるオンライン バンキングのみを使用します。

- 企業はまた、インターネットの脅威に関する Kaspersky Security Awareness [7] などの定期的な従業員トレーニングを実施し、シミュレートされたフィッシング攻撃を使用してその有効性をテストする必要があります。

Kaspersky は、Tomorrow Unlocked YouTube チャンネルで Emotet ボットネットとの戦いに関するドキュメンタリーを公開しました [8]。

詳細は Kaspersky.com をご覧ください

カスペルスキーについて Kaspersky は、1997 年に設立された国際的なサイバーセキュリティ企業です。 Kaspersky の脅威インテリジェンスとセキュリティに関する深い専門知識は、革新的なセキュリティ ソリューションとサービスの基盤として機能し、世界中の企業、重要なインフラストラクチャ、政府、および消費者を保護します。 同社の包括的なセキュリティ ポートフォリオには、最先端のエンドポイント プロテクションと、複雑で進化するサイバー脅威から防御するためのさまざまな専門的なセキュリティ ソリューションとサービスが含まれています。 400 億を超えるユーザーと 250.000 の法人顧客がカスペルスキーのテクノロジーによって保護されています。 カスペルスキーの詳細については、www.kaspersky.com/ をご覧ください。

【1] https://www.europol.europa.eu/media-press/newsroom/news/world%E2%80%99s-most-dangerous-malware-emotet-disrupted-through-global-action

【2] https://securelist.com/emotet-modules-and-recent-attacks/106290/

【3] https://securelist.com/the-chronicles-of-emotet/99660/

【4] https://www.kaspersky.com/blog/trickbot-new-tricks/42622/

【5] https://www.kaspersky.com/resource-center/threats

【6] https://www.kaspersky.de/internet-security

【7] https://www.kaspersky.de/enterprise-security/security-awareness

【8] https://www.youtube.com/watch?v=s3o3qOipHhk

トピックに関連する記事