バラクーダの新しい調査により、フィッシング攻撃の地理的およびネットワーク上の危険信号が明らかになりました。 メールの送信元の国と、最終的な宛先に到達するまでに通過する国の数は、フィッシング攻撃の重要な兆候です。

バラクーダがコロンビア大学と共同で実施した新しい調査では、2 年 2020 月に送信された 218.000 通のフィッシング メールを含む XNUMX 億通を超えるメールの地理位置情報とネットワーク インフラストラクチャが分析されました。 この調査では、フィッシング メールは、東ヨーロッパ、中央アメリカ、中東、アフリカの一部の国から発信される可能性が高いことが示されました。

2 億通のメール = 約 220.000 通のフィッシング メール

また、無害な電子メールよりも多くの場所を経由してルーティングされる可能性が高くなります。 驚くべき数の攻撃も、大規模な正当なクラウド プロバイダーからのものでした。 これはおそらく、これらのプロバイダーがホストする正当なサーバーや電子メール アカウントを侵害する攻撃者の能力によるものです。

ここでは、地域とネットワーク インフラストラクチャがフィッシング攻撃にどのように影響するか、およびこれらの攻撃を検出、ブロック、軽減するためのソリューションを詳しく見ていきます。

フィッシング攻撃の地理的およびネットワーク特性

フィッシング攻撃では、攻撃者はソーシャル エンジニアリング手法を使用して、被害者をだまして、ユーザー名、パスワード、クレジット カード番号、銀行の詳細などの個人情報を明らかにさせます。 フィッシング検出は、主にフィッシング メールの内容と攻撃者の行動に焦点を当てています。 しかし、フィッシング攻撃がより複雑になるにつれて、これらの攻撃から身を守るには、ますます高度な方法を採用する必要があります。

バラクーダはフィッシング メールのネットワーク レベルの特性を調査しました。 セキュリティ研究者は、送信中に通過したサーバーに関する情報を記録する電子メール ヘッダーの「Received」フィールドから IP アドレスを抽出しました。 このデータを調べると、フィッシング メールが送信者と受信者の間でたどる経路が明らかになります。 分析により、次の XNUMX つの重要な調査結果が明らかになりました。

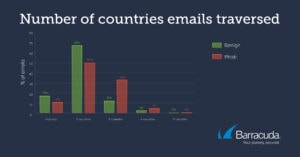

フィッシング メールが少なくとも 2 か国を経由する

良い電子メールの 80% 以上が 60 つ以下の国を通過します。 対照的に、これはフィッシング メールの XNUMX% 以上に当てはまります。 したがって、電子メールが通過するさまざまな国の数は、フィッシング検出の優れた指標として役立ちます。

東ヨーロッパ、中央アメリカ、中東、アフリカの一部でフィッシングの可能性が高い国

セキュリティ研究者は、さまざまな国のフィッシングの可能性も決定しました。 この目的のために、送信者の国は位置情報データで識別され、各国のフィッシング確率は次のように計算されました。

フィッシング確率 = 国からのフィッシング メールの数 / 国からのメールの総数

フィッシング トラフィックが多い一部の国では、フィッシングの可能性が非常に低くなります。 たとえば、データセット内の 129.369 通のフィッシング メールが米国から送信されましたが、米国のフィッシングの可能性は 0,02% しかありません。 一般に、ほとんどの国でフィッシングの可能性は 10% 以下でした。 大量のフィッシング メール (データセットに 1.000 件以上のメール) を生成し、フィッシングの可能性が高い送信者は、次の国または地域からのものでした (降順)。

- リトアニア

- ラトビア

- セルビア

- Ukraine

- ロシア

- バハマ

- プエルトリコ

- コロンビア

- イラン

- Palastina

- カザフスタン

フィッシングの可能性が高い国からのすべての電子メール トラフィックをブロックすることは意味がありませんが、これらの国からの電子メールにフラグを付けて、さらに分析することをお勧めします。

フィッシング メール: 多くの場合、正規のクラウド プロバイダー経由

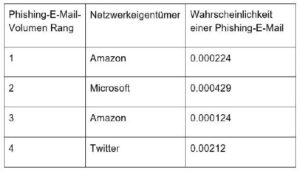

驚くべきことに、フィッシング攻撃の数が最も多いネットワークは、大規模なクラウド プロバイダーに属しています。 また、送信される電子メールの全体的な量が最も多いため、これは予想されることです. このようなネットワークでは、特定のメールがフィッシング メールである可能性は非常に低くなります。 これらのネットワークから発信される攻撃のほとんどは、攻撃者が資格情報を盗むことができた、侵害された電子メール アカウントまたはサーバーから発信されている可能性があります。

また、フィッシング攻撃の可能性が高い (ネットワークごとの) 数が最も多いフィッシング攻撃者の一部は、依然としてクラウド サービス プロバイダー (Rackspace、Salesforce) に属するネットワークから来ていることも示されました。 これらのネットワークは、上位のネットワークよりも全体的な電子メール トラフィックが少ないですが、依然として大量のフィッシング メールを送信しています。 したがって、彼らが送信する電子メールが悪意のあるものである可能性ははるかに高くなります (表 2)。

フィッシング攻撃から保護するためのベスト プラクティス

1. 人工知能を活用したソリューション

サイバー犯罪者は、電子メール ゲートウェイやスパム フィルターを迂回するために戦術を適応させます。 したがって、ブランドのなりすまし、ビジネス メールの侵害、アカウントの乗っ取りなど、スピア フィッシング攻撃を検出して防御するソリューションを展開することが重要です。 企業は、悪意のあるリンクや添付ファイルのチェックだけに頼らないソリューションを展開する必要があります。 機械学習を使用して組織内の通常のコミュニケーション パターンを分析するテクノロジは、攻撃を示す可能性のある異常を検出できます。

2. アカウント乗っ取り対策の実施

最も有害で説得力のあるスピア フィッシング攻撃の一部は、侵害された内部アカウントから送信されるため、セキュリティ戦略は外部の電子メール メッセージを超えて考える必要があります。 したがって、攻撃者が会社をスピア フィッシング キャンペーンのベース キャンプとして使用することを防止する必要があります。 人工知能を使用してアカウントが侵害されたことを検出し、リアルタイムで是正措置を講じて、ユーザーに警告し、侵害されたアカウントから送信された悪意のある電子メールを削除するセキュリティ テクノロジを採用する必要があります。

3. 研修によるセキュリティ意識の向上

ユーザーは、最新のスピア フィッシング攻撃と戦術について最新情報を入手する必要があります。 企業は、従業員が攻撃を発見し、IT 部門にすぐに報告する方法を知っていることを確認する必要があります。 電子メール、ボイスメール、SMS のフィッシング シミュレーションを使用して、サイバー攻撃を認識できるようにユーザーをトレーニングし、トレーニングの効果をテストして、最も危険にさらされているユーザーを特定することをお勧めします。

フィッシングは、サイバー犯罪者が使用する最も一般的な戦術の XNUMX つであり続けるでしょう。 ただし、上記の対策により、企業はこれらの攻撃の洪水から適切に防御し、セキュリティ侵害のリスクを大幅に減らすことができます。

[スターボックス=5]