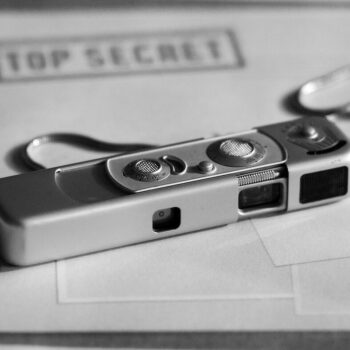

Bitdefender は、米国のテクノロジー企業に対する巧妙な企業スパイ活動を詳述した調査を公開しました。 攻撃は数か月にわたって行われ、データの流出に重点が置かれました。

攻撃には、数百の IP アドレス (そのほとんどが中国からのもの) の広範なネットワークが使用されました。 調査の一環として、Bitdefender は、この種の攻撃が増加する可能性が高いと結論付けており、産業、エネルギー、金融、防衛、およびその他の重要なセクターの企業に厳重な警戒を呼びかけています。

Bitdefender パートナーに対するスパイ キャンペーン

この研究の起源は、従業員が 200 人未満の米国のハードウェア メーカーである Bitdefender パートナーに対するスパイ活動でした。 攻撃は数か月に及び、高度なデータ抽出技術を使用して既知の脆弱性を悪用しました。

このようないわゆるハイブリッド攻撃はますます一般的になっています。 自動化された脆弱性スキャンなどの日和見的な戦術と、重要な企業データの抽出などの高度な技術を組み合わせています。 このような攻撃は、自動化されたスキャナーを使用して侵害され、その結果が人間によってチェックされ、標的のデータを標的にして抽出するために複雑な技術を使用する価値があるかどうかが判断されます。

よく悪用される既知の脆弱性を介したアクセス

この場合の最初の感染経路は、Web サーバー「ZOHO ManageEngine ADSelfService Plus」のインターネットに接続されたインスタンスであり、パッチが適用されていない既知の脆弱性 (CVE-2021-40539) を介して悪用されました。 これにより、アクターはセキュリティ認証をバイパスし、任意のコードを手動で実行できました。 犯罪者はアクセス権を取得すると、インターネット経由でアクセスできるディレクトリに Web シェルを展開し、それを使用して Web サーバーにリモート アクセスしました。

攻撃には、数百の IP アドレス (そのほとんどが中国からのもの) を持つ巨大なネットワークが使用されました。 セキュリティ アラートは生成されましたが、巧妙な攻撃は手動コマンドを使用して実行されたため、検出されませんでした。

脆弱性エクスプロイトは 2021 年に倍増

このケースで説明されているもの 攻撃は、最新の Data Breach Investigations Report 2022 の調査結果と一致します。によると、脆弱性の悪用によって引き起こされたセキュリティ違反の数は、過去 XNUMX 年間で XNUMX 倍になりました。 Bitdefender は、この傾向が続くと予想しています。 攻撃者は、可用性を侵害する (ランサムウェアを使用する) よりも、機密性を侵害する (データの流出) ことにますます注目しています。 価値ある目標またはより大きな目標への道筋と見なされているあらゆる規模の企業が危険にさらされています。

「あらゆる形態と規模の組織は、脅威の防止、検出、および対応機能を含む多層セキュリティを必要としています。 この場合、攻撃は既知の Web サーバーの脆弱性を利用し、高度な手動エンドポイント侵害とデータ流出技術を適用しました。 「これは、マネージド型の検出および対応サービスを活用することが、今日の脅威の状況において不可欠である理由の好例です。 会社の大小に関係なく。」

詳しくは Bitdefender.com をご覧ください

Bitdefenderについて Bitdefender は、サイバーセキュリティ ソリューションとウイルス対策ソフトウェアのグローバル リーダーであり、500 か国以上で 150 億を超えるシステムを保護しています。 2001 年の設立以来、同社のイノベーションは、優れたセキュリティ製品と、デバイス、ネットワーク、およびクラウド サービスのインテリジェントな保護を、個人の顧客や企業に定期的に提供してきました。 最適なサプライヤーとして、Bitdefender テクノロジは、世界で展開されているセキュリティ ソリューションの 38% で使用されており、業界の専門家、メーカー、および顧客から信頼され、認められています。 www.bitdefender.de