ハッカーにとっての新たな機会: OT システムに対するあまり高度でない攻撃の増加。 Mandiant は、少なくとも 2012 年以降、インターネット対応の OT システムへのアクセスを仲介または販売していると主張するハッカー グループを追跡してきましたが、インシデントの頻度と相対的な重大度は近年急激に増加しています。 分析。

運用技術 (OT) 制御プロセスへの攻撃は非常に複雑であると考えられています。これは、特定の目的のために標的を絞った制御プロセスの中断または変更を行うことは、通常、非常に複雑であるだけでなく、時間とリソースを消費するためです。

より多くの攻撃 – しかし洗練されていない

ただし、Mandiant Threat Intelligence は、さまざまなレベルの技術スキルとリソースを持つハッカー グループが、一般的な IT ツールと方法を使用して OT システムにアクセスし、対話する、より単純な攻撃も観察しています。

これらの活動は、通常、技術的に高度なものではなく、特定の企業を対象としたものではありません。 攻撃者は、イデオロギー的、自己中心的、または金銭的な目標を追求し、インターネットに接続された多数の OT システムが提供する機会を利用します。 ハッカーは特定の結果を狙うわけではないため、インターネット上でアクセス可能な任意のターゲットを攻撃するだけです。

サイバーフィジカルインテリジェンスチーム

Mandiant の Cyber Physical Intelligence チームは、近年、インターネット対応の OT システムに対する攻撃が増加していることを観察しています。 このブログ投稿では、これまで公開されていなかった攻撃を紹介し、公に知られているセキュリティ インシデントとの関連性を示します。 これらの攻撃は現実の世界では大きな影響を与えていないように見えますが、より一般的になり、深刻になる可能性があるため、潜在的なリスクと結果に関する分析と情報を提供します。

インターネット対応の OT システムへの攻撃が増加しています

Mandiant は、少なくとも 2012 年以降、インターネット対応の OT システムへのアクセスを仲介または販売していると主張するハッカー グループを追跡してきましたが、インシデントの頻度と相対的な重大度は近年急激に増加しています。 ほとんどの場合、攻撃者は侵害されたシステムへのアクセスを収益化しようとしますが、中には単に知識を渡すだけのものもあります。 最近、よく知られている TTP (Tactics, Techniques, and Process) と標準的なツールを使用して、インターネットに接続されたリソースへのアクセス、対話、またはデータの取得を行う、スキルの低い攻撃者に気付きました。 このような攻撃は、過去にめったに発生しませんでした。

これらの高度ではない攻撃は、ソーラー パネルや水制御システムから、教育機関や家庭のビルディング オートメーション (BA) やセキュリティ システムに至るまで、さまざまな業界のさまざまな標的を狙っていました。 重要なインフラストラクチャの一部のターゲットは非常に機密性が高く、他のターゲットはほとんどリスクをもたらしませんでした.

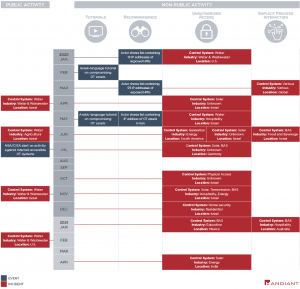

タイムラインは大幅な成長を示しています

以下のタイムラインは、Mandiant が 2020 年から 2021 年初頭にかけて観測した、OT システムに対する既知の攻撃とこれまで公開されていなかった攻撃の一部を示しています。 これらのインシデントのプロセスとの相互作用があった可能性は十分にあることを指摘したいと思います。 ただし、証拠は通常、攻撃者自身から得られるため、これを確実に証明することはできません。 Fireeye または Mandiant のブログ投稿には、詳細な分析と個々の手順が示されています。

詳しくは FireEye.com をご覧ください

トレリックスについて Trellix は、サイバーセキュリティの未来を再定義するグローバル企業です。 同社のオープンでネイティブな XDR (Extended Detection and Response) プラットフォームは、今日の最も高度な脅威に直面している組織が、運用が保護され回復力があるという確信を得るのに役立ちます。 Trellix のセキュリティ専門家は、広範なパートナー エコシステムとともに、機械学習と自動化を通じて技術革新を加速し、40.000 を超える企業および政府の顧客をサポートしています。