Barracuda Networks は、教育部門を標的とした 3,5 万件のスピア フィッシング攻撃を評価しました。 結果: 教育機関は、BEC 攻撃に対して他の組織よりも XNUMX 倍脆弱です。

パンデミックがダイナミックに進行しているため、多くの学校や大学は、教師、生徒、学生が現在の状況を最新の状態に保つために、依然として電子メール通信に大きく依存しています。 ハッカーは、スピア フィッシング攻撃で教育機関をますます標的にすることで、この状況を悪用しています。 ここでは、教育機関が攻撃から保護するために使用できるサイバー犯罪者の手口とベスト プラクティスを詳しく見ていきます。

巧妙に練られた攻撃

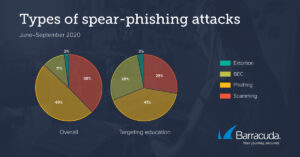

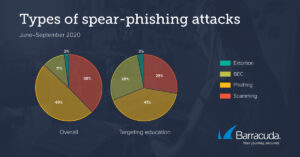

2020 年 3,5 月から 1.000 月にかけて、バラクーダは EMEA、米国、APAC 全体で XNUMX 万件を超えるスピア フィッシング攻撃を評価しました。これには、学校、短大、大学などの XNUMX を超える教育機関への攻撃が含まれます。 この調査によると、教育部門の組織は、他の組織よりも BEC (Business Email Compromise) 攻撃の標的になる可能性が XNUMX 倍以上高いことがわかりました。 教育を標的としたスピア フィッシング攻撃の XNUMX 分の XNUMX 以上が、慎重に作成された BEC 攻撃でした。

教育セクターをターゲットに

Gmail のような有名なメール プロバイダーは、登録が簡単で、無料で、受信者から信頼されているため、攻撃者にとって人気のあるツールになっています。 分析によると、サイバー犯罪者は、教育を標的としたすべての BEC 攻撃の 86% で Gmail アカウントを使用していました。 また、メールアドレスを「校長」や「学校」などの用語でカスタマイズして、より説得力のあるものにしました。 彼らはまた、緊急性を伝えるためにターゲットを絞った件名を作成しました。特に、COVID-19 をトピックとして悪用した攻撃がかなりの数ありました。 犯罪者も攻撃のタイミングを計っていました。学校が夏休みで休校になった 10 月と 14 月には、教育部門を標的としたスピア フィッシング攻撃が XNUMX ~ XNUMX% 大幅に減少しました。 XNUMX 月には、攻撃の数が再び大幅に増加しました。

夏休み中の学校への攻撃の性質も変化しました。 47 月と 48 月に、サイバー犯罪者は、標的が絞られておらず、大量に送信されることが多い電子メール詐欺に注目しました。 対照的に、信頼できる企業やブランドになりすまして被害者をだまして個人情報やその他の機密情報を開示させる、ブランドのなりすましを含むフィッシングなどの標的型攻撃は、この学年で増加しました。 XNUMX 月と XNUMX 月には、これらのタイプの攻撃が、学校に対するスピア フィッシングの脅威全体のほぼ半分 (それぞれ XNUMX% と XNUMX%) を占めていました。

乗っ取られたメール アカウントを悪用した攻撃

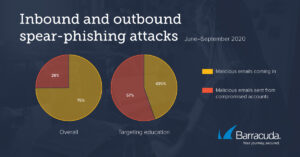

この調査では、侵害された可能性のある内部アカウントから送信された悪意のある電子メールも分析しました。 業界全体で、送信された悪意のある電子メールの割合は 25% でした。 教育部門では、送信された悪意のある電子メールの割合が 57% と大幅に高くなりました。教育部門でハイジャックされたアカウントは、さらなる攻撃のためにサイバー犯罪者によって大規模に悪用されました。 これらの送信者からのメッセージは通常、非常に信頼されているため、これらのアカウントは攻撃者にとって特に価値があります。 活動が発見されて停止されるまで、教育用の電子メール アカウントを使用して可能な限り多くの攻撃を送信する、いくつかの大規模なキャンペーンが出現しました。

教育機関が自らを守る方法

2. アカウントの乗っ取りに対する保護: 多くの学校や大学は、この脅威から身を守るために必要なツールやリソースを持っていないため、教育機関は通常の組織よりもアカウント乗っ取り攻撃に対して脆弱です。 したがって、疑わしいアクティビティやアカウント乗っ取りの潜在的な兆候を検出できるテクノロジーに投資することは理にかなっています。

3. 偵察の増加: ユーザーは最後の防衛線です。 そのため、今日の教育機関が直面している電子メールの脅威について教育を受ける必要があります。 スタッフと学生の両方が攻撃を認識し、それらを報告する方法を知っていることを確認する必要があります。

4. 内部セキュリティ ポリシー: 教育機関を含むすべての組織は、個人情報と財務情報の適切な取り扱いに関するポリシーを確立し、定期的に見直す必要があります。 スタッフによる費用のかかる間違いを避けるために、送金と支払いの変更に関するすべての電子メール要求を確認するための手順を用意する必要があります。 すべての金融取引について、複数の個人から直接または電話で確認および/または承認を求める必要があります。

教育機関は当面の間、デジタル通信への依存度を高め続けるため、サイバー犯罪者によるスピア フィッシング攻撃は依然として脅威です。 ただし、上記の対策により、教育部門の組織は攻撃のリスクを大幅に軽減できます。

[スターボックス=5]