クラウド脅威レポート第 7 巻では、セキュリティ チームへの警告後、攻撃者はケースの 40% で最大 4 日間攻撃を実行できることが明らかになりました。 攻撃者は、60% のパッチが適用されていない高度または重大な脆弱性によって助けられます。

クラウドの攻撃対象領域はクラウド自体と同じくらい動的であり、世界中の組織がクラウドでデータを共有、保存、管理することが増えているため、企業の攻撃対象領域は飛躍的に拡大しています。 この拡張は、未知の方法、見落とされた方法、またはセキュリティが不十分な方法で行われることがよくあります。 攻撃者にとって、クラウド内のすべてのワークロードはチャンスであり、適切な管理がなければ、組織は無数のリスクにさらされます。

攻撃対象: クラウド上の日常の問題

これまでのレポートは単一の脅威 (ID アクセス管理、サプライ チェーン攻撃、コンテナ セキュリティなど) に焦点を当てていましたが、Unit 42 クラウド脅威レポート第 7 巻「拡大する攻撃面のナビゲート」では、攻撃者が熟練しているという、より広範な問題に取り組んでいます。クラウド内の一般的な日常の問題を悪用します。 これらの問題には、構成ミス、弱い認証情報、認証の欠如、パッチが適用されていない脆弱性、悪意のあるオープン ソース ソフトウェア (OSS) パッケージなどが含まれます。

このレポートは、42 年に Unit 2022 によって観察された XNUMX つの異なる現実世界のクラウド攻撃事例の内訳を示しています。 研究者らは、被害者を匿名化して匿名化した後、攻撃者がダークウェブ上に漏洩した機密データをどのように悪用し、ランサムウェアによって引き起こされたビジネス混乱を明らかにした。

報告書の重要な発見

- セキュリティ チームがセキュリティ インシデントを解決するには、平均して 145 時間 (約 60 日) かかります。 XNUMX% の企業はセキュリティ問題の解決に XNUMX 日以上かかります。

- ほとんどのエンタープライズ クラウド環境では、アラームの 80% が、わずか XNUMX% のセキュリティ ポリシーによってトリガーされます。

- 実稼働環境のコードベースの 63% に、高または重大と評価されたパッチが適用されていない脆弱性があります (CVSS >= 7.0)。

- 組織の 76% はコンソール ユーザーに対して MFA を強制していませんが、組織の 58% は root/管理者ユーザーに対して MFA を強制していません。

クラウドにおける一般的な監視対策

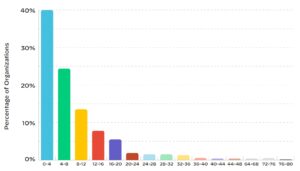

このレポートは、2022 年に収集された広範なデータに基づいて、中規模および大規模組織に影響を与えた実際のセキュリティ侵害を調査しています。 彼は、数千のマルチクラウド環境で観察された問題について説明し、OSS の脆弱性がクラウドに与える影響を分析しています。 具体的には、研究者らは、210.000 社の異なる企業の 1.300 のクラウド アカウントのワークロードを分析しました。 現在、多くの企業が複数のクラウドを導入しているため、攻撃者の標的となる脆弱性が増えています。

ちょっと時間ありますか?

2023 年のユーザー アンケートに数分お時間をいただき、B2B-CYBER-SECURITY.de の改善にご協力ください。!10 問の質問に答えるだけで、Kaspersky、ESET、Bitdefender から賞品を獲得するチャンスがすぐにあります。

ここからアンケートに直接アクセスできます

安全でない構成などのユーザー エラーが主な問題であることに変わりはありませんが、Unit 42 の研究者は、クラウド サービス プロバイダー (CSP) が提供する既製のテンプレートやデフォルト構成に起因する問題も特定しました。 これらの設定と機能は便利で、新しいテクノロジの導入を容易にしますが、ユーザーが最も安全な場所から始めることができるわけではありません。

結果の例:

- 組織の 76% はコンソール ユーザーに対して MFA を強制していません。

- 機密データは、公的にアクセス可能なストレージ バケットの 63% で見つかりました。

クラウド: オープンソース ソフトウェア (OSS) のリスク

オープンソース ソフトウェアは、クラウド革命の原動力の XNUMX つでした。 ただし、クラウドでの OSS の使用が増えると複雑さも増し、それに伴い、ソフトウェアが廃止または廃止されたり、悪意のあるコンテンツが発生したり、パッチ適用サイクルが遅くなる可能性が高くなります。 このため、アプリケーションに統合する前に OSS を検証するのはエンド ユーザーの責任となります。 このタスクは、企業が多数のプロジェクトを管理する必要があり、そのすべてが潜在的に数千の OSS に依存している場合に特に困難です。

推奨事項: 攻撃者にとって困難な状況を作り出す

企業は、攻撃者がクラウド インフラストラクチャ、API、およびソフトウェア サプライ チェーン自体の構成ミスを攻撃する創造的な方法をますます見つけているため、クラウド ネイティブ アプリケーションの攻撃対象領域が拡大し続けることを予期する必要があります。

これらの脅威から保護するために、このレポートでは、クラウド セキュリティのギャップを埋めるための次のような実践的なガイダンスが提供されています。

障害が発生した場合に業務を中断する可能性があるすべてのクラウド ワークロードに対して、自動バックアップ プロセスを導入する必要があります。 バックアップは、単一障害点を避けるために、地理的に複数の場所にわたる実稼働環境から隔離された保護された場所に保存する必要があります。 すべての組織は、バックアップからの復元プロセスを含む事業継続および災害復旧 (BC/DR) 計画を立てる必要があります。

さらに研究者らは、業界がポイントセキュリティソリューションから、アプリケーション開発ライフサイクル全体にわたってあらゆる機能を提供するクラウドネイティブアプリケーション保護プラットフォーム(CNAPP)へと移行すると予測している。 Gartner は、CNAPP 導入が大幅に増加するというこの主張を裏付けており、70 年から 2021 年の間に CNAPP に関する顧客からの問い合わせが 2022% 増加すると報告しています。

詳しくは PaloAltoNetworks.com をご覧ください

パロアルトネットワークスについて サイバーセキュリティ ソリューションのグローバル リーダーである Palo Alto Networks は、人々や企業の働き方を変革するテクノロジーによって、クラウドベースの未来を形作っています。 私たちの使命は、優先されるサイバーセキュリティ パートナーとなり、私たちのデジタル ライフを保護することです。 人工知能、分析、自動化、およびオーケストレーションにおける最新のブレークスルーを活用した継続的なイノベーションにより、世界最大のセキュリティの課題に対処するお手伝いをします。 統合プラットフォームを提供し、拡大するパートナーのエコシステムを強化することで、クラウド、ネットワーク、モバイル デバイス全体で何万もの企業を保護するリーダーとなっています。 私たちのビジョンは、毎日が以前よりも安全な世界です。