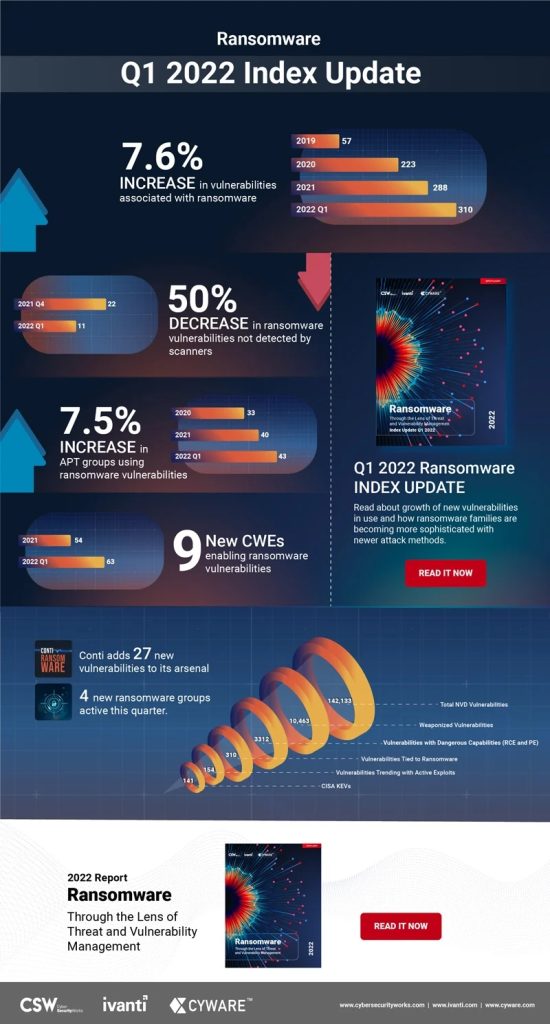

Ivanti 1 年第 2022 四半期ランサムウェア レポート: この調査では、ランサムウェアに関連する APT グループが 7,5% 増加し、積極的に悪用されてトレンドとなっている脆弱性が 6,8% 増加し、ランサムウェア ファミリーが 2,5% 増加したことが示されています。

Ivanti は、1 年第 2022 四半期のランサムウェア インデックス レポートの結果を公開しました。 このレポートでは、7,6 年の第 2022 四半期にランサムウェア関連の脆弱性が 22% 増加したことがわかりました。 これらの脆弱性のほとんどは、ウクライナに侵攻した後、ロシア政府を支持して支援を約束した Conti ランサムウェア グループによって悪用されています。 このレポートでは、ランサムウェアに関連する 310 の新しい脆弱性が明らかになり、合計で 19 になりました。 さらに、この調査によると、これらの新しい脆弱性のうち XNUMX 件は、Conti ランサムウェア グループに関連している可能性があります。

新しい脆弱性、新しいランサムウェア ファミリ

このレポートでは、ランサムウェア関連の APT グループが 7,5% 増加し、積極的に悪用されてトレンドになっている脆弱性が 6,8% 増加し、ランサムウェア ファミリが 2,5% 増加したことも示されています。 さらに、分析により、35 つの新しい APT グループ (Exotic Lily、APT 0401、DEV-157) が攻撃にランサムウェアを使用し始めたことが明らかになりました。 ランサムウェアに関連する 2022 の新しいアクティブでトレンドの脆弱性に加えて、合計で XNUMX になります。最後になりましたが、XNUMX 年の第 XNUMX 四半期に XNUMX つの新しいランサムウェア ファミリ (AvosLocker、Karma、BlackCat、Night Sky) がアクティブになりました。

ランサムウェアに特化したサイバー犯罪者

さらに、このレポートは、ランサムウェアに焦点を当てたサイバー犯罪者がこれまで以上に迅速に脆弱性を悪用しており、最大の混乱と影響を可能にする脆弱性を標的にしていることを明らかにしています。 この巧妙化のおかげで、ハッカーはパッチのリリースから 3,5 日以内に脆弱性を悪用できるようになりました。 また、サードパーティや組織のセキュリティ対策に緩みがあると、ランサムウェア グループが脆弱なネットワークに侵入して侵入するのに十分な可能性があることも意味します。 さらに悪いことに、最も人気のあるスキャナーのいくつかは、いくつかの主要なランサムウェアの脆弱性を検出できません。 この調査では、ランサムウェアの脆弱性の XNUMX% 以上が見過ごされており、組織が大きなリスクにさらされていることがわかりました。

ヘルスケアに焦点を当てる

このレポートでは、病院やヘルスケア センターで使用されるヘルスケア アプリケーション、医療機器、およびハードウェアの 56 のプロバイダーについても調べています。 彼は、自社製品に 624 の固有の脆弱性を発見しました。 これらの脆弱性のうち 2020 に対してエクスプロイトがリリースされており、0601 つの脆弱性 (CVE-2021-34527 および CVE-XNUMX-XNUMX) は XNUMX つのランサムウェア オペレーター (BigBossHorse、Cerber、Conti、および Vice Society) に関連付けられています。 残念ながら、これは、医療が今後数か月でランサムウェア攻撃の標的になる可能性があることを示唆しています。

脆弱性のリストが不完全です

セキュリティ チームと IT チームにとってのもう 61 つの課題は、National Vulnerability Database (NVD)、MITRE Corporation の Common Attack Pattern Enumeration and Classification (CAPEC) リスト、および米国 Cybersecurity and Infrastructure Security Agency (CISA) にギャップがあることです。 このレポートは、NVD リストには 87 の脆弱性に対する Common Weakness Enumerations (CWE) が欠けているのに対し、CAPEC リストには 169 の脆弱性に対する CWE が欠けていることを示しています。 平均して、ランサムウェアの脆弱性は、ベンダーが発表してから 100 週間後に NVD に含まれます。 同時に、XNUMX 件のランサムウェア関連の脆弱性がまだ CISA の KEV リストに含まれていません。 その間、これらの脆弱性のうち XNUMX 件が世界中のハッカーによって標的にされており、脆弱性を悪用するパッチが適用されていない企業のインスタンスを探しています。

部分的にのみ新しい脆弱性にパッチを適用

今日、多くのセキュリティ チームと IT チームは、脆弱性がもたらす実際のリスクを理解するのに苦労しています。 その結果、脆弱性を修正する際に誤った優先順位を設定しています。 たとえば、多くは新しい脆弱性または NVD で発表された脆弱性にのみパッチを適用します。 また、共通脆弱性スコアリング システム (CVSS) を使用して、脆弱性を評価し、優先順位を付ける人もいます。 Ivanti のシニア バイス プレジデント兼セキュリティ製品担当ゼネラル マネージャーである Srinivas Mukkamala は、次のように述べています。 組織をサイバー攻撃からより適切に保護するために、セキュリティ チームと IT チームは脆弱性管理に対してリスクベースのアプローチを採用する必要があります。 これには、企業内の脆弱性とアクティブな脅威を特定し、脆弱性から保護するための早期警告を発行し、攻撃を予測し、是正措置に優先順位を付ける AI ベースのテクノロジーが必要です。」

挑戦としての混乱

Cyware の共同創設者兼 CEO である Anuj Goel は次のように述べています。 ただし、最大の問題の XNUMX つは、さまざまなソースからの脅威データが紛らわしいため、セキュリティ チームが脅威を把握できないことです。 セキュリティ チームがランサムウェア攻撃を積極的に軽減するためには、パッチと脆弱性への対応を一元化された脅威インテリジェンス管理プロセスにリンクする必要があります。」

Cyber Security Works の CEO である Aaron Sandeen 氏は次のように述べています。 CSW の専門家は、私たちの調査でこれを継続的に監視しています。 良いニュースは、その数がこの四半期に減少したことです。 これは、スキャナー会社がこの問題を真剣に受け止めていることを意味します。」

ランサムウェア インデックス スポットライト レポートは、Ivanti と CSW の独自データ、公開されている脅威データベース、脅威研究者や侵入テスト チームからの情報など、さまざまなソースからのデータに基づいています。 Ivanti は、認証番号付与機関 (CNA) である Cyber Security Works と、サイバー フュージョン センターを構築するためのテクノロジ プラットフォームの大手プロバイダーである Cyware と協力して調査を実施しました。 レポート全体をダウンロードするには、ここをクリックしてください。

詳細は Ivanti.com をご覧ください

イヴァンティについて ユニファイド IT の強み。 Ivanti は、IT を企業のセキュリティ運用と結び付けて、デジタル ワークプレイスをより適切に管理および保護します。 オンプレミスかクラウドかに関係なく、PC、モバイル デバイス、仮想化インフラストラクチャ、またはデータ センターの IT 資産を識別します。 Ivanti は、専門知識と自動化されたプロセスを通じて、IT サービスの提供を改善し、ビジネス リスクを軽減します。 Ivanti は、倉庫およびサプライ チェーン全体で最新のテクノロジを使用することにより、バックエンド システムを変更することなく、企業が配送能力を向上させるのに役立ちます。