フィッシングは通常、理論的にのみ説明されています。 Kaspersky の専門家が実際の例を使用して攻撃について説明します。 フィッシング Web サイトと、電子メール スキャナーに偽装して被害者をおびき寄せるために使用する試みについて詳しく説明します。

ここ数年、企業ネットワーク (およびランサムウェア全般) の電子メールベースの感染に関するニュースがかなり定期的に発生しています。 ですから、詐欺師がそのような攻撃の恐怖を利用して、会社の従業員をだましてメールボックスを「スキャン」させ、会社の電子メール資格情報を手に入れようとするのは驚くことではありません。

このトリックは、電子メール内のマルウェアの潜在的な脅威を認識しているが、対処方法がわからない人を対象としています。 いずれにせよ、IT セキュリティ チームは従業員に詐欺師の手口を説明し、サイバー犯罪者の被害に遭わないために従業員が注意すべきことを例を使って説明する必要があります。

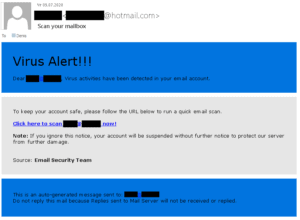

偽装フィッシングメール

この欺瞞的なメッセージは、被害者を脅迫する実証済みのトリックを使用しています。 見出しの右側にすでに兆候が見られます。件名「ウイルス警告」の後に XNUMX つの感嘆符が続きます。 句読点は取るに足らないものに見えるかもしれませんが、おそらく、受信者に何かが間違っている可能性があるという手がかりを与えるべき最初のものです. 仕事の電子メールでの不要な句読点は、ドラマやプロ意識の欠如の兆候です。 いずれにせよ、あなたを脅威から守りたいという通知には非常に不適切です。

すべての受信者は、最初にメッセージの送信者を自問する必要があります。 電子メールには、受信者が何もしない場合、アカウントが停止されることが記載されています。 会社のメール サーバーのサポートを管理する IT サービス、またはメール サービス プロバイダーの従業員のいずれかによって送信されたと考えるのが論理的です。

感染が起こる場所

ただし、プロバイダーや内部サービスでは、受信トレイの内容をスキャンするためにユーザー側で何らかのアクションが必要になることはないことに注意してください。 スキャンはメール サーバー上で自動的に行われます。 また、アカウント内で「ウイルス活動」が発生することはほとんどありません。 誰かがウイルスを送信したとしても、受信者はそれをダウンロードして実行する必要があります。 感染は、電子メール アカウントではなく、コンピュータ上で発生します。

最初の質問に戻ります。送信者を見ると、XNUMX つの警鐘が鳴るはずです。 まず、電子メールは Hotmail アカウントから送信されましたが、正当な通知には会社またはプロバイダーのドメインが表示されます。 次に、メッセージは「電子メール セキュリティ チーム」から送信されたと言われています。 受信者の会社がサードパーティを使用している場合、その名前が署名に表示されている必要があります。 また、メール サーバーが会社のインフラストラクチャ内にある場合、通知は社内の IT チームまたは IT セキュリティ サービスから送信されます。 チーム全体が単独で電子メール セキュリティの責任を負うことはほとんどありません。

リンク内の隠し URL

次にリンク。 最新の電子メール クライアントのほとんどは、ハイパーリンクの背後に隠れた URL を表示します。 受信者が、あなたの会社もメール プロバイダーも所有していないドメインでホストされている電子メール スキャナーをクリックするよう求められた場合、ほぼ間違いなくフィッシングです。

Web サイトは、ある種のオンライン電子メール スキャナーのように見えます。 信憑性のある外観を与えるために、多数のウイルス対策ベンダーのロゴが表示されます。 ヘッダーには、受信者の会社名も含まれているため、誰のツールであるかについての疑いはなくなります。 この Web サイトは最初にスキャンをシミュレートし、次に異常なメッセージ「以下のアカウントを確認して、電子メール スキャンを完了し、感染したファイルをすべて削除してください」で中断します。 もちろん、これにはアカウントのパスワードが必要です。

フィッシングサイト

Web サイトの本質を判断するには、まずブラウザーのアドレス バーの内容を調べます。 まず、すでに述べたように、それは適切なドメインではありません。 XNUMX つ目は、URL に受信者の電子メール アドレスが含まれている可能性が高いことです。 それ自体は問題ありません。ユーザー ID が URL を介して渡された可能性があります。 ただし、サイトの正当性に疑問がある場合は、アドレスを任意の文字に置き換えてください (ただし、電子メール アドレスの外観を維持するために @ 記号は保持してください)。

このタイプの Web サイトは、フィッシング メールのリンクから提供されたアドレスを使用して、Web サイト テンプレートの空白を埋めます。 実験目的で、存在しないアドレスを使用しました [メール保護]、そしてサイトはスキャナ名の「yourcompany」とアカウント名のアドレス全体を正式に置き換えた後、存在しない電子メールの存在しない添付ファイルのスキャンを開始したようです。 別のアドレスで実験を繰り返したところ、各「スキャン」で添付ファイル名が同じであることがわかりました。

偽の Web サイトがスキャンを装う

別の矛盾は、スキャナーが認証なしでメールボックスの内容をスキャンするという事実によって示されます。 では、彼は何のためにパスワードが必要なのですか? しかし、従業員を保護する方法と手段はあります。

Kaspersky は、電子メールと偽のスキャナーの Web サイトの両方で、フィッシングの兆候を徹底的に分析しました。 この投稿を従業員に見せるだけで、従業員は何に注意すべきかについて大まかなアイデアを得ることができます。 しかし、それはことわざの氷山の一角にすぎません。 一部の偽の電子メールは、より巧妙で検出が困難です。

したがって、Kaspersky は、最新のサイバー脅威に対する従業員の意識を継続的に高めることを推奨しています。たとえば、Kaspersky Automated Security Awareness Platform を使用します。

さらに、メール サーバー上のフィッシング メールを検出し、ワークステーションがフィッシング サイトにリダイレクトされるのを防ぐことができるセキュリティ ソリューションを使用してください。 Kaspersky Security for Business はその両方を行うことができます。 さらに、Microsoft Office 365 の組み込みの保護メカニズムを拡張するソリューションを提供します。

Kaspersky.com のブログで詳細を読む

カスペルスキーについて Kaspersky は、1997 年に設立された国際的なサイバーセキュリティ企業です。 Kaspersky の脅威インテリジェンスとセキュリティに関する深い専門知識は、革新的なセキュリティ ソリューションとサービスの基盤として機能し、世界中の企業、重要なインフラストラクチャ、政府、および消費者を保護します。 同社の包括的なセキュリティ ポートフォリオには、最先端のエンドポイント プロテクションと、複雑で進化するサイバー脅威から防御するためのさまざまな専門的なセキュリティ ソリューションとサービスが含まれています。 400 億を超えるユーザーと 250.000 の法人顧客がカスペルスキーのテクノロジーによって保護されています。 カスペルスキーの詳細については、www.kaspersky.com/ をご覧ください。