製造元の Progress Software は、MOVEit Transfer および MOVEit Transfer Cloud の 2 番目のアップデートをリリースしたばかりであるため、同社は現在、3 番目の脆弱性に対するパッチを迅速に追加しています。 ちょうど XNUMX 日前、これ以上の脆弱性は予想されないと発表されました。 これも SQL インジェクションの脆弱性です。パッチは必須です。

メッセージは今です B2B-Cyber-Security.de の 2 番目の脆弱性 現れた、 3 番目の脆弱性に関するメッセージがあります。 MOVEit Transfer を使用している企業は、この脆弱性を修正する必要があります。 適切なパッチはすでに利用可能です。 多くのユーザーや管理者は、どのパッチ バージョンが正しいのか、すでに混乱しているかもしれません。 Progress Software は、どのバージョンにどのパッチが必要かに関するガイダンスを提供します。

管理者はパッチ適用にほとんど追いつかない

Progress Softwareは、外部のサイバーセキュリティ専門家と協力して既存のコードをさらに見直したと述べた。 09 番目の脆弱性は 2023 年 2 月 3 日に発見されました。 この問題は最初のパッチでは解決されないため、企業は MOVEit Transfer および MOVEit Cloud 用の XNUMX 番目のパッチを緊急にインストールする必要があります。 XNUMX 番目のパッチでは、おそらく再び MOVEit Transfer が参照されています。 次のギャップを埋める必要があります。

パッチ 1: CVE-2023-34362 (31 年 2023 月 XNUMX 日)

パッチ 2: CVE-2023-35036 (9 年 2023 月 XNUMX 日)

パッチ 3: CVE-2023-35708 (15 年 2023 月 XNUMX 日)

CLOP APTグループが初めて社名を公開

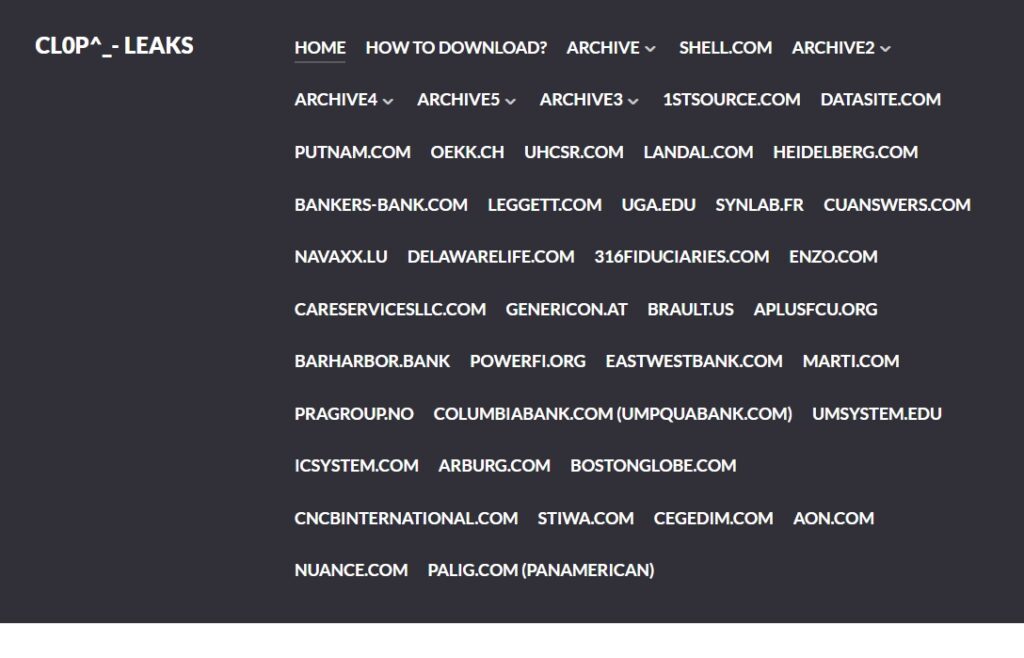

Progress Software は、すべての依存関係と脆弱性の履歴をオンラインで表示します。コードはまだテスト中であるため、さらなるパッチが続く可能性があります。 一方、CLOP APT グループはリーク ページを更新し続けています。 影響を受けるとされる企業名も増えている。 これが本当に事実かどうかを確認できるのは企業だけです。

🔎 CLOP Group によると、上場企業は MOVEit Transfer の脆弱性によってデータを失いましたが、身代金を支払うつもりはありませんでした。 これが真実かどうかは未確認です。 企業自体はまだ声明を発表していない(画像:B2B-CS)。

同時に、同団体はデータも流出したため当局から多数の電子メールを受け取ったと発表した。 CLOPは「金銭目的のみで政治には無関心」であるとして、このデータを直ちに削除するだろう。 一方、Tenableのようなサイバーセキュリティ企業は、CLOPが米国政府のデータもスキミングしていたと報告した。

詳細については、Progress.com をご覧ください