近年、IT およびセキュリティ チームはさまざまな展開に直面しています。 クラウドの大量採用、ますます巧妙化する攻撃、在宅勤務への移行、およびその他の要因により、環境が変化しています。 その結果、数年前のインシデント対応計画または緊急対応計画は、もはや現在の要件を満たしていません。

セキュリティ インシデントが発生した場合に対応したいと考える企業はありません。 確固たる IR 計画による積極的なアプローチは、組織が迅速かつ効果的に対応し、通常の運用をできるだけ早く再開するのに役立ちます。 多くの企業はすでに IR 計画を策定していますが、それがどれほど徹底されていても、改良は避けられません。 進化する脅威の状況と変化する環境には、定期的な変更と改善が必要です。

ランサムウェアと電子メール攻撃

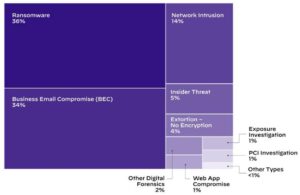

デアaktuelle 2022 年 42 号機インシデント対応レポート たとえば、ビジネス メールの侵害やランサムウェア攻撃が広まっていることが明らかになりました。 これら 70 つの脅威を合わせると、Palo Alto Networks の Unit 42 調査チームが扱うケースの XNUMX% を占めています。 サイバー犯罪者は何年もの間、これらの儲かる活動に関与してきましたが、その詳細は進化し続けています。 たとえば、ランサムウェア グループは、追加の恐喝メカニズムを使用して企業に支払いを求めるようになっています。 また、マルウェアの簡単にアクセスできるバージョンを作成して、技術に詳しくない攻撃者が悪意のある活動に参加できるようにします。 既存の IR 計画を修正することで、攻撃者が戦術を変更した場合でも、組織は防御を続けることができます。

さらに、攻撃者の上位 XNUMX つのアクセス ベクトルは、フィッシング、ソフトウェアの脆弱性の悪用、ブルート フォース認証情報攻撃です。 したがって、既存の IR 計画を修正して、最も一般的なタイプの攻撃に焦点を当てることが重要です。 ここでは、組織が全体的なセキュリティ体制を強化しながら IR 計画を改善するために使用できる XNUMX つの主要なベスト プラクティスを紹介します。

定期的なIR計画コミュニケーションを設定する

データ侵害であれランサムウェア攻撃であれ、サイバーセキュリティ インシデントが発生した場合、何が破損または盗難にあったかを理解することが重要です。 セキュリティ リーダーは、攻撃者を阻止し、ビジネスの正常な運営を維持する必要があります。 ただし、どこから始めればよいか分からないと、被害が拡大する可能性があります。 計画を制定または開始するときが来たら、関係者全員が何をすべきかを正確に知る必要があります。

関係者全員が同じページにいることを確認するには、明確なコミュニケーションと、各 IR チーム メンバーの役割と責任の認識が不可欠です。 インシデントの間、全員がデッキにいる必要がありますが、すべてがスムーズに進行するためには、他の人が何をしているか、作業の各ステップの主要な連絡先が誰であるかを全員が知る必要があります。 物事をポジティブに捉えることも重要です。 セキュリティ インシデントへの対応は多忙を極める可能性があり、多くの場合ミスが発生します。 途中でチームの成果を肯定的に評価することは、全員のモチベーションを維持するのに役立ちます。

IRプレイブックの価値を過小評価しないでください

多くの企業は、インシデント対応計画を実施していると言いたがりますが、それをどうすればよいか分からないことがほとんどです。 効果的な IR 計画には、脅威固有のインシデント対応プレイブックが不可欠です。 これは公式に公開する必要はありませんが、反応の混乱のガイドとして役立つ、簡単にアクセスできるドキュメントで構成されている必要があります。

サイバー攻撃やその他のインシデントに共通する問題は、グループが自分たちの責任を認識している一方で、その責任をどのように行使するかを知らないことです。 プレイブックは、特定の状況を解決するために取るべき行動についてのガイダンスを提供する必要があります。 これは、一連の IR SOP (標準操作手順) と考えることができます。

たとえば、ランサムウェア インシデントを封じ込める場合、IR チームはパスワードを変更する必要があることを認識する可能性がありますが、どの程度変更する必要があるかはわかりません。 プレイブックには、変更が必要なパスワード (管理者、個人、サービス アカウント、グローバル アカウントなど) が表示されます。また、その他の必要なすべてのアクションとその実行責任者のチェックリストも含まれています。

定期的な安全衛生レビューの導入

堅実な IR 計画は、安全につながる習慣を促進します。 定期的な安全衛生レビューにより、より効率的な対応が保証され、インシデントのリスクを最初から最小限に抑えることができます。 これらのチェックには、パスワードの変更、キーの更新および/またはローテーション、アクセス レベルのチェック、古い従業員アカウントまたは攻撃者によって作成されたアカウントの検索が含まれます。

技術の変化に応じたIR計画の更新

IR 計画の作成は XNUMX 回限りの作業ではなく、計画は定期的に評価およびレビューする必要があります。 これは、テクノロジーとそれをサポートする情報システムが急速に進化し、変化している今日の世界では特に重要です。 などの他の変更も発生する可能性があります。 B. ビジネス プロセスの移転または人員およびタスクの変更。

このような変化が起こると、IR 計画はそれに対応するように調整する必要があります。 たとえば、組織がデータやワークロードの一部をクラウドに移動した場合、組織は新しい脅威にさらされます。 その結果、IR 計画を調整して、クラウド固有の脅威に対処する必要があります。

注意すべきことの XNUMX つは、企業がまったく新しい計画を設計して一からやり直す必要はないということです。 代わりに、次のような最新のベスト プラクティスに従って、既存の計画を変更する必要があります。 B. NIST サイバーセキュリティ フレームワーク、CSIRT または BSI (緊急事態管理のための措置のカタログ)。

IR計画の積極的な評価

組織は、計画の弱点を発見するのに手遅れになるまで待ちたくないため、IR 計画の積極的な評価が不可欠です。 また、計画を実行する責任者は、十分な練習を積めば、はるかに簡単に実行できるようになります。 プロアクティブな手順には、IR ドリル、侵入テスト、テーブルトップ ドリル、およびパープル チームを含めることができます。 すべての主要な利害関係者が計画の評価に関与する必要があります。

ゼロデイ予算を計画する

実行するための予算がなければ、最善の計画でも失敗する可能性があります。 ゼロデイ インシデントのコストの予算を立てることが重要です。 企業はサイバー攻撃をカバーする保険に加入しているかもしれませんが、追加のコストや予想外のコストをカバーするための資本も必要です。 キープレーヤーがこの予算の使い方を知っていることも重要です。 リーダーは、インシデントの最中に予算の決定を下したり、適切に対応する能力が予算によって制限されることを望んでいません。

たとえば、インシデントが発生した場合、組織は運用を継続するために新しいコンピューターやその他のハードウェアを購入したり、攻撃を軽減するためにソフトウェアに投資したりする必要がある場合があります。 これらの議論は、不確実性が生じたり、緊張した状況で時間を無駄にしたりしないように、IR 計画段階の早い段階で開催する必要があります。

インシデント対応トレーニングを優先する

日常業務では多くのことが行われているため、インシデント対応トレーニングが後回しになりがちです。 これにより、計画が時代遅れになり、最も重要なときに不適切な対応が行われます。

規模に関係なく、すべての企業が IR トレーニングを優先事項にする必要があります。 トレーニングは IR 計画に含め、それに応じて予算を組む必要があります。 さまざまなシナリオについて話し合い、対応策を実践して、誰もが自分の責任を理解できるようにする必要があります。 さらに、IR チームのメンバーは、重要なソフトウェア、ハードウェア、またはシステムに関する特定の知識を XNUMX 人だけが持っていることを避けるために、知識を共有する必要があります。 組織が新しいテクノロジ (エンドポイント、検出、または応答ツールなど) を環境に導入する際には、正式なトレーニングを継続する必要があります。

ソシエテ ジェネラル インターナショナル バンキングの情報セキュリティ担当グローバル ヘッドであるステファン ナッポ (Stephane Nappo) は、次のように述べています。 非常に多くのことが危機に瀕しているため、インシデント対応が迅速かつ効果的であることが不可欠です。 IR計画を改善するためのこれらのベストプラクティスに従うことが、これを確実にするための鍵です.

準備、トレーニング、テストを含む堅実な IR 計画は、セキュリティ インシデントが発生したときに、責任者が課題に立ち向かい、危機を乗り越えて組織をうまくナビゲートできることを意味します。

詳しくは PaloAltoNetworks.com をご覧ください

パロアルトネットワークスについて サイバーセキュリティ ソリューションのグローバル リーダーである Palo Alto Networks は、人々や企業の働き方を変革するテクノロジーによって、クラウドベースの未来を形作っています。 私たちの使命は、優先されるサイバーセキュリティ パートナーとなり、私たちのデジタル ライフを保護することです。 人工知能、分析、自動化、およびオーケストレーションにおける最新のブレークスルーを活用した継続的なイノベーションにより、世界最大のセキュリティの課題に対処するお手伝いをします。 統合プラットフォームを提供し、拡大するパートナーのエコシステムを強化することで、クラウド、ネットワーク、モバイル デバイス全体で何万もの企業を保護するリーダーとなっています。 私たちのビジョンは、毎日が以前よりも安全な世界です。