産業用サイバーセキュリティ - ICS: 新しいレポートは、IoT、IT、および医療機器で報告された脆弱性が大幅に増加していることを示しています。 脆弱性の XNUMX 分の XNUMX は、拡張されたモノのインターネット (XIoT) にますます影響を与えています。 ICS セキュリティは、これらのシステムにも拡張する必要があります。

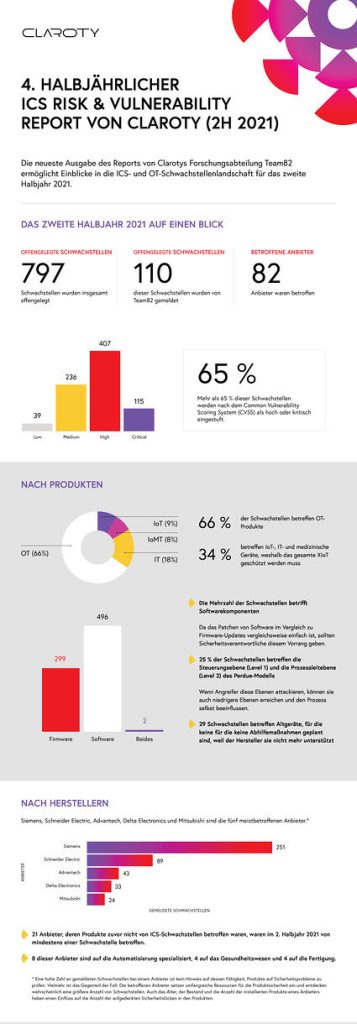

産業用制御システム (ICS) の脆弱性の開示は、過去 110 年間で 2021 倍以上 (25% 増) になり、34 年後半だけでも、その数は過去 XNUMX か月と比較して XNUMX% 増加しています。 これは、産業、ヘルスケア、およびエンタープライズ環境におけるサイバーフィジカル システム (CPS) セキュリティのスペシャリストであるクラロティが本日リリースした、年 XNUMX 回の ICS リスク & 脆弱性レポートからのものです。 この調査では、ICS の脆弱性が運用技術 (OT) を超えて拡張されたモノのインターネット (XIoT) にまで及ぶことも示されています。発見された脆弱性の XNUMX% は、IoT、医療 (Internet of Medical Things/IoMT)、および IT システムに関連していました。

ICS: OT、XIoT、および IT システムの脆弱性

このレポートは、2021 年下半期にリリースされた ICS 脆弱性の包括的な分析を提供します。これには、Claroty の受賞歴のある研究チーム Team82 によって発見された脆弱性や、信頼できるオープン ソースから得られた脆弱性も含まれます。 これらには、National Vulnerability Database (NVD)、産業制御システムサイバー緊急対応チーム (ICS-CERT)、CERT@VDE、MITRE、産業オートメーションプロバイダーの Schneider Electric および Siemens が含まれます。

Claroty のリサーチ担当バイスプレジデントである Amir Preminger は、次のように述べています。 「ICS と IT インフラストラクチャの融合と相まって、デジタル トランスフォーメーションの増加により、研究者は OT を超えて XIoT に作業を拡張できます。 Tardigrade マルウェア、Log2021j の脆弱性、またはガソリン スタンドのサプライヤー Oiltanking に対するランサムウェア攻撃など、4 年後半に注目を集めたサイバー インシデントは、これらのネットワークの脆弱性を示しており、セキュリティ研究者が協力して検出と検出を行う必要性を強調しています。新しい脆弱性を開示します。」

レポートの主な調査結果

- 開示された ICS 脆弱性の数は、過去 110 年間で 797% 増加しました。 これは、このトピックに対する意識が大幅に高まり、セキュリティ研究者が OT 環境もますます取り入れていることを示しています。 2021 年下半期には 25 件の脆弱性が報告され、637 年上半期の 2021 件から XNUMX% 増加しました。

- 発見された脆弱性の 34% は、IoT、IoMT、および IT コンポーネントに関係しています。 そのため、企業は OT、IT、IoT を統合されたセキュリティ管理の下にまとめる必要があります。 これらのシステムのオペレーターは、脆弱性を管理し、露出を軽減するために、環境を正確に把握する必要があります。

- 脆弱性の半分 (50%) は、外部の専門家によって発見されました。そのほとんどは、IT および IoT セキュリティ研究と並行して ICS に焦点を移しているサイバーセキュリティ企業の研究者によって発見されました。 さらに、55 人の新しい研究者がセキュリティの脆弱性を報告しました。

内部の専門家によって報告された脆弱性の数は、過去 76 年間で XNUMX% 増加しました。 これは、この分野の重要性が増し、脆弱性研究の成熟度が高まっていることを示しており、メーカーが自社製品のセキュリティにこれまで以上に多くのリソースを投入していることを示しています。 - 脆弱性の 87% は攻撃の複雑性が低いため、特別な条件を必要とせず、攻撃者は毎回成功を繰り返すことができます。 70% は脆弱性を悪用するために特別な許可を必要とせず、64% の脆弱性はユーザーの操作を必要としません。

- 63% はリモートで悪用可能です。 これは、パンデミックによって加速された安全なリモート アクセス ソリューションの必要性が続く中、リモート接続とデバイスを保護することが最も重要であることを示しています。

Claroty の研究部門である Team82 は、引き続き ICS 脆弱性研究の最前線に立ち、2021 年後半に 110 の脆弱性を発見し、合計で 260 を超える脆弱性を発見しました。 - 最も一般的な潜在的な影響は、リモート コード実行 (脆弱性の 53% を占める) であり、続いて中断 (サービス拒否) (42%)、保護回避 (37%)、攻撃者がアプリケーション データを読み取る機会 (33%) が続きます。 .

- 上位の軽減策には、ネットワーク セグメンテーション (脆弱性の 21% に推奨)、ランサムウェア、フィッシング、スパムに対する保護 (15%)、トラフィック スロットリング (13%) が含まれます。

完全な調査結果、詳細な分析、および不正アクセスとリスクから保護するための追加対策は、Claroty の半年ごとの ICS リスク & 脆弱性レポートで確認できます。 これはオンラインで無料でダウンロードできます。

詳細は Claroty.com をご覧ください

クラロティについて 産業用サイバーセキュリティ企業である Claroty は、世界中の顧客が OT、IoT、および IIoT 資産を発見、保護、管理するのを支援しています。 同社の包括的なプラットフォームは、顧客の既存のインフラストラクチャおよびプロセスとシームレスに統合され、透明性、脅威の検出、リスクと脆弱性の管理、および安全なリモート アクセスのための幅広い産業用サイバーセキュリティ制御を提供し、総所有コストを大幅に削減します。