ビジネス電子メール侵害 (BEC) 攻撃はますます一般的になってきています。 ハッカーは Dropbox 経由でメールボックスに侵入します。

Check Point Research の専門家は、ハッカーが Dropbox ドキュメントを使用して認証情報収集 Web サイトをホストしていることについて警告しています。 5.550 月の最初の XNUMX 週間で、セキュリティ専門家はこの種の攻撃を XNUMX 件観察しました。

電子メールによる脅威はますます人気が高まっています

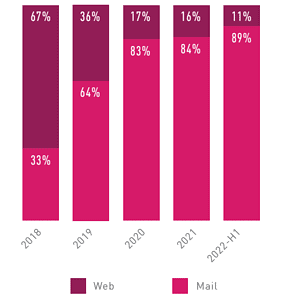

2022 年上半期には、電子メール攻撃が世に出ているすべての攻撃の 86 ~ 89% を占めており、Web ベースの攻撃と比較して、ハッカーが環境に侵入する手段として電子メール攻撃を好むことが増えています。

このハッキング活動の増加により、セキュリティ ソリューションは防御を強化する方法を模索するようになりました。 さまざまな攻撃に対するセキュリティが向上するにつれて、ハッカーもそれに適応する必要があります。

効果的であることが証明されている攻撃の 3.0 つのタイプは、ハッカーが信頼できるブランドからのものであるかのように電子メールを送信する、ブランドのなりすましです。 現在、ハッカーはいわゆる「ブランドフィッシング」をやめて、本物の電子メールを試みていますが、ハッカーがビジネス電子メール侵害 (BEC) XNUMX 攻撃を実行する新たな方法は、正規のサービスを利用することです。

面倒な調査や複雑なソーシャル エンジニアリングはもう必要ありません。 ハッカーは、人気のある評判の高い Web サイトに無料のアカウントを作成し、そのサービスから悪意のあるコンテンツへのリンクを直接送信するだけです。 これらのキャンペーンは現在、世界中の電子メールの受信箱を襲っています。

脅威アクターは Dropbox 経由でリンクを送信します

攻撃者はまず Dropbox 経由でファイルを共有します。 ドキュメントを開くには、エンド ユーザーは [Dropbox に追加] をクリックする必要があります。リンクは元々 Dropbox からのものであり、最初の通信には悪意のあるものは何もなかったことを意味します。 Dropbox は正規の Web サイトです。それには何の問題もありません。 ハッカーがそれらをどのように使用するかは別の話です。

Dropbox をクリックしてログインすると、Dropbox でホストされているサイトが表示されます。 ユーザーがドキュメントを表示するには、電子メール アカウントとパスワードを入力する必要があります。 ユーザーがこの手順をスキップしたとしても、ハッカーはユーザーの電子メール アドレスとパスワードを知っています。

ユーザーがログイン詳細を入力すると、悪意のある URL につながるページにリダイレクトされるため、ハッカーは正規の Web サイトを使用して XNUMX つの潜在的なセキュリティ ホールを作成しました。被害者のログイン詳細を取得し、被害者を騙す可能性があります。これは、URL 自体が正規のものであるため、悪意のある URL をクリックするためにアクセスする可能性があります。 ウェブサイトの内容に問題がある。 ハッカーは、OneDrive で作成されたように見えるページを作成しました。 ユーザーがリンクをクリックすると、悪意のあるファイルがダウンロードされます。

BCE 3.0 攻撃からの保護に関するアドバイス

セキュリティ専門家が組織をこれらの攻撃から守るためにできることは次のとおりです。

- すべての URL をチェックし、基礎となるページをエミュレートするセキュリティ対策を実装します。

- この新しい亜種の BEC 攻撃についてユーザーを教育します。

- AI ベースのフィッシング対策ソフトウェアを使用して、生産性スイート全体でフィッシング コンテンツをブロックできます。

ほとんどのセキュリティ サービスは、送信者 (この場合は Dropbox) を調べて、それが正当なものであることを確認し、メッセージを受け入れます。 それは、メッセージがそうであるように見えるからです。

このような攻撃に備えるためには、さまざまな対策が必要であり、万全なセキュリティ体制が不可欠です。 このタイプの攻撃は電子メール経由で開始されますが、その後ファイル共有の問題に発展します。 Dropbox で悪意のあるファイルを検索し、ドキュメント内のリンクをエミュレートすることが重要です。 これには、メール本文と添付ファイルのリンクを置き換えて、リンク付きの添付ファイルを使用したフィッシング攻撃も確実に防止することが含まれます。 この保護は、ユーザーがリンクをクリックするたびに適用する必要があります。

Check Point Harmony Email の研究者は、15 月 XNUMX 日にフィッシング報告機能を通じて Dropbox に連絡し、この攻撃と調査について知らせました。

詳細は CheckPoint.com をご覧ください

チェックポイントについて Check Point Software Technologies GmbH (www.checkpoint.com/de) は、世界中の行政機関や企業にサイバー セキュリティ ソリューションを提供する大手プロバイダーです。 このソリューションは、業界をリードするマルウェア、ランサムウェア、およびその他の種類の攻撃の検出率で、サイバー攻撃から顧客を保護します。 チェック・ポイントは、クラウド、ネットワーク、モバイル デバイス全体で企業情報を保護する多層セキュリティ アーキテクチャと、最も包括的で直感的な「ワンポイント コントロール」セキュリティ管理システムを提供します。 チェック・ポイントは、あらゆる規模の 100.000 以上の企業を保護しています。

トピックに関連する記事