2021 年のサイバー犯罪: ランサムウェアは引き続き優勢です。 最新の Sophos Threat Report 2021 では、ソフォスの専門家がさまざまな観点から今後の IT セキュリティの傾向を評価しています。

ソフォスは、最新のソフォス脅威レポート 2021 を発表しています。このレポートは、ランサムウェア、特に二次的な恐喝の現象と急速に変化するサイバー犯罪者の行動が、来年の脅威の状況と IT セキュリティを大きく形作ることを示しています。 Sophos Threat Report は、SophosLabs、脅威ハンター、Rapid Responses チーム、およびクラウドと AI の専門家によって作成され、過去 XNUMX 年間のセキュリティ脅威の包括的な概要と、今後 XNUMX 年間に発生する可能性のある脅威の見通しの両方を提供します。

2021 年の XNUMX つの重要なセキュリティ トレンド

1. スキルとリソースのギャップ さまざまなランサムウェア アクターの数が増え続けています。 熟練したランサムウェア犯罪者は、戦術、手法、および手順を絶えず改良および変更して、数百万ドルの身代金を要求する大規模な組織や企業を標的にしています。 たとえば、2020 年のこのランサムウェア カテゴリには、Ryuk と RagnarLocker が含まれていました。 さらに、ソフォスの専門家は、ランサムウェアの新規参入者が増加していると予想しています。 これらは通常、Dharma などのメニュー方式のレンタル ランサムウェアで動作し、少額の身代金要求で多くのターゲットを攻撃できます。

2021 年のもう XNUMX つのランサムウェアの傾向は、「二次的な恐喝」として知られているものです。 データの暗号化に加えて、攻撃者は機密情報や機密情報を盗み、要件が満たされない場合は公開すると脅迫します。 このアプローチの一般的な例には、Maze、RagnerLocker、Netwalker、および REvil ランサムウェア ファミリが含まれます。

人気のあるランサムウェア ファミリー

「ランサムウェアのビジネス モデルはダイナミックで複雑です。 2020 年、ソフォスでは、攻撃者のスキルと目的が異なるという明確な傾向を確認しました。 また、特定のランサムウェア ファミリに対して「最善の組み合わせ」のツールが何度も使用されていることも注目に値します」と、ソフォスの主任研究員であるチェスター ウィスニエフスキーは述べています。 「Maze のような一部のランサムウェア ファミリは消滅したように見えましたが、これらの攻撃で使用されたツールと手法は、Egregor のような新しいランサムウェアを装って再び登場しました。 そのため、ランサムウェア市場で有名なプレーヤーが姿を消したからといって、すべてが解決したわけではありません。2020 つの脅威が姿を消すと、別の脅威がすぐにその代わりになるからです。 多くの点で、ランサムウェア攻撃が将来どのようになるかを予測することはほとんど不可能です。 しかし、2021 年初頭にソフォスの脅威レポートで取り上げられた攻撃の傾向は、XNUMX 年も続く可能性があります。」

2. マルウェアなどの日常的な脅威 ローダーやボットネット、資格情報を取引する日和見的ハッカーなど、IT セキュリティ チームにとって大きな課題となっています.このような攻撃は、ターゲットから重要なデータを収集し、それをコマンド アンド コントロール サブミット ネットワークに配信するように設計されています. そこで侵入者は、侵害された各デバイスの位置情報やその他の価値の高い情報をスキャンし、その情報を大規模なランサムウェア グループなどの最高入札者に販売します。 たとえば、今年、Ryuk は Buer Loader を使用してランサムウェアを被害者に配信しました。

どんな感染でもシステム全体に感染する可能性があります

「特に日常的なマルウェアは、『バックグラウンド ノイズ』として片付けるべきではありません。多くの個別の攻撃を伴うこれらの攻撃は、セキュリティ警告システムを完全に詰まらせる可能性があるためです。 個々の感染がシステム全体の感染につながる可能性があるため、これらの攻撃にも非常に真剣に対処する必要があることは、私たちの分析から明らかです。 マルウェアがブロックまたは削除され、侵害されたコンピューターがクリーンアップされるとすぐに、多くの人がこの章を閉じます」と Wisniewski 氏は言います。 「しかし、多くの人は、攻撃が複数のマシンを狙っていた可能性が高く、Emotet や Buer Loader などの一見簡単にブロックされたマルウェアが、その後、Ryuk や Netwalker などのより高度な攻撃につながる可能性があることに気付いていない可能性があります。 多くの場合、IT 部門は、ランサムウェアが使用されたときにのみこれに気づきます。 したがって、これらの「マイナーな」感染を過小評価すると、非常に高くつく可能性があります。」

3. サイバー犯罪者による正当なツールの悪用が増加、よく知られているユーティリティ、およびセキュリティ対策を回避するための広範なネットワーク ターゲット。 一般的に使用されている既製のプログラムを悪用すると、サイバー犯罪者は、攻撃を開始するまでネットワーク上のレーダーの下にとどまることができます. 国家に動機付けられた攻撃者には、中立的なプログラムを使用することで、発見された場合の特定がより困難になるという利点もあります。 ソフォスは 2020 年に、このような標準的な攻撃ツールの幅広い範囲についてすでに報告しています。

急速に拡大する脅威ハンティング スペース

「このようなプログラムを使用しても自動的にアラートがトリガーされないため、日常的なツールや手法を悪用して攻撃を隠蔽すると、従来のセキュリティ アプローチが困難になります。 これは、急速に成長している脅威ハンティングの分野が、専門家チームと制御された脅威への対応を通じて真価を発揮する場所です」と Wisniewski 氏は言います。 「これらの専門家は、探すべき攻撃の微妙な異常や兆候を知っています。 これには、たとえば、正当なツールが不適切なタイミングまたは不適切な場所で使用されている場合が含まれます。 エンドポイントの検出と対応 (EDR) 機能を使用する訓練を受けた脅威ハンターまたは IT マネージャーにとって、これらの兆候は、潜在的な侵入者と進行中の攻撃を警告するための貴重な手がかりです。」

Sophos Threat Report 2021 のその他の傾向

- サーバー攻撃: サイバー犯罪者は、Windows および Linux サーバー プラットフォームを標的とし、これらのプラットフォームを使用して組織を内部から攻撃します。

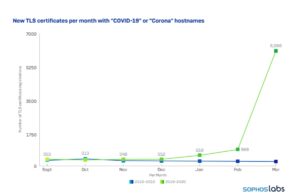

- COVID-19 のパンデミックは、IT セキュリティに影響を与えています。 これには、たとえば、非常に異なるセキュリティ レベルに基づくパーソナル ネットワークを使用するホーム オフィスのセキュリティが含まれます。

- クラウド環境におけるセキュリティの課題。 しかし、クラウド コンピューティングでは、企業は従来の企業ネットワークとは異なる課題に直面しています。

- RDP や VPN などの標準サービスは、依然として攻撃者の焦点となっています。 RDP は、ネットワーク内でさらに拡散するためにも使用されます。

- 大量の広告を配信するため、これまで「望ましくない可能性がある」(PUA) としてフラグが付けられてきたアプリケーション。 これらは、明らかなマルウェアとますます見分けがつかない戦術を使用しています。

- 古いバグの驚くべき再発: VelvetSweatshop は、以前のバージョンの Microsoft Excel のデフォルトのパスワード機能であり、ドキュメント内の悪意のあるマクロやその他の重要なコンテンツを隠して脅威の検出を回避するために使用されていました。

- 疫学からのアプローチを適用する必要性。 これらは、検出ギャップを埋め、リスクをより適切に評価し、優先順位を定義するために、未発見および未知のサイバー脅威を定量化するのに役立ちます。

Sophos.com のスレッド レポートに直接アクセス

ソフォスについて ソフォスは、100 か国の 150 億人を超えるユーザーから信頼されています。 複雑な IT の脅威とデータ損失に対する最高の保護を提供します。 当社の包括的なセキュリティ ソリューションは、導入、使用、管理が簡単です。 業界で最も低い総所有コストを提供します。 ソフォスは、受賞歴のある暗号化ソリューション、エンドポイント、ネットワーク、モバイル デバイス、電子メール、および Web 向けのセキュリティ ソリューションを提供しています。 また、独自の分析センターのグローバル ネットワークである SophosLabs からのサポートもあります。 ソフォスの本社は、米国のボストンと英国のオックスフォードにあります。