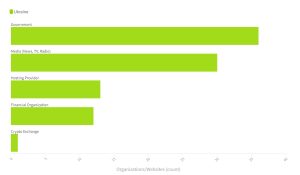

2022 年 2022 月中旬以来、NETSCOUT はロシアとウクライナにおける脅威の状況を監視してきました。 分析の結果、2021 年 134 月のウクライナに対する DDoS 攻撃は、XNUMX 年の同時期と比較して XNUMX% 増加したことが明らかになりました。

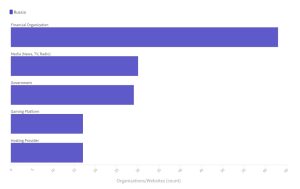

一方、紛争が始まって以来、ロシアに対する DDoS 攻撃は前月と比べて約 236% 増加しています。 ロシアとウクライナに対する DDoS 攻撃の頻度と量は大幅に増加しましたが、EMEA 地域全体に対する攻撃は、2021 年の同時期と比較して 32% 減少しました。

主なサイバー攻撃としての DDoS

ロシアとウクライナのサイバー戦争は、DDoS ベクトルの選択と標的の基準に関して多くの類似点を共有していますが、攻撃量は大きく異なります。 これまでのところ、ロシアの標的に対して NETSCOUT によって観測された最大帯域幅 (bps) の攻撃は、約 454 Gbps でした。 最高スループット (pps) の攻撃は、同じ期間に約 173 mpps で測定されました。 これらの数値は、世界中で観測された最大の DDoS 攻撃には及ばないものの、この規模の攻撃は、標的となった個人のインターネット運用を深刻に混乱させるだけでなく、傍観者の組織やインターネット トラフィックに大きな影響を与える可能性があります。

最前線の DDoS-as-a-Service

攻撃の大部分は、ブーター/ストレッサー サービスとしても知られる公に利用可能な DDoS 請負サービスからのもののようです。 ただし、NETSCOUT が観測したロシアに対する大規模な攻撃の一部は、これらのアンダーグラウンド サービスの多くにとっては特殊なものであり、特殊な攻撃設計が使用されている可能性があります。

また、プライベートに制御された PC や IoT デバイスのボットネットを使用していると思われる攻撃も特定されました。 観察されたすべてのボットネット ベースの攻撃は、既知の DDoS 攻撃ベクトルを使用しており、Mirai、XOR.DDoS、Meris、Dvinis などの DDoS ボット グループに割り当てられていました。

これまでのところ、ロシアに対する DDoS 攻撃では、DNS および SNMP の反射/増幅、SYN、RST、および ACK フラッディング、小さなパケットによる UDP フラッディングなど、既知の日常的に使用される方法が観察されています。 DNS クエリ フラッディングはロシアの標的に対しても観測されており、より高度な攻撃者の関与を示している可能性があります。

詳細は netscout.com

ネットスカウトについて ネットスカウト・システムズ株式会社セキュリティ、可用性、およびパフォーマンスの中断からデジタル ビジネス サービスを保護するのに役立ちます。 当社の市場と技術のリーダーシップは、特許取得済みのスマート データ技術とインテリジェントな分析の組み合わせに基づいています。 私たちは、クライアントがデジタルトランスフォーメーションを加速し、確実にするために必要な深いリアルタイムの洞察を提供します。 当社の高度な Omnis® サイバーセキュリティ脅威検出および対応プラットフォームは、包括的なネットワーク可視性、脅威検出、コンテキスト調査、およびネットワーク エッジでの自動緩和を提供します。