なりすましやアカウント乗っ取りを目的とした攻撃は時間の経過とともにますます巧妙化しており、サイバー犯罪者が機密データにアクセスしたり、さらなる攻撃を実行したりするための企業ネットワークへの簡単なゲートウェイを提供しています。 これで、BEC らによるアカウント乗っ取りに終止符が打たれるはずです。

2023 年上半期、バラクーダは XNUMX 兆件近くの IT イベントを収集しました。その中で最も頻繁に検出された高リスクのインシデントは、ある種のなりすましに関連し、即時の軽減が必要でした。

ただし、AI ベースのアカウント プロファイリングを利用すると、これらの攻撃を検出してブロックできます。 仕事の場面では、誰もが、いつ、どこで、どのように働くかという点で、独自のデジタル プロファイルを持っています。 IT イベントがこのパターンから外れると、システムはアラームを生成します。 攻撃が非常に巧妙かつ高度で、調査に人間の専門知識が必要な場合でも、AI ベースの検出により、経験豊富な SOC アナリストが攻撃の悪意を確実に確認します。

最も頻繁に発見される高リスク攻撃: 結果の詳細

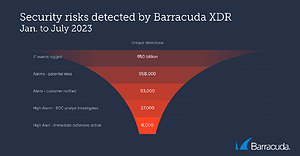

2023 年 950 月から XNUMX 月にかけて、バラクーダのマネージド XDR プラットフォームは、顧客企業の統合ネットワーク、クラウド、電子メール、エンドポイント、サーバー セキュリティ ツールから XNUMX 億件の IT イベントを収集しました。 これらの約 XNUMX 兆件のイベントには、ログイン (成功および失敗)、ネットワーク接続、トラフィック フローから、電子メール メッセージと添付ファイル、作成および保存されたファイル、アプリケーションとデバイスのプロセス、構成とレジストリの変更、特定のセキュリティ アラートに至るまで、あらゆるものが含まれます。

これらのイベントの 0,1 パーセント (985.000) は、悪意のある可能性がありさらなる調査が必要なアラームであるアクティビティとして分類されました。 これらのうち、1 件に 10 件 (9,7%) はレビューのために顧客に報告され、別の 2,7% は高リスクであると特定され、さらなる分析のために SOC アナリストに転送されました。 6.000 件の攻撃には、脅威を封じ込めて無力化するために即時の防御措置が必要でした。

2023 年の最初の XNUMX か月間で SOC アナリストによって検出および調査された高リスク攻撃の上位 XNUMX つは次のとおりです。

1.「Impossible Journey」ログインイベント

これらのイベントは、ユーザーが地理的に異なる 365 つの場所から立て続けにクラウド アカウントにログインしようとしていることが検出された場合、つまり 2023 つの場所間の距離がログイン間の時間内に超えられない場合に発生します。 これは、ユーザーがセッションの XNUMX つに VPN を使用していることを意味する場合がありますが、多くの場合、攻撃者がユーザー アカウントにアクセスしたことを示しています。 したがって、「不可能な旅行」の申し立ては常に調査される必要があります。 Microsoft XNUMX アカウント向けの Barracuda XDR Impossible Travel 検出は、XNUMX 年 XNUMX 月から XNUMX 月だけで数百件のビジネス電子メール侵害 (BEC) 攻撃の試みを検出し、ブロックしました。

実際の例: Barracuda SOC チームが調査したインシデントでは、ユーザーがカリフォルニアから Microsoft 13 アカウントにログインし、わずか 365 分後にバージニアからログインしました。 バージニアからのログインに使用された IP アドレスは既知の VPN アドレスに関連付けられておらず、ユーザーは通常その場所からログインしませんでした。 SOC チームは顧客企業に通知したところ、不正ログインであることが確認され、ただちにパスワードがリセットされ、すべてのアクティブなアカウントからユーザーがログアウトされました。

2. 異常検出

AI ベースのアカウント プロファイリングを使用して、ユーザーのアカウント内の異常または予期しないアクティビティを特定することもできます。 これには、まれなログイン回数または XNUMX 回限りのログイン回数、異常なファイル アクセス パターン、単一のユーザーまたは組織に対する過剰なアカウント作成などが含まれます。 ユーザー アカウントの通常の動作パターンからの逸脱は、マルウェア感染、フィッシング攻撃、内部関係者の脅威など、さまざまな問題の兆候である可能性があるため、異常の原因を特定するために常に調査する必要があります。

3. 既知の悪意のあるアーティファクトとの通信

これらの検出により、疑わしい、または既知の悪意のある IP アドレス、ドメイン、またはファイルとの通信が特定されます。 これは、マルウェア感染またはフィッシング攻撃の兆候である可能性があります。 既知の悪意のあるアーティファクトまたは疑わしいアーティファクトとの通信が発見された場合は、コンピューターを直ちに隔離し、感染がないかスキャンする必要があります。

AI が攻撃者の手に渡る

上記は、AI がセキュリティを大幅に向上させる方法を示していますが、攻撃者によって悪意のある目的に使用される可能性もあります。 たとえば、サイバー犯罪者は生成 AI 言語ツールを使用して、正規の企業のスタイルによく似た説得力の高い電子メールを作成することができるため、個人がその電子メールが正規のものであるか、フィッシング、アカウント乗っ取り、または BEC 攻撃によるものかどうかを見分けることが非常に困難になります。

AI ツールは、悪意のあるソフトウェアの動作を自動化および動的にエミュレートするために攻撃者によって使用される可能性が高く、攻撃をより効果的にし、検出を困難にします。 たとえば、AI を活用したコマンドライン プログラムは、ターゲットの防御の変化に迅速に適応したり、脆弱性を特定したり、過去の失敗した試みから学習してその後の攻撃を最適化したりすることもできます。 このようなツールの最初の例は「WormGPT」です。これはすでにアンダーグラウンド フォーラムで宣伝されており、攻撃者が悪意のあるスクリプトやコマンドの作成を自動化し、それらを特定のターゲットごとに動的に適応させるために使用できます。

急速に進化する脅威環境に対応するセキュリティ

AI が進化し続ける中、企業は潜在的なリスクを認識し、リスクを軽減するための措置を講じる必要があります。 これには、少なくとも多要素認証などの堅牢な認証対策が含まれますが、理想的にはゼロトラスト アプローチや、特にフィッシング攻撃に関する継続的な従業員トレーニングも含まれます。

IT セキュリティ チームとそのサードパーティ セキュリティ プロバイダーは、AI を利用した最新の脅威に関する情報を常に入手し、セキュリティ予防策を適応させるように努める必要があります。 しかし、基本を覚えておくことも同様に重要です。システムとソフトウェアは常に最新である必要があり、専門家は IT 環境の完全な概要を把握している必要があります。

さらに、マネージド サポート、XDR、および SOC-as-a-Service 用の統合セキュリティ サービスとプラットフォームを使用することで、企業と社内セキュリティ チームがサイバー脅威を XNUMX 時間監視、検出、対応し、ますます複雑化する脅威から身を守ることができます。風景。

詳細は Barracuda.com をご覧ください

バラクーダネットワークスについて バラクーダは、世界をより安全な場所にするために努力しており、すべての企業が、購入、展開、使用が簡単なクラウド対応の企業規模のセキュリティ ソリューションにアクセスできる必要があると考えています。 バラクーダは、カスタマー ジャーニーに沿って成長し適応する革新的なソリューションで、電子メール、ネットワーク、データ、およびアプリケーションを保護します。 世界中の 150.000 を超える企業がバラクーダを信頼しており、ビジネスの成長に集中することができます。 詳細については、www.barracuda.com をご覧ください。