新しい脆弱性インテリジェンス モジュールを備えた SearchLight。 脅威インテリジェンス プロバイダーである Digital Shadows の監視ソリューションを使用すると、CVE に優先順位を付けて、トリアージと緩和を迅速に行うことができます。

サイバー脅威インテリジェンス プロバイダーの Digital Shadows は、SearchLightTM ソリューションに新しい脆弱性分析機能を追加しました。 脆弱性インテリジェンス モジュールを使用すると、セキュリティ チームは関連する CVE (Common Vulnerabilities and Exposures) をより迅速かつ効果的に特定して、エクスプロイトを防ぐことができます。

SOC: 関連する CVE をより迅速に特定

SearchLight のモジュールは、Digital Shadows のフォレンジック脅威インテリジェンス チームによる XNUMX 年間の集中的な調査と分析のデータに基づいています。 アナリストは犯罪フォーラムを継続的に監視し、情報を収集し、攻撃者が既知の脆弱性を悪用するために使用する戦術、技術、手順 (TTP) を文書化します。 脆弱性データベースは、コード リポジトリ、貼り付けサイト、ソーシャル メディア、メーカーの Web サイト、および勧告の自動監視によって補完されます。 これにより、リスク、攻撃対象、およびエクスプロイトの可能性を評価するための包括的なコンテキストが作成されます。 専任のアナリストが収集されたデータを調べ、「ホワイト ノイズ」を取り除き、重要性と関連性の観点から各イベントを評価します。

脆弱性の分析

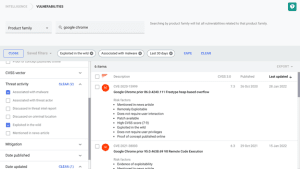

脆弱性の正確な分析は、セキュリティ チームの日常業務をいくつかの点で簡素化します。 一方では、ユーザーは IT ポートフォリオ内のテクノロジーを具体的に検索し、潜在的なエクスプロイトとリスクをチェックして、緩和の優先順位を設定できます。 一方、セキュリティの専門家は、リスクの高い脆弱性への対応を最適化するために、CVE プロファイルで包括的なコンテキスト情報を受け取ります。 最大数万の CVE のリストを、優先度、最新性、および関連性によってランク付けできます。 貼り付け & コピー機能を使用して、企業にとって特に重要な脆弱性のランキング リストを作成することもできます。

Digital Shadows の製品担当副社長である Russell Bentley は、次のように述べています。 「IT セキュリティには、すべてのパッチをテストして適用するどころか、この大量のデータをフィルタリングするためのリソースが不足しています。 そのため、企業は盲目的に CVSS (Common Vulnerability Scoring System) に頼ることがよくあります。 それは良い基礎です。 ただし、そこに含まれる情報は純粋に仮説に過ぎず、企業にとって実際のリスクがあるかどうかについては何も述べていません。」

脆弱性インテリジェンス モジュール

共同創設者兼 CEO の Alastair Paterson 氏は次のように述べています。 セキュリティ チームは、ベンダーの恣意的なリスク評価に頼るのではなく、特定の要因をフィルタリングできるようになりました。 情報はもはや純粋に理論的なものではなく、現在の脅威インテリジェンスに基づいており、一目でわかるように CVE プロファイルに表示されます。」

詳しくは DigitalShadows.com をご覧ください

デジタルシャドウについて

Digital Shadows は、オープン ウェブ、ディープ ウェブ、ダーク ウェブ全体で意図せずに漏洩したデータを追跡し、組織が外部の脅威にデジタルでさらされることを最小限に抑えるのに役立ちます。 SearchLight™ を使用すると、企業はデータ保護規制に準拠し、知的財産の損失を防ぎ、風評被害を回避できます。 このソリューションは、デジタル リスクを最小限に抑え、攻撃対象領域を減らし、ブランドと企業名を保護するのに役立ちます。