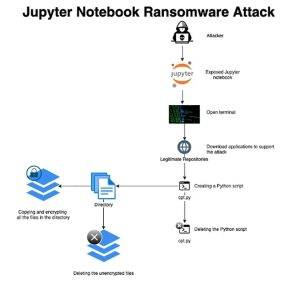

クラウドネイティブ テクノロジー スタックを専門とする Aqua Security の研究部門である Team Nautilus は、サイバー犯罪者がランサムウェアを実行している企業を標的にするために使用できる新しい攻撃ベクトルを発見しました。 チームは、データ プロフェッショナルに人気のオープン ソース ソフトウェア Jupyter Notebook を標的とした Python ベースのランサムウェア攻撃を初めて発見しました。

攻撃者はまず、不適切に構成された環境からアクセスし、ランサムウェア スクリプトを実行します。このスクリプトは、サーバー上の指定されたパスにあるすべてのファイルを暗号化し、実行後に自分自身を削除して攻撃を難読化します。 Jupyter Notebook はデータの分析とデータ モデルの作成に使用されるため、これらの環境が適切に保護されていない場合、この攻撃は組織に重大な損害を与える可能性があります。

企業と研究者は危険にさらされています

研究者は、実際の企業環境をシミュレートするように設計された、インターネットに接続された Jupyter アプリケーションを使用してハニーポットをセットアップしました。 したがって、Jupyter Notebook の実際のインスタンスと、攻撃者が暗号化できる生データへのアクセスが含まれていました。 Linux 用のオープン ソース ランタイム セキュリティおよびフォレンジック ツールである Aqua Security の Tracee が、攻撃の検出に使用されました。

Jupyter Notebook ユーザーがこの方法から保護するための推奨事項がいくつかあります。

- トークンまたは別の認証方法を使用して、データ開発アプリケーションへのアクセスを制御します。

- 転送中のデータを保護するために、必ず SSL を使用してください。

- インターネット アクセスを完全にブロックするか、環境でインターネット アクセスが必要な場合は、ネットワーク ルールまたは VPN を使用してインバウンド トラフィックを制御することにより、アプリケーションへのインバウンド トラフィックを制限します。 アウトバウンド アクセスを制限することもお勧めします。

- 権限のないユーザーまたは権限が制限されたユーザーでアプリケーションを実行します。

- すべての Jupyter ノートブック ユーザーを知っていることを確認してください。 次のパスにある Sqlite3 データベースでユーザーをクエリできます: './root/.local/share/jupyter/nbsignatures.db'。 サーバーへの SSH アクセスが有効になっている場合は、承認された SSH キー ファイルをチェックして、すべてのキーを把握していること、および不明なユーザーやキーがないことを確認することもできます。

Aqua Security は、Team Nautilus ハニーポットと観測された攻撃のキル チェーンを詳述した詳細なブログを公開しました: 脅威アラート: Jupyter ノートブックを標的とした最初の Python ランサムウェア攻撃。

詳しくは Aquasec.com をご覧ください

アクアセキュリティについて

Aqua Security は、最大の純粋なクラウド ネイティブ セキュリティ プロバイダーです。 Aqua は、デジタル トランスフォーメーションを革新し、加速する自由を顧客に提供します。 Aqua Platform は、アプリケーション ライフサイクル全体で防止、検出、および応答の自動化を提供し、デプロイされている場所に関係なく、サプライ チェーン、クラウド インフラストラクチャ、および進行中のワークロードを保護します。