パロアルトネットワークスの研究チームである Unit 42 は、P2PInfect と呼ばれる、クラウドを標的とする新しいピアツーピア (P2P) ワームに関する研究レポートを発表しました。 このワームは、コンテナ効果を悪用して脆弱な Redis システムをターゲットにします。 同時に、Unit 42 は Mallox ランサムウェアに関するレポートも公開しました。 研究者らは、MS-SQL サーバーが悪用されてランサムウェアが拡散するなど、活動が 50% 近く増加していることを観察しました。

11 年 2023 月 42 日、Unit 2 クラウド研究者は、P2PInfect と名付けた新しいピアツーピア (PXNUMXP) ワームを発見しました。 このワームは、拡張性が高くクラウドに適した Rust プログラミング言語で書かれており、プラットフォーム間で感染する可能性があります。 これは、クラウド環境で広く使用されている人気のオープンソース データベース アプリケーションである Redis をターゲットとしています。

P2PInfect - 自己複製するピアツーピア ワーム

Redis インスタンスは、Linux と Windows の両方のオペレーティング システムで実行できます。 Unit 42 の研究者は、過去 307.000 週間に公に通信した 934 を超える Redis システムを特定しました。そのうち 2 がこの P307.000P ワーム亜種に対して脆弱である可能性があります。 XNUMX 個の Redis インスタンスのすべてが脆弱ではない場合でも、ワームは依然としてそれらのシステムを攻撃し、侵害しようとします。

P2PInfect ワームは、Lua サンドボックス エスケープの脆弱性 (CVE-2022-0543) を悪用して、脆弱な Redis インスタンスに感染します。 これにより、P2PInfect ワームはクラウド コンテナ環境での運用と拡散がより効果的に行われます。 ここで、Unit 42 の研究者は、HoneyCloud 環境内の Redis コンテナ インスタンスを侵害することによってワームを発見しました。

ワームがハニー ポット内の Redis コンテナを攻撃します

これは、パブリック クラウド環境における新しいクラウドベースの攻撃を特定して調査するために設計された一連のハニーポットです。 この脆弱性は 2022 年に発表されましたが、その範囲はまだ完全にはわかっていません。 ただし、NIST National Vulnerability Database では、重大な CVSS スコア 10,0 と評価されています。 また、P2PInfect は Linux と Windows の両方のオペレーティング システムで実行される Redis サーバーを悪用するため、他のワームよりもスケーラビリティと効果が高くなります。 研究者らが観察した P2P ワームは、この脆弱性を利用して起こり得る深刻な攻撃の一例です。

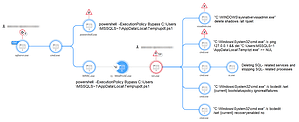

Mallox ランサムウェア: アクティビティの大幅な増加

Mallox は、TargetCompany、Fargo、Tohnichi としても知られ、Microsoft (MS) Windows システムをターゲットとするランサムウェア株です。 2021 年 XNUMX 月から活動しており、安全でない MS-SQL サーバーを侵入ベクトルとして悪用して被害者のネットワークを侵害するのが特徴です。

最近、Unit 42 の研究者は Mallox ランサムウェア活動の増加を観察しました。 2023 年の初め以来、Mallox の活動は着実に増加しています。 テレメトリーとオープンソースのデータによると、2023 年には Mallox 攻撃の数が 2022 年と比較して 174% 増加しました。 Mallox ランサムウェア グループは数百人の被害者を出しています。 実際の犠牲者の数は不明ですが、Unit 42 の遠隔測定データは、世界中で数十人の潜在的な犠牲者が製造、専門サービスおよび法律サービス、卸売、小売を含むさまざまな業界に広がっていることを示唆しています。

マロックスは二重の脅迫を行う

他の多くのランサムウェア グループと同様に、Mallox ランサムウェアは二重の身代金の傾向に従います。攻撃者はデータを盗み、ファイルを暗号化し、被害者に身代金を支払わせるために、盗んだデータを漏洩 Web サイトに公開すると脅します。 各被害者は、Tor ブラウザ経由でグループと通信し、条件と支払いを交渉するための秘密キーを受け取ります。

研究者は、XDR/EDR ソリューションを使用してメモリ内検査を実行し、プロセス インジェクション技術を検出することを推奨しています。 脅威ハンティングを使用すると、組織はセキュリティ製品のバイパス、水平方向の移動サービス アカウント、およびドメイン管理者に関連するユーザーの動作に関連する異常な動作の兆候を探すことができます。

詳しくは PaloAltoNetworks.com をご覧ください

パロアルトネットワークスについて サイバーセキュリティ ソリューションのグローバル リーダーである Palo Alto Networks は、人々や企業の働き方を変革するテクノロジーによって、クラウドベースの未来を形作っています。 私たちの使命は、優先されるサイバーセキュリティ パートナーとなり、私たちのデジタル ライフを保護することです。 人工知能、分析、自動化、およびオーケストレーションにおける最新のブレークスルーを活用した継続的なイノベーションにより、世界最大のセキュリティの課題に対処するお手伝いをします。 統合プラットフォームを提供し、拡大するパートナーのエコシステムを強化することで、クラウド、ネットワーク、モバイル デバイス全体で何万もの企業を保護するリーダーとなっています。 私たちのビジョンは、毎日が以前よりも安全な世界です。