法律により、外国企業を含む中国の企業は、システムの脆弱性やコードのエラーを直ちに政府機関に報告することが義務付けられています。 しかし専門家らは、中国は国家管理のハッカーを利用しており、脆弱性に関する情報を利用して企業システムにほぼ無制限にアクセスできる可能性があると警告している。

シンクタンクのアトランティック・カウンシルは、企業に対しセキュリティ上の脆弱性やコードのエラーを48時間以内に政府産業情報技術省(MIIT)に報告することを義務付ける中国の新規制を分析した報告書を発表した。 同時に専門家らは、中国が複数のハッカーグループを管理しており、その情報をすぐに攻撃に利用できる可能性があると警告している。 したがって、この報告書は「中国がソフトウェアの脆弱性をどのように兵器化しているか」と題されている。 分析では、シンクタンクの専門家は、現在絶え間なく発生するゼロデイ脆弱性の原因はMIITの中国データベースに遡るとさえ想定している。

MIIT データベースからの多くの新しいゼロデイ脆弱性?

中国の規則では、製品所有者やMIITと連携しない限り、パッチが利用可能になる前に研究者が脆弱性に関する情報を公開することを禁じており、脆弱性が悪用される方法を示す概念実証コードの公開も許可されていない。

報告書によると、第 13 MSS 局北京事務所への脆弱性の開示は特に憂慮すべきことです。 専門家らは、同局が過去XNUMX年間、ソフトウェアの脆弱性への早期アクセスを獲得することに費やしてきたと指摘している。

ICSの脆弱性はほとんど共有されていない

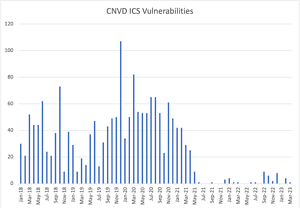

CNVD データベースによると、2021 年 XNUMX 月以降、中国で公的に報告された ICS の脆弱性はほぼ完全に減少しています (画像: Sleight of Hand、Cary および Del Rosso、Atlantic Council)。

同レポートでは、ICS(産業用制御システム)分野で報告された多くの脆弱性が影響を受ける企業に伝えられていないことも明らかになった。 中国の国家データベースでは、2021 年 40 月以降、ICS 領域の脆弱性はほとんど見つかっていません。 それ以前は、毎月 80 ~ 2021 件以上の脆弱性が存在していました。 1 年 10 月の時点で、それらは突然 100 から XNUMX になりました。それに比べて、米国 CISA は XNUMX を超える脆弱性に関する毎月の ICS 報告を継続しています。

専門家らは、多くの外国企業は中国人従業員が脆弱性を報告していることに気づいていない可能性があると指摘している。 結局のところ、中国の法律を回避した場合、処罰される可能性があります。

詳細については、AtlanticCouncil.org をご覧ください。