Microsoft がデフォルトですべてのマクロをブロックして以来、サイバー攻撃者は新しい方法を探しており、それを見つけました。 Proofpoint のセキュリティ研究者はこれを観察し、サイバー犯罪者の行動に関する洞察を得ることができました。

これらのワープは主に、Microsoft がデフォルトでマクロをブロックしていることが原因です。 したがって、小規模な初心者ハッカーから大規模なランサムウェア攻撃を実行する最も経験豊富なサイバー犯罪者に至るまで、サイバー犯罪食物連鎖のすべての関係者は、自分たちの働き方を適応させる必要に迫られています。

マクロはありませんか? 他にも方法はあります!

Proofpoint のセキュリティ研究者は、サイバー犯罪者の行動の変化について貴重な洞察を得ることができました。 その結果、攻撃者は現在、ランサムウェアを含むマルウェア ペイロードを増殖させるために、従来のファイル タイプ、予期しない攻撃チェーン、さまざまな手法を広範囲に実験しています。

Proofpoint は次のような観察を行うことができました。

- サイバー犯罪者は、電子メールを介してターゲットを侵害する最も効果的な方法を見つけるために、さまざまなアプローチをテストし続けています。 これは、サイバー犯罪エコシステムのすべての行為者が使用する、信頼できる統一された手法が存在しないことを示しています。

- サイバー犯罪者グループが新しい手法を使用するとすぐに、その後数週間または数か月以内に他の犯罪者グループによってもその手法が使用されます。

- 特に抜け目のないサイバー犯罪者は、新しいマルウェア配信手法の開発とテストに必要な時間とリソースを持っています。

「Qbot」としても知られるサイバー犯罪グループ TA570 は、潜在的な被害者にマルウェアを配信するための犯人の取り組みが現在どのように変化しているかを示す良い例です。

Qbot が戦略全体を変更

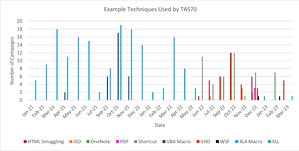

当初、つまり 2022 年 570 月以前は、TA4 はマルウェア ペイロードを配布するキャンペーンでほぼ独占的に VBA マクロと XL2022 マクロを使用していました。 これは通常 Qbot でしたが、IcedID も使用されました。 XNUMX 年 XNUMX 月、Proofpoint のセキュリティ研究者は最初の変更を観察することができました。 このグループはいくつかの新しい戦術、技術、手順 (TTP) に目を向けましたが、特に注目すべきは HTML 密輸を初めて使用したことです。

その後数か月間、TA570 は新しい異なる TTP を使用し、XNUMX か月間で最大 XNUMX つの異なる独自の攻撃チェーンと多数のファイル タイプを使用しました。 ファイルの種類には、PDF、LNK、仮想ハード ディスク (VHD)、ISO、OneNote、Windows スクリプト ファイル (WSF)、XLL などが含まれます。

Proofpoint の専門家は、詳細な調査による攻撃ベクトルとしてのマクロの消失に関する調査結果を PDF レポートにまとめました。

Proofpoint.com の PDF レポートに直接アクセスできます。

プルーフポイントについて Proofpoint, Inc. は、大手サイバーセキュリティ企業です。 Proofpoint の焦点は、従業員の保護です。 これらは企業にとって最大の資本であると同時に、最大のリスクでもあるからです。 Proofpoint は、クラウドベースのサイバーセキュリティ ソリューションの統合スイートにより、世界中の組織が標的型脅威を阻止し、データを保護し、サイバー攻撃のリスクについて企業の IT ユーザーを教育するのに役立ちます。