I ricercatori di sicurezza di Bitdefender Labs hanno scoperto diverse vulnerabilità nelle popolari smart camera EZVIZ. Gli hacker possono combinarli e ottenere il controllo sui sistemi e l'accesso ai contenuti. Si stima che siano interessati dieci milioni di dispositivi.

Per fare ciò, gli autori aggirano i meccanismi di autenticazione esistenti. Bitdefender ha informato il produttore e fornito aggiornamenti. Gli utenti dovrebbero assolutamente applicare patch e aggiornare le loro fotocamere. Si stima che siano interessati circa dieci milioni di dispositivi. La stima si basa su installazioni Android e iOS note.

Accesso al feed video

Da un lato, gli hacker possono eseguire varie azioni su telecamere prive di patch tramite le lacune sugli endpoint API e ottenere l'accesso al feed video. Inoltre, possono estrarre il codice per decrittografare le immagini. Infine, sono in grado di recuperare la password dell'amministratore, dando loro il pieno controllo su una telecamera.

Vulnerabilità dell'endpoint API

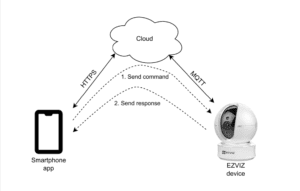

Gli esperti hanno diagnosticato varie vulnerabilità nei dispositivi intelligenti EZVIZ e nei loro endpoint API. Gli aggressori utilizzano i canali di comunicazione costantemente attivi e aperti tra l'app per smartphone e il dispositivo tramite il cloud tramite tunnel MQTT o HTTPS.

Mentre uno dei canali gestisce il flusso audio-video, il secondo canale trasmette comandi di controllo e comandi di configurazione che un utente invia all'endpoint API tramite l'app per smartphone. L'endpoint API /api/device/configMotionDetectArea che configura il rilevamento del movimento non controlla se un comando dal server cloud ha la lunghezza prevista nel buffer dello stack locale. In caso di overflow del buffer, gli hacker possono eseguire il codice in remoto.

Altri endpoint API presentano vulnerabilità dovute a un riferimento diretto non sicuro agli oggetti. I criminali informatici possono accedere alle risorse di altri utenti semplicemente richiedendo l'ID della risorsa. Non vi è alcun controllo sui diritti di accesso della persona. Poiché gli ID vengono assegnati in modo seriale, gli aggressori devono solo incrementarli per poter accedere ad altre risorse. Gli aggressori inviano quindi il loro payload e, come già descritto, possono eseguire il codice direttamente dopo un overflow del buffer.

Visualizza le immagini crittografate

Le immagini crittografate dalla fotocamera quando vengono salvate possono essere decrittografate solo utilizzando un codice di verifica casuale. Ogni telecamera ha il suo codice. Tuttavia, i codici funzione possono essere facilmente aperti utilizzando attacchi di forza bruta. Ulteriori password per la cifratura del materiale registrato possono essere richiamate semplicemente conoscendo il numero di serie di un dispositivo.

Accesso alla password amministratore

Un servizio tramite la porta 8000 per controllare e configurare la telecamera nella stessa rete locale consente agli aggressori in determinate condizioni di ottenere la password dell'amministratore dopo una richiesta e quindi avere il pieno controllo della telecamera. Questo è il caso, ad esempio, se nessun utente si è autenticato dopo la messa in servizio.

Altro su Bitdefender.com

Informazioni su Bitdefender Bitdefender è un leader globale nelle soluzioni di sicurezza informatica e nel software antivirus, proteggendo oltre 500 milioni di sistemi in più di 150 paesi. Dalla sua fondazione nel 2001, le innovazioni dell'azienda hanno regolarmente fornito eccellenti prodotti di sicurezza e protezione intelligente per dispositivi, reti e servizi cloud per clienti privati e aziende. In qualità di fornitore preferito, la tecnologia Bitdefender si trova nel 38% delle soluzioni di sicurezza implementate nel mondo ed è affidabile e riconosciuta da professionisti del settore, produttori e clienti. www.bitdefender.de

Articoli relativi all'argomento

[starbox id=USER_ID] <🔎> ff7f00

L'analisi fa parte di un progetto in corso in cui gli esperti di Bitdefender Labs stanno indagando sulla sicurezza specifica dell'hardware IoT. Il rapporto completo è disponibile su: https://www.bitdefender.com/files/News/CaseStudies/study/423/Bitdefender-PR-Whitepaper-EZVIZ-creat6311-en-EN.pdf .

Scarica le immagini ad alta risoluzione qui: https://www.dropbox.com/sh/zm5bu7tp137vfed/AABg8UQcO54h0NBdY44M6Gwca?dl=0 .

Copyright per tutte le immagini: Bitdefender.

Figura 1: Comunicazione tra app e smartphone tramite il cloud.

Figura 2: Esecuzione remota tramite API: dopo aver richiesto uno scatto panoramico, terze parti possono scaricare le immagini.