Il report sulla sicurezza State of XIoT di Team1: 2022H 82 mostra un aumento delle vulnerabilità IoT, vulnerabilità identificate dal fornitore e vulnerabilità del firmware completamente o parzialmente risolte. In media, vengono pubblicate e corrette 125 vulnerabilità XIoT al mese.

Le divulgazioni di vulnerabilità nei dispositivi IoT sono aumentate del 2022% nella prima metà del 57 rispetto ai sei mesi precedenti. Lo dimostra il nuovo State of XIoT Security Report: 1H 2022 di Claroty, lo specialista per la sicurezza dei sistemi cyber-fisici (CPS). Nello stesso periodo, le lacune di sicurezza rilevate dagli stessi produttori sono aumentate del 69% e hanno quindi superato per la prima volta il numero di segnalazioni di ricercatori di sicurezza indipendenti. Le vulnerabilità del firmware con patch complete o parziali sono aumentate del 79%, un notevole miglioramento date le sfide poste dall'applicazione di patch al firmware rispetto alle vulnerabilità del software.

Anche le aree OT e ICS sono interessate

Preparato dal pluripremiato team di ricerca di Claroty, Team82, il rapporto fornisce un'analisi completa delle vulnerabilità pubblicate nell'Internet of Things (XIoT) potenziato, la rete di sistemi cyber-fisici che alimenta la tecnologia operativa (OT) e i sistemi di controllo industriale (ICS ), Internet of Medical Things (IoMT), sistemi di gestione degli edifici e IoT aziendale. Il rapporto include le vulnerabilità scoperte da Team82 e quelle che provengono da fonti aperte attendibili. Questi includono il National Vulnerability Database (NVD), l'Industrial Control Systems Cyber Emergency Response Team (ICS-CERT), CERT@VDE, MITRE e i fornitori di automazione industriale Schneider Electric e Siemens.

Altri risultati chiave

- Dispositivi IoT: Il 15% delle vulnerabilità è stato rilevato nei dispositivi IoT. Si tratta di un aumento significativo rispetto al 9% dell'ultimo rapporto di Team82 per la seconda metà del 2021. Inoltre, la combinazione di vulnerabilità IoT e IoMT (18,2%) ha superato per la prima volta le vulnerabilità IT (16,5%). Ciò illustra la maggiore consapevolezza tra produttori e ricercatori di sicurezza della sicurezza di questi dispositivi connessi, che possono fungere da gateway nelle reti.

- Vulnerabilità rivelate dai produttori stessi: Per la prima volta, le divulgazioni dei produttori (29%) hanno superato i rapporti di ricercatori indipendenti (19%), classificandosi al secondo posto dietro alle società di sicurezza (45%). Con 214 CVE pubblicati, il numero di vulnerabilità segnalate è quasi raddoppiato rispetto all'ultimo semestre (127). Ciò indica che più fornitori OT, IoT e IoMT stanno impostando programmi di divulgazione delle vulnerabilità e dedicando più risorse per testare la sicurezza dei loro prodotti che mai.

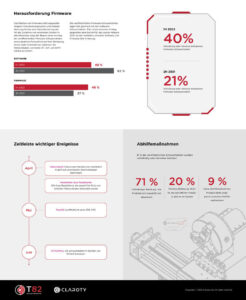

- firmware: Le vulnerabilità del firmware pubblicate erano quasi alla pari con le vulnerabilità del software (46% e 48%, rispettivamente). Si tratta di un enorme aumento rispetto al rapporto per la seconda metà del 2021, quando il rapporto tra software (62%) e firmware (37%) era di quasi 2:1. Il rapporto mostra anche un aumento significativo delle vulnerabilità del firmware risolte completamente o parzialmente (40% nel primo semestre 2022 rispetto al 21% nel secondo semestre 2021), il che è notevole date le sfide dell'applicazione di patch al firmware a causa di cicli di aggiornamento più lunghi e finestre di manutenzione poco frequenti. Ciò è probabilmente dovuto a un crescente interesse tra i ricercatori per la protezione dei dispositivi ai livelli inferiori del modello Purdue, che sono più direttamente collegati al processo effettivo e rappresentano quindi un obiettivo più attraente per gli aggressori.

- Ambito e criticità: In media, vengono pubblicate e corrette 125 vulnerabilità XIoT al mese, per un totale di 2022 vulnerabilità divulgate nella prima metà del 747. La stragrande maggioranza è classificata come alta (46%) o critica (19%) in base al punteggio CVSS.

- Effetti: Quasi tre quarti (71%) delle vulnerabilità hanno un forte impatto sulla disponibilità di sistemi e dispositivi. L'impatto potenziale più comune è il codice remoto non autorizzato o l'esecuzione di comandi (che rappresenta il 54% delle vulnerabilità), seguito da condizioni di negazione del servizio (arresto anomalo, uscita o riavvio) al 43%.

- Azioni correttive: La misura correttiva più comune è la segmentazione della rete (consigliata per il 45% delle segnalazioni di vulnerabilità), seguita dall'accesso remoto sicuro (38%) e dalla protezione da ransomware, phishing e spam (15%).

- Squadra82: Team82 continua a essere in prima linea nella ricerca sulle vulnerabilità OT, scoprendo 2022 vulnerabilità nella prima metà del 44 per un totale di 335 vulnerabilità fino ad oggi.

I risultati completi, l'analisi approfondita e le misure aggiuntive per la protezione da accessi e rischi non autorizzati sono disponibili nel rapporto semestrale di Claroty sullo stato dell'XIoT sulla sicurezza: 1H 2022.

Altro su Claroty.com

A proposito di Claroty Claroty, la società di sicurezza informatica industriale, aiuta i suoi clienti globali a scoprire, proteggere e gestire le proprie risorse OT, IoT e IIoT. La piattaforma completa dell'azienda si integra perfettamente con l'infrastruttura e i processi esistenti dei clienti e offre un'ampia gamma di controlli di sicurezza informatica industriale per la trasparenza, il rilevamento delle minacce, la gestione dei rischi e delle vulnerabilità e l'accesso remoto sicuro, con un costo totale di proprietà notevolmente ridotto.