Gli attacchi esca, noti anche come attacchi di ricognizione, sono in genere e-mail con contenuto molto breve o vuoto. L'obiettivo è controllare gli account di posta elettronica delle vittime. Suggerimenti per proteggersi dagli attacchi esca di Barracuda Networks.

In vista della progressiva professionalizzazione dei cybercriminali, le aziende devono essere in grado di scongiurare attacchi di ogni tipo. Tuttavia, con attacchi estremamente elaborati c'è il rischio che gli hacker riescano a infiltrarsi nella rete e muoversi inosservati. Al fine di utilizzare tale emergenza per chiarire l'altro lato, ora ci sono tecnologie che vengono archiviate in applicazioni Web o endpoint utilizzando esche e possono essere trovate solo da attori con intenzioni dannose. Questa è la buona notizia. Al contrario, anche i criminali informatici utilizzano sempre più esche per raccogliere informazioni che possono utilizzare per pianificare futuri attacchi di phishing mirati.

Preparati agli attacchi di phishing

Gli attacchi esca, noti anche come attacchi di ricognizione, sono solitamente messaggi di posta elettronica con contenuto molto breve o vuoto. L'obiettivo è verificare l'esistenza dell'account e-mail della vittima non restituendo e-mail "non recapitabili" o coinvolgere la vittima in una conversazione che potrebbe concludersi intenzionalmente con trasferimenti di denaro o credenziali di accesso trapelate.

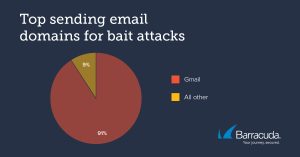

Per poter operare senza essere scoperti, i criminali di solito utilizzano nuovi account di posta elettronica con provider gratuiti come Gmail, Yahoo o Hotmail per inviare i loro attacchi. Prestano attenzione a un basso volume di trasmissione per evitare anomalie di massa o basate su anomalie.

Molte aziende non vengono notate dagli attacchi esca

I criminali utilizzano nuovi account di posta elettronica con provider gratuiti come Gmail per inviare i loro attacchi (Immagine: Barracuda).

Sebbene il numero complessivo di attacchi esca sia ancora ridotto, non è raro o meno pericoloso: gli analisti di Barracuda hanno scoperto che poco più del 35% delle 10.500 aziende analizzate sono state colpite da almeno un attacco esca lo scorso settembre, con una media di tre diverse caselle di posta ciascuna aziende hanno ricevuto uno di questi messaggi.

Come funzionano gli attacchi esca?

È nella natura delle cose che gli attacchi esca precedano un attacco di phishing mirato. Gli analisti della sicurezza di Barracuda hanno condotto un esperimento rispondendo a una delle esche inviate che si trovava nella casella di posta di un dipendente.

L'attacco originale, datato 10 agosto, era un'e-mail con oggetto "Ciao" seguito da un campo di testo vuoto. Il 15 agosto, il dipendente ha risposto con il contenuto dell'e-mail: "Ciao, come posso aiutarti?". 48 ore dopo, è stato lanciato un attacco mirato di phishing sull'account di posta elettronica del dipendente. L'e-mail originale aveva lo scopo di verificare l'esistenza della casella di posta e la disponibilità della vittima a rispondere ai messaggi di posta elettronica.

Come proteggersi dagli attacchi esca?

L'intelligenza artificiale può rilevare e bloccare gli attacchi esca. Le tecnologie di filtraggio tradizionali sono in gran parte impotenti quando si tratta di respingere gli attacchi esca. Non trasportano alcun payload dannoso e di solito provengono da provider di posta elettronica affidabili. Una difesa basata sull'intelligenza artificiale aiuta molto meglio. Utilizza dati ottenuti da varie fonti come grafici di comunicazione, sistemi di reputazione e analisi a livello di rete per proteggere le potenziali vittime da tali attacchi.

Formazione per riconoscere e segnalare attacchi esca. La formazione aiuta a istruire i dipendenti su come riconoscere e non rispondere agli attacchi esca, ma assicurati di segnalarli ai team IT e di sicurezza. Esempi di attacchi esca dovrebbero far parte della formazione sulla sicurezza e delle campagne di simulazione.

Le tecniche di intelligenza artificiale sono utili per il rilevamento

Gli attacchi esca non devono scomparire nelle caselle di posta degli utenti. Quando vengono rilevati attacchi esca, è importante rimuoverli dalle caselle di posta degli utenti il prima possibile prima che aprano o rispondano al messaggio.

La risposta automatizzata agli incidenti può aiutare a identificare e rimediare agli attacchi esca in pochi minuti, impedendo che l'attacco si diffonda ulteriormente o che l'organizzazione diventi un obiettivo futuro.

Altro su Barracuda.com

Informazioni sulle reti Barracuda Barracuda si impegna a rendere il mondo un luogo più sicuro e ritiene che ogni azienda debba avere accesso a soluzioni di sicurezza a livello aziendale abilitate per il cloud, facili da acquistare, implementare e utilizzare. Barracuda protegge e-mail, reti, dati e applicazioni con soluzioni innovative che crescono e si adattano lungo il percorso del cliente. Più di 150.000 aziende in tutto il mondo si affidano a Barracuda per concentrarsi sulla crescita del proprio business. Per ulteriori informazioni, visitare www.barracuda.com.