La maggior parte dei criminali informatici appartiene semplicemente a società criminali. E anche qui c'è una concorrenza sgradita. Puoi utilizzare malware per accedere a informazioni importanti da altri aggressori o vendere Malware-as-a-Service con una backdoor integrata in modo da poter accedere ai dati da solo. Zscaler ha esaminato il malware backdoor contro altri criminali informatici.

Il furto di informazioni è fondamentale per le bande informatiche per ottenere l'accesso ai sistemi e avviare campagne di malware più grandi contro le aziende. In una recente analisi del malware Prynt Stealer, i ricercatori di sicurezza ThreatLabz di Zscaler hanno scoperto che anche il furto di informazioni è un evento comune tra i criminali informatici.

Furto di informazioni tra i criminali informatici

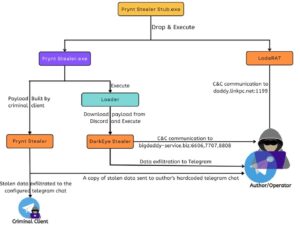

Il codice dannoso progettato per rubare informazioni aziendali, come l'infostealer Prynt, viene spesso configurato dai creatori tramite un builder e poi venduto a criminali meno esperti. Durante l'analisi del Prynt Stealer, i ricercatori della sicurezza hanno scoperto una backdoor che inoltra automaticamente le copie dei dati esfiltrati delle vittime a una chat privata di Telegram. Questa chat è monitorata dagli sviluppatori del builder, che possono usarla per accedere ai dati rubati. In questo modo, i dati delle organizzazioni rubate finiscono nelle mani di più attori delle minacce, aumentando il rischio di uno o più attacchi su larga scala.

Prynt Stealer ruba alla concorrenza

Utilizzando Prynt Stealer, i criminali informatici sono in grado di raccogliere le credenziali memorizzate su sistemi compromessi, inclusi browser Web, client VPN/FTP e applicazioni di messaggistica e gioco. Il ladro è stato programmato sulla base di progetti open source come AsyncRAT e StormKitty. Secondo i risultati dei ricercatori di sicurezza, le famiglie di malware DarkEye e WorldWind, che rubano anche informazioni, sono quasi identiche a Prynt Stealer.

Prynt Stealer è una famiglia di malware per il furto di informazioni relativamente nuova scritta in .NET. Prynt Stealer è parzialmente copiato direttamente dai repository delle varianti WorldWind e DarkEye e si ritiene che provenga dallo stesso autore del malware. Molte parti del codice Prynt Stealer, prese in prestito da altre famiglie di malware, non vengono utilizzate ma sono presenti nel binario come codice irraggiungibile. I file acquisiti dalla vittima vengono inoltrati all'account Telegram di un operatore Prynt. Quello che l'operatore non dovrebbe sapere, però, è che una copia di questi dati viene inviata anche all'effettivo autore del malware tramite un altro canale Telegram incorporato. Il codice DarkEye viene utilizzato come backdoor.

Malware backdoor gratuito

Questo approccio è già stato osservato dagli autori di malware in passato, quando il malware veniva reso disponibile gratuitamente. L'autore beneficia delle attività dei criminali informatici che utilizzano il suo malware e infettano le aziende con esso. Poiché tutti i campioni di Prynt Stealer scoperti hanno lo stesso canale Telegram incorporato, ciò suggerisce l'installazione deliberata della backdoor per scopi di monetizzazione, sebbene alcuni clienti paghino anche per Prynt Stealer.

Conclusione: non c'è onore tra i ladri

La disponibilità gratuita del codice sorgente per numerose famiglie di malware ha reso lo sviluppo e la personalizzazione più facili che mai per gli attori delle minacce con scarse conoscenze di programmazione. Di conseguenza, nel corso degli anni sono emerse molte nuove famiglie di malware basate su popolari progetti di malware open source come NjRat, AsyncRAT e QuasarRAT. L'autore di Prynt Stealer ha fatto un ulteriore passo avanti e ha aggiunto una backdoor per rubare ai suoi clienti. Per fare ciò, ha creato un token Telegram e un ID chat nel malware. Questa tattica non è affatto nuova e dimostra ancora una volta che non c'è onore tra i ladri.

Altro su Zscaler.com

A proposito di Zscaler

Zscaler accelera la trasformazione digitale in modo che i clienti possano diventare più agili, efficienti, resilienti e sicuri. Zscaler Zero Trust Exchange protegge migliaia di clienti da attacchi informatici e perdita di dati collegando in modo sicuro persone, dispositivi e applicazioni ovunque. Zero Trust Exchange basato su SSE è la più grande piattaforma di sicurezza cloud in linea al mondo, distribuita in oltre 150 data center in tutto il mondo.