Gli attacchi a VMware ESXi non finiscono mai. Continuano a minacciare decine di migliaia di server e richiedono l'aggiornamento all'ultima versione di VMware ESXi, secondo gli esperti di Bitdefender. Anche gli script di salvataggio non funzionano più perché il ransomware si è adattato.

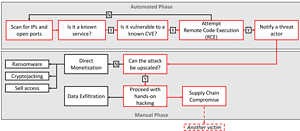

Gli attacchi agli hypervisor VMware ESXi, che sfruttano la vulnerabilità CVE-2021-21974 scoperta di recente con poco sforzo per riprodurre un'ampia varietà di payload come codice remoto, hanno un enorme potenziale di diffusione. Si stanno quindi trasformando in attacchi di massa per criminali informatici opportunisti e sono un esempio attuale di attacchi ibridi:

VMware-ESXi: esempio di attacco ibrido

🔎 Attacchi ibridi: dopo un avvio automatico, gli aggressori passano al lavoro manuale (Immagine: Bitdefender).

Nella prima fase, gli hacker procedono automaticamente, quindi valutano i risultati della ricerca e, nella seconda fase, continuano a svolgere manualmente l'attacco mirato. È prevedibile che molti utenti sfrutteranno la vulnerabilità per gli attacchi alla catena di approvvigionamento per attaccare l'azienda effettivamente notificata tramite i suoi fornitori.

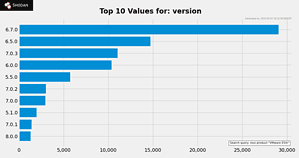

L'entità degli attacchi non può ancora essere stimata con precisione. L'ondata di attacchi sta iniziando solo adesso. Tuttavia, il potenziale numerico dei sistemi interessati è enorme. Secondo i risultati della ricerca dello strumento Shodan, che è apertamente disponibile e utilizzato anche dagli hacker, il numero di utenti di un host VMware ESXi è di decine di migliaia. Su Internet sono visibili fino a 7.0 host, soprattutto dalle vecchie versioni precedenti a ESXi 60.000. Il servizio OpenSLP, che apre il gap di sicurezza, è disattivato per impostazione predefinita solo a partire dalla versione 7.0. OpenSLP è anche un gateway ideale per l'acquisizione del controllo dell'hypervisor dopo che qualsiasi macchina virtuale è stata dirottata.

Inoltre, 60.000 server ESXi 6.x vulnerabili

🔎 Lo strumento di scansione Shodan trova oltre 60.000 server VMware ESXi vulnerabili in una query di ricerca (Immagine: Bitdefender).

“Chiunque voglia proteggersi deve quindi ora adottare misure difensive di base. E questo può essere solo l'aggiornamento alle ultime versioni degli hypervisor. Il blocco generale da parte di un firewall della porta 427 (TCP/UDP), che OpenSLP utilizza per la sua comunicazione, non può impedire a un hacker di attaccare direttamente una macchina virtuale. Sebbene sia la prima linea di difesa, non fornisce alcuna sicurezza reale. E le ondate di attacchi ora osservate sono solo un presagio di ulteriori attacchi quest'anno da parte di gruppi di criminali informatici esperti e avanzati", ha affermato Martin Zugec, direttore delle soluzioni tecniche di Bitdefender.

Maggiori informazioni su Sophos.com

Informazioni su Bitdefender Bitdefender è un leader globale nelle soluzioni di sicurezza informatica e nel software antivirus, proteggendo oltre 500 milioni di sistemi in più di 150 paesi. Dalla sua fondazione nel 2001, le innovazioni dell'azienda hanno regolarmente fornito eccellenti prodotti di sicurezza e protezione intelligente per dispositivi, reti e servizi cloud per clienti privati e aziende. In qualità di fornitore preferito, la tecnologia Bitdefender si trova nel 38% delle soluzioni di sicurezza implementate nel mondo ed è affidabile e riconosciuta da professionisti del settore, produttori e clienti. www.bitdefender.de