Il crimine informatico è sempre più fiorente come modello di business, il ransomware e il ransomware-as-a-service sono motori di innovazione e i dati di accesso rubati agiscono sempre più come vacca da mungere. Secondo Sophos, l'anno 2023 attende anche le aziende della difesa informatica.

Sophos ha pubblicato il suo 2023 Threat Report. Tra le altre cose, il rapporto descrive un nuovo grado di commercializzazione all'interno del crimine informatico, a seguito del quale sono sempre più disponibili offerte di lancio a bassa soglia per potenziali aggressori: quasi tutti gli scenari possono essere acquistati. Un mercato in piena espansione del crimine informatico come servizio si rivolge a un pubblico criminale che va dall'esperto di tecnologia al completamente ignorante.

Gli argomenti dell'attuale Sophos Threat Report

- L'industria del crimine informatico come servizio ha raggiunto un nuovo livello di commercializzazione che rimuove molte barriere all'ingresso per le prospettive di criminalità informatica e, data la liquidità, mette le tattiche di minaccia avanzate nelle mani di quasi tutti i criminali.

- Il ransomware continua a essere una delle principali minacce per le aziende, con i criminali informatici che si concentrano sull'"innovazione" delle loro tattiche di attacco e tecniche di estorsione.

- La guerra in Ucraina ha portato a una ristrutturazione delle alleanze criminali e a un rimodellamento del panorama del ransomware.

- I criminali informatici utilizzano sempre più il furto di credenziali per infiltrarsi in reti mirate.

Gli attori delle minacce continuano a utilizzare strumenti ed eseguibili legittimi per lanciare attacchi e introducono sempre più le proprie vulnerabilità. - I dispositivi mobili sono al centro delle nuove tendenze del crimine informatico: sono interessati sia i dispositivi Android che iOS.

- Una delle forme più antiche di criptocriminalità - il mining di criptovalute - è in declino poiché Monero (una delle valute più popolari) perde valore. La frode crittografica, d'altra parte, è già un'industria in crescita nell'Asia meridionale.

Ransomware come driver di mercato e modello per altri tipi di malware

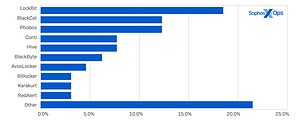

🔎 I primi tre gruppi LockBit, BlackCat e Phobos rappresentano il 40% degli attacchi (Immagine: Sophos).

Mercati clandestini criminali come Genesis hanno a lungo facilitato l'acquisto di malware e servizi di implementazione di malware ("malware-as-a-service") e la vendita all'ingrosso di credenziali rubate e altri dati. Negli ultimi dieci anni, è emersa un'intera economia di "ransomware-as-a-service" man mano che il ransomware è cresciuto in popolarità. I criminali informatici hanno preso come esempio il successo di questa infrastruttura e stanno seguendo l'esempio. Quindi ora, nel 2022, il modello "as-a-service" si è notevolmente ampliato e quasi ogni aspetto del crimine informatico, dall'infezione iniziale ai modi per evitare il rilevamento, è in vendita.

Inoltre, anche i mercati dei criminali informatici funzionano sempre più come normali aziende. Alcuni marketplace hanno creato pagine dedicate per le domande di lavoro e il reclutamento dei dipendenti, in cui le persone in cerca di lavoro descrivono brevemente le proprie competenze e qualifiche.

"I criminali informatici stanno ora vendendo strumenti e competenze che una volta erano solo nelle mani di alcuni degli aggressori più sofisticati come servizi ad altri attori", ha affermato Sean Gallagher, principale ricercatore sulle minacce di Sophos. "Ad esempio, nell'ultimo anno abbiamo visto annunci per OPSEC-as-a-Service, in cui i venditori si offrivano di aiutare gli aggressori a nascondere le infezioni da Cobalt Strike, e abbiamo visto Scanning-a-Service, che offre agli acquirenti l'accesso a legittimi strumenti commerciali come Metasploit in modo che possano trovare vulnerabilità e quindi sfruttarle. La commercializzazione di quasi ogni componente del crimine informatico apre nuove opportunità per tutti i tipi di aggressori”.

Rinvio delle collaborazioni criminali informatiche a causa della guerra in Ucraina

Tradizionalmente, ucraini e russi sono stati a lungo partner nel business del crimine informatico, soprattutto quando si tratta di ransomware. Con lo scoppio della guerra, però, alcune bande si sono sciolte. Tra le altre cose, ciò ha portato a Conti Leaks, la pubblicazione dei registri delle chat di questo gruppo di ransomware. Un altro account Twitter ha anche affermato di aver spiato i presunti membri di Trickbot, Conti, Mazo, Diavol, Ryuk e Wizard Spiders. Tutto sommato, tuttavia, il lavoro internazionale contro il ransomware non è diventato più facile. È così che si sono raggruppati i gruppi di ransomware e sembra, tra l'altro, che sia emerso un nuovo "REvil".

Il ransomware rimane popolare e innovativo

Nonostante l'espansione dell'infrastruttura del crimine informatico, il ransomware rimane molto popolare e altamente redditizio. Nell'ultimo anno, gli operatori di ransomware hanno lavorato per espandere il loro potenziale servizio di attacco, prendendo di mira piattaforme diverse da Windows e introducendo nuovi linguaggi come Rust e Go per evitare il rilevamento. Alcuni gruppi, in particolare Lockbit 3.0, hanno diversificato le loro operazioni e sviluppato metodi più "innovativi" per estorcere le vittime.

“Se parliamo della crescente sofisticazione dell'underground criminale, lo stesso vale per il mondo del ransomware. Lockbit 3.0, ad esempio, ora offre programmi di bug bounty per il suo malware e cerca idee dalla comunità criminale per migliorare le sue operazioni. Altri gruppi sono passati a un "modello di abbonamento" per accedere ai loro dati saccheggiati, e altri ancora li stanno mettendo all'asta. Il ransomware è diventato prima di tutto un business", ha affermato Gallagher.

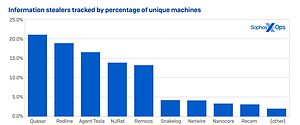

🔎 Quasar, Redline e Agent Tesla sono i principali ladri di informazioni, ma la concorrenza sta recuperando terreno (Immagine: Sophos).

Dati di accesso alle merci calde

L'evoluzione dell'economia sommersa non solo ha stimolato la crescita del ransomware e dell'industria "as-a-service", ma ha anche aumentato la domanda di credenziali rubate. Con la proliferazione dei servizi Web, diversi tipi di credenziali, in particolare i cookie, possono essere utilizzati in vari modi per ottenere un punto d'appoggio più profondo nelle reti e persino aggirare l'autenticazione a più fattori. Il furto di credenziali è anche uno dei modi più semplici per i criminali di ottenere l'accesso ai mercati clandestini e iniziare la loro "carriera".

Informazioni sul Sophos Threats Report 2023

Il Sophos Threat Report 2023 si basa sulla ricerca e sugli approfondimenti di Sophos X-Ops, una nuova entità interfunzionale che riunisce tre team affermati di esperti di sicurezza informatica di Sophos (SophosLabs, Sophos SecOps e Sophos AI). Sophos X-Ops comprende più di 500 esperti di sicurezza informatica in tutto il mondo che sono in grado di dipingere un quadro completo e multidisciplinare di un panorama delle minacce sempre più complesso. Per saperne di più sugli attacchi informatici quotidiani e sui TTP, segui Sophos X-Ops su Twitter e iscriviti per gli ultimi articoli e report sulla ricerca delle minacce e le operazioni di sicurezza dal fronte della sicurezza informatica.

Maggiori informazioni su Sophos.com

A proposito di Sophos Sophos gode della fiducia di oltre 100 milioni di utenti in 150 paesi. Offriamo la migliore protezione contro le minacce informatiche complesse e la perdita di dati. Le nostre soluzioni di sicurezza complete sono facili da implementare, utilizzare e gestire. Offrono il costo totale di proprietà più basso del settore. Sophos offre soluzioni di crittografia pluripremiate, soluzioni di sicurezza per endpoint, reti, dispositivi mobili, e-mail e web. C'è anche il supporto dei SophosLabs, la nostra rete globale di centri di analisi proprietari. Le sedi di Sophos sono a Boston, USA e Oxford, UK.