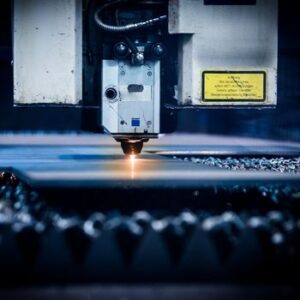

Proteggere i dati in produzione

IT e OT si fondono sempre di più, per cui anche gli ambienti di produzione possono essere colpiti direttamente dagli attacchi informatici. Un esempio particolarmente drastico si è verificato l'anno scorso quando gli hacker hanno paralizzato l'intero impianto di produzione della Toyota. Nils Gerhardt, Chief Technology Officer di Utimaco, illustra cinque principi che le aziende dovrebbero osservare per garantire la massima sicurezza della propria produzione. Crittografia dei dati sensibili La crittografia dei dati e delle cartelle basata su software garantisce che, in caso di dubbio, i criminali non possano fare nulla con i dati rubati. Ciò significa che i segreti commerciali sono protetti anche se un'azienda cade vittima di un attacco hacker. Efficace…