Lo studio IDC "Building the Case for a Virtuous Cycle in Cybersecurity" richiede l'introduzione di un modello di "ciclo virtuoso" nella sua analisi per una maggiore resilienza informatica al fine di colmare le lacune di sicurezza critiche. Lo studio evidenzia inoltre che l'intelligenza artificiale potrebbe essere la soluzione per migliorare il rilevamento e la risposta.

La sfida più grande per i professionisti della sicurezza informatica è la gestione delle grandi quantità di dati che ricevono da vari sistemi di allerta. Lottano per stabilire le priorità e contestualizzarle in modo efficace. Fanno inoltre fatica a identificare le azioni chiave necessarie per contenere efficacemente minacce e vulnerabilità. Questo mostra quello pubblicato da Darktrace Studio IDC "Costruire le basi per un circolo virtuoso nella sicurezza informatica". Altrettanto importante: solo il 29% degli intervistati può testare i propri ambienti IT contro le minacce attuali.

I risultati più importanti dello studio in sintesi

- I vettori di attacco in continua evoluzione rendono più difficile la preparazione agli attacchi informatici. Solo il 31% degli intervistati è molto fiducioso che i propri strumenti si adatteranno continuamente alle nuove configurazioni.

- Il 65% ritiene che i pen test forniscano un'istantanea di valore limitato poiché i risultati diventano rapidamente obsoleti. Quindi mancano le opzioni di test dinamico.

- Il 76% ritiene che la visualizzazione dei percorsi di attacco sia di media o alta importanza. Tuttavia, solo il 29% è molto fiducioso di disporre di un robusto meccanismo per testare i propri ambienti rispetto agli attuali vettori di minacce.

- Solo il 24-31% delle organizzazioni è in grado di condurre continuamente esercizi preventivi come i pen test e la valutazione della superficie di attacco.

Nella sua valutazione, IDC chiede l'introduzione di un modello di "ciclo virtuoso" per colmare le lacune di sicurezza critiche. Dovrebbe includere la prevenzione, il rilevamento, la risposta e il recupero. Inoltre, IDC consiglia un approccio a più livelli che includa il mantenimento di una posizione di sicurezza, la gestione proattiva degli accessi e delle risorse, il monitoraggio dell'ambiente, il backup e il ripristino di emergenza.

Le soluzioni AI aumentano la reattività

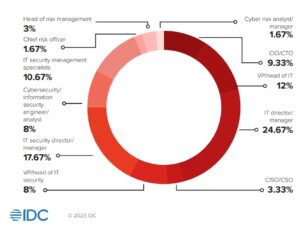

🔎 Per lo studio, IDC ha intervistato solo esperti del settore IT e della sicurezza informatica (Immagine: IDC).

Lo studio evidenzia inoltre che l'intelligenza artificiale è la soluzione per migliorare il rilevamento e la risposta, nonché il monitoraggio continuo. L'intelligenza artificiale svolge anche un ruolo essenziale nel "ciclo virtuoso" in quanto può rilevare sottili cambiamenti nel comportamento all'interno di una rete. "Da questo studio emerge chiaramente che solo un approccio olistico può migliorare la prontezza delle organizzazioni", ha affermato Christopher Kissel, vicepresidente della ricerca di Security & Trust Products di IDC. “La soluzione sta nel creare un circolo virtuoso con l'aiuto dell'IA per implementare un sistema di difesa per l'intera azienda. Questo dovrebbe essere in grado di sottoporre continuamente a stress test gli ambienti, rispondere immediatamente e determinare se le azioni correttive funzionano”.

“I team di sicurezza non hanno bisogno di più dati, hanno bisogno di una chiara definizione delle priorità e di un'automazione intelligente per alleggerire il carico. Il rapporto lo mostra in termini concreti", afferma John Allen, VP of Cyber Risk and Compliance di Darktrace. “I professionisti della sicurezza sono sopraffatti dalle vulnerabilità e non possono risolverle tutte in tempo. In Darktrace, forniamo un Cyber AI Loop che consente una visibilità continua, dà la priorità alle azioni sensate per i team di sicurezza e rafforza le vulnerabilità. In questo modo, aiutiamo i team di sicurezza a lavorare in modo proattivo”.

sfondo dello studio

Nel luglio 2022, IDC ha intervistato professionisti senior della sicurezza presso 300 aziende in Europa e negli Stati Uniti. L'obiettivo era determinare quali difficoltà incontrano nell'attuare misure di sicurezza preventive e quali lacune devono colmare nelle loro strutture di sicurezza. Tutte le aziende coinvolte hanno più di 500 dipendenti. Le persone intervistate erano principalmente direttori IT, responsabili IT, specialisti della gestione della sicurezza IT, CIO e CTO.

Altro su Darktrace.com

A proposito di Darktrace

Darktrace, leader globale nell'intelligenza artificiale per la sicurezza informatica, protegge aziende e organizzazioni con la tecnologia AI dagli attacchi informatici. La tecnologia di Darktrace registra modelli di traffico atipici che indicano possibili minacce. In tal modo, riconosce metodi di attacco nuovi e precedentemente sconosciuti che sono trascurati da altri sistemi di sicurezza.