La ricerca di Mandiant fornisce un'analisi completa delle varie campagne di disinformazione che sono state osservate dall'inizio dell'invasione russa dell'Ucraina. Nuove intuizioni sui responsabili degli attacchi indicano gruppi di hacker supportati dai governi russo, cinese e iraniano.

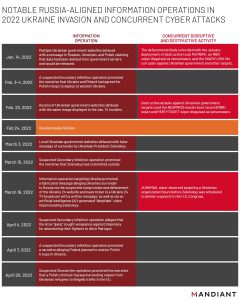

Il rapporto rivela nuove campagne di disinformazione che non erano state segnalate in precedenza, fa nuove attribuzioni a gruppi di hacker cinesi e iraniani che hanno lanciato contemporaneamente le proprie campagne di disinformazione e illustra che i vari attacchi informatici sono stati accompagnati da attacchi militari dirompenti e distruttivi contro l'Ucraina.

Campagne di disinformazione contro l'Ucraina

Uno degli autori senior del rapporto, l'analista senior Alden Wahlstrom, riassume la ricerca come segue:

“Alcune di queste attività sono ben note e sono state segnalate. Tuttavia, questo nuovo rapporto evidenzia come attori e campagne ben noti possono essere utilizzati o riorientati per perseguire interessi di sicurezza emergenti, compresi i conflitti su larga scala. Per anni, gli analisti hanno documentato che l'Ucraina è di grande interesse strategico per la Russia e un banco di prova per attacchi informatici russi che vengono poi dispiegati altrove. Ora vediamo attori filo-russi che utilizzano gli strumenti e l'infrastruttura della campagna sviluppati nel tempo (in tutto o in parte) per prendere di mira l'Ucraina".

Principali risultati della ricerca di Mandiant

- Soprannominata "l'infezione secondaria", la campagna di influenza russa è iniziata prima dell'invasione e ha continuato a diffondere disinformazione sul presidente Volodymyr Zelenskyy da allora in poi.

- Una nuova operazione di ghostwriting, che Mandiant attribuisce pubblicamente per la prima volta al gruppo, ha utilizzato documenti compromessi per pubblicare contenuti falsi. L'obiettivo: diffondere l'accusa che un'organizzazione criminale polacca stia prelevando organi da rifugiati ucraini per traffici illeciti nell'Unione europea.

- Una campagna filo-iraniana precedentemente senza nome da Mandiant viene ora etichettata come "Roaming Mayfly" in quanto potrebbe essere collegata alla campagna di influenza iraniana "Endless Mayfly". Citizen Lab ne ha parlato nel 2019.

- La campagna pro-cinese DRAGONBRIDGE ha cambiato la sua comunicazione: ora produce contenuti in inglese e cinese, riflettendo le rappresentazioni diffuse dai media statali russi e le campagne di influenza.