Trend Micro mette in guardia contro i ransomware che prendono di mira i sistemi di controllo industriale. La Germania è particolarmente colpita dal grayware e si trova nel centrocampo globale per il malware. Lo studio "2020 Report on Threats Affecting ICS Endpoints" funge da base.

Trend Micro, uno dei principali fornitori mondiali di soluzioni di sicurezza informatica, pubblica oggi un nuovo rapporto che evidenzia il crescente rischio di tempi di inattività e furto di dati sensibili a causa di attacchi ransomware alle risorse industriali.

Sistemi di controllo industriale difficili da mettere in sicurezza

“I sistemi di controllo industriale sono incredibilmente difficili da proteggere. Ciò porta a numerose lacune di sicurezza che i criminali informatici stanno sfruttando sempre di più in modo mirato", afferma Udo Schneider, IoT Security Evangelist Europe di Trend Micro. "Dato che il governo degli Stati Uniti sta ora trattando gli attacchi ransomware con la stessa gravità del terrorismo, speriamo che i risultati del nostro ultimo studio aiutino gli operatori delle strutture industriali a stabilire le priorità e a riorientare i loro sforzi di sicurezza".

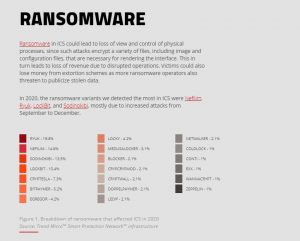

Come parte integrante dell'alimentazione, degli impianti di produzione e di altre operazioni industriali, i sistemi di controllo industriale (ICS) vengono utilizzati per monitorare e controllare i processi industriali nelle reti IT-OT. Se il ransomware riesce a penetrare in questi sistemi, può interrompere le operazioni per giorni e aumentare il rischio che bozze, programmi e altri documenti sensibili trovino la loro strada nel dark web. Il report di Trend Micro mostra che le varianti delle famiglie di malware Ryuk (20%), Nefilim (14,6%), Sodinokibi (13,5%) e LockBit (10,4%) hanno rappresentato oltre la metà delle infezioni da ransomware ICS nel 2020.

Famiglie di malware ben note attaccano ICS

Rispetto a Paesi come Giappone (4,7%) o USA (9,8%), che insieme alla Germania sono tra i dieci Paesi con il maggior numero di reti IT/OT con endpoint ICS, la Germania ha il 17,3% ha un percentuale relativamente elevata di grayware. Grayware è un termine utilizzato per descrivere applicazioni potenzialmente indesiderate, adware (programmi che visualizzano pubblicità indesiderata) o strumenti di hacking. Inoltre, lo studio del fornitore di sicurezza giapponese rileva che i sistemi di controllo industriale in Germania sono infettati dalla maggior parte di adware al mondo, principalmente a causa di programmi in bundle con strumenti software.

Lo studio contiene ulteriori risultati

- Gli attori delle minacce infettano gli endpoint ICS per estrarre la criptovaluta utilizzando sistemi operativi senza patch che sono ancora vulnerabili a EternalBlue.

- Le varianti di Conficker si sono diffuse agli endpoint ICS con sistemi operativi più recenti forzando brutamente le condivisioni di amministrazione.

- I malware legacy come Autorun, Gamarue e Palevo sono ancora diffusi nelle reti IT/OT, diffondendosi attraverso unità rimovibili.

Lo studio chiede ai team di sicurezza IT e OT di collaborare più strettamente per identificare i sistemi e le dipendenze critici, come la compatibilità del sistema operativo e i requisiti di runtime, per sviluppare strategie di sicurezza più efficaci.

Trend Micro formula le seguenti raccomandazioni

- L'immediata correzione delle vulnerabilità è essenziale. Se ciò non è possibile, le aziende dovrebbero prendere in considerazione la segmentazione della rete o l'applicazione di patch virtuali.

- Le organizzazioni possono combattere la post-infiltrazione del ransomware contenendo le fonti di infezione utilizzando software di controllo delle applicazioni e strumenti di rilevamento e risposta alle minacce per scansionare le reti alla ricerca di IoC (indicatori di compromissione).

- Le condivisioni di rete devono essere limitate e devono essere applicate combinazioni forti di nome utente/password per impedire l'accesso non autorizzato attraverso la forzatura bruta delle credenziali.

- IDS (Intrusion Detection Systems) o IPS (Intrusion Prevention Systems) possono acquisire il normale comportamento della rete e rilevare tempestivamente attività sospette.

- Le aziende dovrebbero scansionare regolarmente gli endpoint ICS con strumenti autonomi, anche in ambienti percepiti come air-gap.

- USB Malware Scanner è in grado di eseguire la scansione delle unità rimovibili utilizzate per il trasferimento dei dati tra endpoint con air gap.

- Le aziende dovrebbero applicare il principio del privilegio minimo agli amministratori e agli operatori di rete OT.

Il rapporto completo 2020 sulle minacce che interessano gli endpoint ICS è disponibile online.

Altro su TrendMicro.com

Informazioni su TrendMicro In qualità di uno dei principali fornitori mondiali di sicurezza IT, Trend Micro contribuisce a creare un mondo sicuro per lo scambio di dati digitali. Con oltre 30 anni di esperienza nella sicurezza, ricerca sulle minacce globali e costante innovazione, Trend Micro offre protezione per aziende, agenzie governative e consumatori. Grazie alla nostra strategia di sicurezza XGen™, le nostre soluzioni beneficiano di una combinazione intergenerazionale di tecniche di difesa ottimizzate per ambienti all'avanguardia. Le informazioni sulle minacce in rete consentono una protezione migliore e più rapida. Ottimizzate per carichi di lavoro cloud, endpoint, e-mail, IIoT e reti, le nostre soluzioni connesse forniscono visibilità centralizzata in tutta l'azienda per un rilevamento e una risposta più rapidi alle minacce.