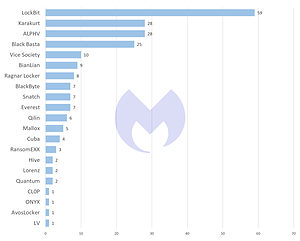

LockBit rimane il leader tra i gruppi che vendono ransomware-as-a-service (RaaS) a ottobre. Questo è ciò che mostra il rapporto sul ransomware Malwarebytes di ottobre. Anche i pericolosi gruppi Black Basta o ALPHV non attaccano le aziende in modo così massiccio.

Il team di intelligence sulle minacce di Malwarebytes ha attribuito 59 attacchi al gruppo ransomware LockBit nell'ultimo mese (rispetto ai 109 attacchi del settembre 2022 e ai 62 dell'agosto 2022). Karakurt e ALPHV arrivano al secondo posto in ottobre, con 28 attacchi ciascuno. Black Basta occupa il terzo posto con 25 attacchi.

LockBit sostituisce Conti dall'alto

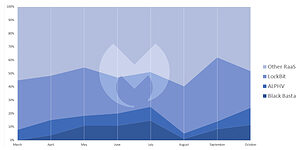

Dalla scomparsa di Conti, LockBit è rimasta la forma più utilizzata di RaaS basata sugli attacchi noti a Malwarebytes. Anche qui è istruttivo un confronto con i concorrenti più vicini di LockBit, poiché da marzo né ALPHV né Black Basta hanno raggiunto neanche lontanamente lo stesso livello di attività di LockBit. Quest'ultimo gruppo di ransomware ha rappresentato quasi la metà di tutte le attività RaaS nel settembre 2022, rappresentando il 48% degli attacchi rilevati da Malwarebytes.

Più attacchi ransomware negli Stati Uniti che in Europa

Quando si tratta della distribuzione degli attacchi ransomware per paese, gli Stati Uniti sono di nuovo l'obiettivo di gran lunga più comune nell'ottobre 2022 con 84 attacchi. Sono stati colpiti anche i seguenti paesi europei: Regno Unito con 13 attacchi, Spagna con 8 attacchi e Francia e Germania con 7 attacchi ciascuno.

LockBit e Continental hanno messo in vendita i dati per 50 milioni di dollari

In Germania rende LockBit è attualmente un tema caldo in relazione a un attacco hacker a Continental ad agosto. Una chat tra Continental e il gruppo ransomware è stata recentemente pubblicata sul loro sito Web oscuro, raffigurante una negoziazione tra le due parti. Il registro della chat mostra che Continental stava cercando prove che LockBit avesse effettivamente i 40 TB di dati interni presumibilmente rubati e che alla fine li avrebbe cancellati non appena il riscatto fosse stato pagato.

L'ultimo messaggio, attribuito a Continental e datato 24 ottobre, recita: "Salve, abbiamo una riunione di gestione da tenere e vi risponderemo domani alla fine della giornata lavorativa".

A quanto pare l'incontro non è andato come LockBit aveva sperato. Dopo diversi tentativi infruttuosi di riavviare i negoziati, il gruppo ransomware ha reso i dati Continental disponibili per la vendita o la distruzione sul suo sito Web oscuro per 50 milioni di dollari.

Riciclaggio di denaro: come LockBit trasferisce denaro

Un'intervista pubblicata da vx-underground in ottobre ha fornito spunti interessanti sull'organizzazione di LockBit. Ciò sarebbe stato condotto con il fondatore di LockBit, indicato sul sito come "amministratore di LockBit" (LBO). L'intervista fa luce sulle dimensioni di LockBit e anche su come i riscatti pagati in criptovaluta vengono convertiti in denaro.

Innanzitutto, per quanto riguarda le dimensioni dell'organizzazione LockBit, secondo LBO, LockBit ha attualmente oltre 10 membri composti da pentester, sviluppatori, riciclatori di denaro, tester e negoziatori. Ciò renderebbe il team LockBit quasi un ordine di grandezza più piccolo di quello di Conti, che era composto da circa 100 membri prima di essere sciolto.

In definitiva, la scalabilità di RaaS deriva dall'uso di affiliati, ovvero organizzazioni partner che effettuano attacchi con LockBit ransomware e pagano per questo con una parte del riscatto. Secondo LBO, LockBit attualmente non ha più di 100 affiliati, il desiderio sarebbe 300.

Un sacco di soldi sparsi su poche teste

Secondo i dati di Malwarebytes, queste 100 persone sono responsabili di circa un terzo di tutti gli attacchi RaaS. Ciò suggerisce che è probabile che il numero di criminali professionisti coinvolti in attacchi ransomware sia ridotto. Tuttavia, considerando le enormi somme di denaro che sono state estorte ai gruppi di ransomware negli ultimi cinque anni e sono quindi confluite in relativamente poche mani, si può presumere che si tratti di una transazione finanziaria considerevole.

Secondo LBO, il riscatto verrà inviato ai cambiavalute cinesi e da lì a un altro cambiavalute. Il denaro viene quindi trasferito su carte bancarie utilizzando una varietà di metodi. I corrieri di denaro vengono quindi inviati agli sportelli automatici e alla fine portano il denaro a LockBit. I trasferimenti vanno da $ 1.000 a $ 7.000.

Secondo la Ransomware Task Force, le vittime di ransomware hanno pagato un totale di 2020 milioni di dollari in riscatti nel 350. L'utilizzo delle tecniche di riciclaggio sopra descritte richiederebbe quindi almeno 50.000 transazioni ATM. Questo potrebbe essere un indizio del motivo per cui i trasferimenti di criptovaluta e il riciclaggio di denaro sembrano essere i principali obiettivi delle forze dell'ordine negli ultimi due anni.

I cloni di LockBit sono emersi a ottobre

A settembre è stato rilasciato il software builder per LockBit 3.0. Il team di intelligence sulle minacce di Malwarebytes ha scoperto che creare il proprio ransomware non è mai stato così facile. Inoltre, Malwarebytes ha previsto che nuove bande criminali non precedentemente affiliate a LockBit potrebbero utilizzare il software in futuro, anche per creare il proprio ransomware al di fuori del programma di affiliazione LockBit.

Questo in realtà è successo in ottobre. Vi sono sospetti che il gruppo ransomware Bl00dy abbia utilizzato il builder LockBit 3.0 (nota: poiché Bl00dy non ha pubblicato alcuna fuga di notizie sul dark web a ottobre, il gruppo non compare nella classifica di ottobre degli attacchi ransomware noti da parte dei gruppi). Si diceva che un clone di LockBit fosse stato utilizzato in un attacco al Banco de Brasília (BRB). E un indirizzo bitcoin scoperto nelle note di riscatto di un gruppo sconosciuto utilizzando il software LockBit modificato ha ricevuto pagamenti per circa $ 20.000.

Il rapporto sul ransomware di ottobre 2022 di Malwarebytes include ancora più dati analizzati. È disponibile per la lettura online gratuitamente. Un clic sul pulsante conduce direttamente al rapporto.

Altro su Malwarebytes.com

A proposito di Malwarebytes Malwarebytes protegge gli utenti domestici e le aziende da minacce pericolose, ransomware ed exploit che i programmi antivirus non rilevano. Malwarebytes sostituisce completamente altre soluzioni antivirus per scongiurare le moderne minacce alla sicurezza informatica per utenti privati e aziende. Più di 60.000 aziende e milioni di utenti si affidano alle innovative soluzioni di machine learning di Malwarebyte e ai suoi ricercatori di sicurezza per prevenire le minacce emergenti ed eliminare il malware che le soluzioni di sicurezza antiquate non riescono a cogliere. Visita www.malwarebytes.com per ulteriori informazioni.

Un pensiero su "Rapporto ransomware: LockBit rimane il più pericoloso"

Commenti chiusi