Proprio come i criminali informatici hanno sfruttato la pandemia con attacchi di phishing legati a Corona, ora stanno cercando di abusare del tema del vaccino per rubare denaro e informazioni personali.

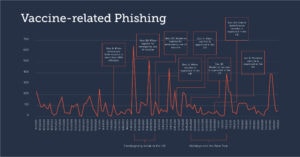

L'FBI ha emesso un avviso a dicembre sui tentativi di frode emergenti relativi ai vaccini COVID-19. Un'analisi Barracuda condotta tra ottobre 2020 e gennaio 2021 ha mostrato che gli hacker utilizzano sempre più e-mail relative ai vaccini nei loro attacchi mirati di spear phishing.

Aumento degli attacchi da novembre 2020

Dopo che aziende farmaceutiche come Pfizer e Moderna hanno annunciato la disponibilità di vaccini nel novembre 2020, il numero di attacchi di phishing correlati ai vaccini è aumentato del 12%. Alla fine di gennaio, il numero medio di attacchi di spear phishing correlati ai vaccini era aumentato del 26% da ottobre. Durante le festività natalizie, i numeri si sono appiattiti, come è tipico degli attacchi alle imprese.

Sebbene la maggior parte degli attacchi di phishing correlati ai vaccini analizzati fossero truffe, sono emersi due tipi predominanti di attacchi di spear phishing che utilizzano temi correlati ai vaccini: attacchi di rappresentazione del marchio e compromissioni di e-mail aziendali.

Attacchi di imitazione del marchio

Qui, i criminali informatici hanno utilizzato e-mail di phishing relative ai vaccini per impersonare un noto marchio o organizzazione. I messaggi includevano un collegamento a un sito Web di phishing che promuoveva l'accesso anticipato ai vaccini, offriva vaccinazioni a pagamento o addirittura si atteggiava a professionista sanitario che richiedeva informazioni personali per verificare l'idoneità a un vaccino.

Compromissione dell'e-mail aziendale

Gli aggressori utilizzano BEC (Business Email Compromise) per impersonare individui all'interno di un'organizzazione o dei suoi partner commerciali. Questa è stata una delle minacce e-mail più dannose degli ultimi anni, costando alle organizzazioni oltre 26 miliardi di dollari. Di recente, questi attacchi altamente mirati si sono concentrati su questioni relative ai vaccini. Barracuda ha rilevato attacchi in cui i criminali informatici si atteggiavano, ad esempio, a dipendenti che hanno bisogno di un favore urgente mentre vengono vaccinati o a uno specialista delle risorse umane che ha annunciato che l'azienda aveva assicurato i vaccini per i suoi dipendenti.

Uso improprio di account compromessi

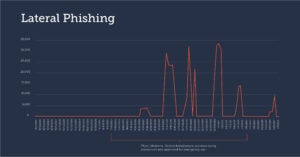

I criminali informatici utilizzano attacchi di phishing per compromettere e dirottare gli account aziendali. Una volta all'interno dell'azienda, sofisticati hacker conducono attività di ricognizione prima di lanciare attacchi mirati. Nella maggior parte dei casi, utilizzano questi account legittimi per inviare campagne di phishing e spam in blocco a quante più persone possibile prima che le loro attività vengano rilevate e bloccate dall'accesso a un account.

Barracuda non solo ha visibilità sulle e-mail provenienti dall'esterno dell'organizzazione, ma anche sulle comunicazioni interne. Di conseguenza, è possibile rintracciare messaggi fraudolenti inviati internamente, solitamente da account compromessi. La ricerca ha mostrato che gli attacchi di phishing laterale correlati ai vaccini sono in aumento nello stesso momento in cui i principali vaccini COVID-19 vengono annunciati e approvati in tutto il mondo.

Misure di salvaguardia contro il phishing correlato ai vaccini

1. Scetticismo su tutte le email relative ai vaccini

Alcune truffe e-mail includono offerte per ottenere il vaccino COVID-19 in anticipo, per essere inseriti in una lista d'attesa o per avere il vaccino spedito direttamente. Gli utenti non devono fare clic sui collegamenti o aprire gli allegati in queste e-mail, poiché di solito sono dannosi.

2. Uso dell'intelligenza artificiale

I truffatori adattano le loro tattiche di posta elettronica per aggirare gateway e filtri antispam. Ecco perché è importante implementare una soluzione di sicurezza che rilevi e protegga dagli attacchi di spear phishing, inclusi attacchi di rappresentazione del marchio, e-mail aziendali compromesse e furto di account e-mail. Le aziende dovrebbero utilizzare una tecnologia appositamente creata che non si basi solo sulla ricerca di collegamenti o allegati dannosi. Utilizzando l'apprendimento automatico per analizzare i normali modelli di comunicazione all'interno dell'organizzazione, la soluzione può rilevare anomalie che potrebbero indicare un attacco.

3. Protezione contro l'acquisizione di account

Le aziende non dovrebbero concentrare le loro difese solo sui messaggi di posta elettronica esterni. Alcuni degli attacchi di spear phishing più devastanti e di successo provengono da account interni compromessi. Pertanto, è necessario garantire che i truffatori non utilizzino l'azienda come campo base per questi attacchi. Ancora una volta, la tecnologia che utilizza l'intelligenza artificiale per rilevare quando gli account sono stati compromessi e adottare misure correttive in tempo reale avvisando gli utenti e rimuovendo le e-mail dannose inviate dagli account compromessi è una buona scelta.

4. Formazione del personale per riconoscere e segnalare gli attacchi

Le organizzazioni dovrebbero fornire ai propri dipendenti una formazione aggiornata sulla consapevolezza del phishing relativa a vaccinazioni, truffe stagionali e altre potenziali minacce. Dovrebbe essere garantito che i dipendenti possano rilevare gli attacchi più recenti e sapere come segnalarli immediatamente al reparto IT. Si consiglia inoltre di utilizzare simulazioni di phishing per e-mail, posta vocale e SMS per addestrare gli utenti a rilevare attacchi informatici, testare l'efficacia della formazione e identificare gli utenti più a rischio.

5. Forti politiche interne di prevenzione delle frodi

Le aziende dovrebbero stabilire e rivedere regolarmente le politiche per la corretta gestione delle informazioni personali e finanziarie. Possono aiutare i propri dipendenti a evitare costosi errori impostando procedure per confermare tutte le richieste e-mail di trasferimenti e modifiche ai pagamenti. Per tutte le transazioni finanziarie dovrebbe essere richiesta la verifica e/o l'approvazione da parte di più persone di persona o per telefono.

L'ondata di campagne di phishing sempre nuove non si stabilizzerà nel prossimo futuro. Tuttavia, con le misure di cui sopra, le organizzazioni possono creare una difesa forte e multilivello della formazione dei dipendenti e delle tecnologie di sicurezza per mitigare in modo significativo il rischio di questi attacchi.

Scopri di più su Barracuda.com[stellaboxid=5]