Molte autorità e aziende utilizzano prodotti Microsoft, in particolare la gamma di prodotti Microsoft Office con i team è molto apprezzata, anche nella versione cloud. Come hanno dimostrato in passato gli esperti di sicurezza di Proofpoint, questa migrazione al cloud comporta nuovi rischi informatici, come phishing, accessi e identità rubati.

Attualmente gli aggressori prendono di mira sempre più ambienti e servizi cloud e cercano di sfruttare le lacune e le vulnerabilità di sicurezza esistenti per i propri scopi. Negli ultimi mesi e anni, i criminali informatici hanno utilizzato i servizi Microsoft per gli attacchi e, ad esempio, hanno utilizzato efficacemente Microsoft Sway come arma, aggirando le misure di sicurezza.

Molte applicazioni Microsoft sono sotto attacco

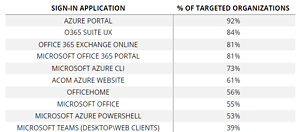

🔎 Le dieci applicazioni di login più attaccate da Microsoft nella seconda metà del 2022 (Immagine: Proofpoint).

Sway è ben lungi dall'essere l'unica applicazione Microsoft oggetto di abusi da parte dei criminali informatici. I ricercatori di sicurezza di Proofpoint hanno recentemente analizzato oltre 450 milioni di attacchi contro i tenant cloud di Microsoft 2022 nella seconda metà del 365. Secondo i risultati dell'analisi, Microsoft Teams è tra le dieci applicazioni più frequentemente attaccate. Quasi il 40% delle organizzazioni attaccate ha avuto almeno un tentativo di accesso non autorizzato.

Motivo sufficiente per Proofpoint per dare un'occhiata più da vicino all'applicazione Microsoft Teams. Durante la loro indagine, gli esperti hanno scoperto diversi metodi di abuso di Microsoft Teams, che i criminali informatici utilizzano in modo efficace per effettuare il phishing delle credenziali M365, distribuire eseguibili pericolosi e propagare il loro accesso in un ambiente cloud compromesso. Queste tattiche includono:

- Tecniche di rappresentazione e manipolazione della compromissione post-account, incluso l'uso di schede per phishing o distribuzione di malware.

- Abuso degli inviti alle riunioni sostituendo gli URL standard con collegamenti dannosi.

- Abuso dei messaggi sostituendo gli URL esistenti con collegamenti dannosi.

I metodi di attacco esaminati da Proofpoint richiedono l'accesso a un account utente compromesso o a un token di team. Entro il 2022, circa il 60% degli abbonati a M365 avrà almeno un'acquisizione riuscita dell'account. Di conseguenza, esiste un potenziale significativo per gli aggressori basati sulle capacità di Teams di spostarsi lateralmente nei sistemi delle vittime a seguito di una compromissione.

Abbonati M365: account crackati al 60%.

L'analisi degli attacchi passati e delle tendenze attuali all'interno del panorama delle minacce cloud mostra anche che gli aggressori stanno adottando sempre più metodi di attacco più avanzati. L'uso di nuove tecniche e strumenti di attacco combinati con apparenti falle di sicurezza, comprese funzionalità pericolose in applicazioni di terze parti, espone le organizzazioni a una serie di rischi importanti.

Inoltre, i criminali informatici sono costantemente alla ricerca di nuovi modi per rubare le credenziali degli utenti e ottenere l'accesso agli account degli utenti. Come illustra l'ultima ricerca di Proofpoint, Microsoft Teams può essere utilizzato come piattaforma per varie forme di attacchi cloud in quanto è un'applicazione cloud legittima e popolare.

Gli esperti di Proofpoint hanno pubblicato l'indagine completa in un blog, in cui le modalità di attacco sono spiegate in dettaglio tramite screenshot.

Altro su Proofpoint.com

A proposito di Proofpoint Proofpoint, Inc. è un'azienda leader nella sicurezza informatica. L'obiettivo di Proofpoint è la protezione dei dipendenti. Perché questi significano il capitale più grande per un'azienda, ma anche il rischio più grande. Con una suite integrata di soluzioni di sicurezza informatica basate su cloud, Proofpoint aiuta le organizzazioni di tutto il mondo a bloccare le minacce mirate, proteggere i propri dati e istruire gli utenti IT aziendali sui rischi degli attacchi informatici.